Лекция

Привет, Вы узнаете о том , что такое стеганография, Разберем основные их виды и особенности использования. Еще будет много подробных примеров и описаний. Для того чтобы лучше понимать что такое стеганография, классификация видов стеганографии, виды стеганографии, стегосистемы, классификация стегосистем , настоятельно рекомендую прочитать все из категории Криптография и криптоанализ, Стеганография и Стегоанализ.

стеганография (от греч. στεγανός — скрытый + γράφω — пишу; буквально «тайнопись») — это наука о скрытой передаче информации путем сохранения в тайне самого факта передачи. Этот термин ввел в 1499 году Иоганн Тритемий в своем трактате «Стеганография» (Steganographia), зашифрованном под магическую книгу.

В отличие от криптографии, которая скрывает содержимое секретного сообщения, стеганография скрывает сам факт его существования. Как правило, сообщение будет выглядеть как что-либо иное, например, как изображение, статья, список покупок, письмо или судоку. Стеганографию обычно используют совместно с методами криптографии, таким образом, дополняя ее.

Преимущество стеганографии над чистой криптографией состоит в том, что сообщения не привлекают к себе внимания. Сообщения, факт шифрования которых не скрыт, вызывают подозрение и могут быть сами по себе уличающими в тех странах, в которых запрещена криптография . Таким образом, криптография защищает содержание сообщения, а стеганография защищает сам факт наличия каких-либо скрытых посланий.

Первая запись об использовании стеганографии встречается в трактате Геродота «История», относящегося к 440 году до н. э. В трактате были описаны два метода скрытия информации. Демарат отправил предупреждение о предстоящем нападении на Грецию, записав его на деревянную подложку восковой таблички до нанесения воска. Второй способ заключался в следующем: на обритую голову раба записывалось необходимое сообщение, а когда его волосы отрастали, он отправлялся к адресату, который вновь брил его голову и считывал доставленное сообщение.

Существует версия , что древние шумеры одними из первых использовали стеганографию, так как было найдено множество глиняных клинописныхтабличек, в которых одна запись покрывалась слоем глины, а на втором слое писалась другая. Однако противники этой версии считают, что это было вовсе не попыткой скрытия информации, а всего лишь практической потребностью.

Рис. 1. Тенденции развития стеганографии

В конце 90-х годов выделилось несколько направлений стеганографии:

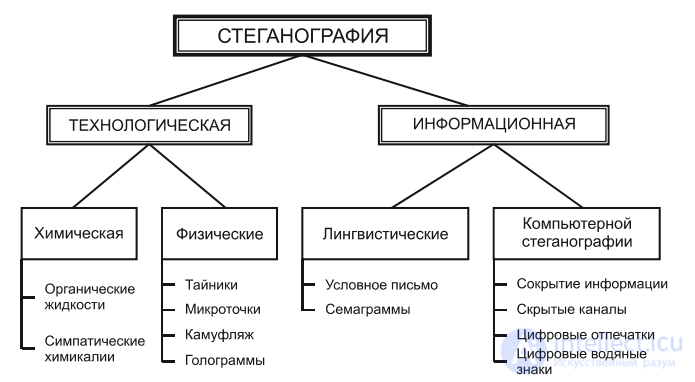

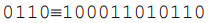

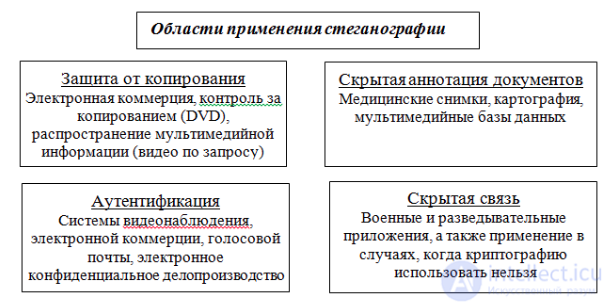

В современной стеганографии, в целом, можно выделить в направления: технологическую стеганографию и информационную стеганографию (рис. ).

Рис. Классификация методов стеганографической защиты.

К методам технологической стеганографии относятся методы, которые основаны на использовании химических или физических свойств различных материальных носителей информации.

Химические методы стеганографии сводится почти исключительно к применению невидимых чернил, к которым относятся органические жидкости и симпатические химикалии.

Кфизическим методам можно отнести микроточки, различного вида тайники и методы камуфляжа. В настоящее время физические методы представляют интерес в области исследования различный носителей информации с целью записи на них данных, которые бы не выявлялись обычными методами считывания. Особый интерес имеется к стандартным носителям информации средств вычислительной, аудио и видео техники. Помимо этого, появился целый ряд новых технологий, которые, базируясь на традиционной стеганографии, используют последние достижения микроэлектроники (голограммы, кинеграммы).

Кинформационной стеганографии можно отнести методы лингвистической и компьютерной стеганографии.

Лингвистические методы стеганографии подразделяются на две основные категории: условное письмо и семаграммы.

Существуют три вида условного письма: жаргонный код, пустышечный шифр и геометрическая система.

Вжаргонном коде внешне безобидное слово имеет совершенно другое реальное значение, а текст составляется так, чтобы выглядеть как можно более невинно и правдоподобно. При применении пустышечного шифра в тексте имеют значение лишь некоторые определенные буквы или слова. Пустышечные шифры обычно выглядят еще более искусственно, чем жаргонный код. Третьим видом условного письма является геометрическая форма. При ее применении имеющие значение слова располагаются на странице в

определенных местах или в точках пересечения геометрической фигуры заданного размера.

Вторую категорию лингвистических методов составляют семаграммы — тайные сообщения, в которых шифрообозначениями являются любые символы, кроме букв и цифр. Эти сообщения могут быть переданы, например, в рисунке, содержащем точки и тире для чтения по коду Морзе.

Стеганографические методы в их проекции на инструментарий и среду, которая реализуется на основе компьютерной техники и программного обеспечения в рамках отдельных вычислительных или управляющих систем, корпоративных или глобальных вычислительных сетей, составляют предмет изучения сравнительно нового научного направления информационной безопасности — компьютерной стеганографии.

В рамках компьютерной стеганографии рассматриваются вопросы, связанные с сокрытием информации, которая хранится на носителях или передается по сетям телекоммуникаций, с организацией скрытых каналов в компьютерных системах и сетях, а также с технологиями цифровых водяных знаков и отпечатка пальца.

Существуют определенные отличия между технологиями цифровых водяных знаков и отпечатка пальца, с одной стороны, и собственно стеганографическими технологиями сокрытия секретной информации для ее последующей передачи или хранения. Самое главное отличие — это то, что цифровые водяные знаки и отпечатки имеют целью защиту самого цифрового объекта (программы, изображения, музыкального файла и пр.), куда они внедряются, и обеспечивают доказательство прав собственности на данный объект.

При использовании методов компьютерной стеганографии должны учитываться следующие условия:

По аналогии с криптографическими системами, в стеганографии различают системы с секретным ключом и системы с открытым ключом.

Встеганографической системе с секретным ключом используется один ключ, который должен быть заранее известен абонентам до начала скрытого обмена секретными сообщениями либо переслан по защищенному каналу.

Встегосистеме с открытым ключом для встраивания и извлечения тайного сообщения используются разные ключи, причем вывести один ключ из другого с помощью вычислений невозможно. Один из ключей (открытый) может передаваться свободно по незащищенному каналу связи, а второй, секретный ключ, — по защищенному каналу. Данная схема хорошо работает при взаимном недоверии отправителя и получателя.

Учитывая все многообразие стеганографических систем, сведем их к следующим типам: безключевым стегосистемам, системам с секретным ключом, системам с открытым ключом и смешанным стегосистемам.

Для функционирования безключевых стегосистем не требуется никаких дополнительных данных в виде стегоключа помимо алгоритма стеганографического преобразования.

Совокупность  , где С — множество возможных контейнеров; М — множество секретных сообщений, |C|≥|М|; E: C×M→С и D: C→M — функции сокрытия и извлечения сообщения из контейнера, причем D(E(c,m))=m для любых m

, где С — множество возможных контейнеров; М — множество секретных сообщений, |C|≥|М|; E: C×M→С и D: C→M — функции сокрытия и извлечения сообщения из контейнера, причем D(E(c,m))=m для любых m  М и с

М и с  С, называется безключевой стегосистемой.

С, называется безключевой стегосистемой.

Из определения следует, что безопасность безключевых стегосистем основана на секретности используемых стеганографических преобразований E и D. Это противоречит основному принципу Керкхоффса для систем защиты информации. Действительно, если предположить, что противник знает алгоритмы E и D, которые используются для скрытой передачи информации, то он способен извлечь любую скрытую информацию из перехваченных стеганограмм.

Зачастую для повышения безопасности безключевых систем, перед началом процесса стеганографического сокрытия предварительно выполняется шифрование скрываемой информации. Ясно, что такой подход увеличивает защищенность всего процесса связи, поскольку это усложняет обнаружение скрытого сообщения. Однако, “сильные” стеганографические системы, как правило, не нуждаются в предварительном шифровании скрываемых сообщений.

Следуя закону Керкхоффса, безопасность системы должна основываться на некоторой секретной информации, без знания которой нельзя извлечь из контейнера секретную информацию. В стегосистемах такая информация называется стегоключом. Отправитель, встраивая секретное сообщение в выбранный контейнер с, использует секретный стегоключ k. Если используемый в стеганографическом преобразовании ключ k извес-

тен получателю, то он сможет извлечь скрытое сообщение из контейнера. Без знания такого ключа любой другой пользователь этого сделать не сможет.

Стегосистемой с секретным ключом называется совокупность  ,

,

где С — множество возможных контейнеров; М — множество секретных сообщений, причем |C|≥|М|; К — множество секретных ключей; EК:C×M×К→С и DК:C×К→M

— стеганографические преобразования со свойством DК(EК(c,m,k),k)=m для любых  .

.

Данный тип стегосистем предполагает наличие безопасного канала для обмена стегоключами.

Иногда стегоключ k вычисляют с помощью секретной хеш-функции Hash, используя некоторые характерные особенности контейнера: k = Hash (особенности контейнера). Если стеганографическое преобразование Е не изменяет в результирующей стеганограмме выбранные особенности контейнера, то получатель также сможет вычислить стегоключ (хотя и в этом случае защита зависит от секретности функции Hash, и таким образом, снова нарушается принцип Керкхоффса). Очевидно, что для достижения адекватного уровня защиты, такую особенность в контейнере необходимо выбирать очень аккуратно.

В некоторых алгоритмах при извлечении скрытой информации дополнительно требуются сведения об исходном контейнере или некоторых других данных, которые отсутствует в стеганограмме. Такие системы представляют ограниченный интерес, поскольку они требуют передачи первоначального вида контейнера, что эквивалентно традиционной задаче ключевого обмена. Подобные алгоритмы могут быть отмечены как частный случай стегосистем с секретным ключом, в которых K=C или K=C×K', где K' — означает дополнительный набор секретных ключей.

Стеганографические системы с открытым ключом не нуждаются в дополнительном канале ключевого обмена. Для их функционирования необходимо иметь два стегоключа: один секретный, который пользователь должен хранить в тайне, а второй — открытый, который хранится в доступном для всех месте. При этом открытый ключ используется в процессе сокрытия информации, а секретный — для ее извлечения.

Стегосистемой с открытым ключом называется совокупность  ,

,

где С — множество возможных контейнеров; М — множество секретных сообщений, причем |C|≥|М|; К=(k1, k2) — множество пар стегоключей (открытый ключ k1 используется для сокрытия информации, а секретный k2 — для извлечения);  и

и  — стеганографические преобразования со свойством DК(EК(c,m,k1), k2) = m для любых

— стеганографические преобразования со свойством DК(EК(c,m,k1), k2) = m для любых  .

.

Простым способом реализации подобных стегосистем является использование криптосистем с открытым ключом. Стегосистемы с открытыми ключами используют тот факт, что функция извлечения скрытой информации D может быть применима к любому контейнеру вне зависимости от того, находится ли в нем скрытое сообщение или нет. Если в контейнере отсутствует скрытое сообщение, то всегда будет восстанавливаться некоторая случайная последовательность. Если эта последовательность статистически не отличается от шифртекста криптосистемы с открытым ключом, тогда в безопасной стегосистеме можно скрывать полученный таким образом шифртекст, а не открытый.

В большинстве приложений более предпочтительными являются безключевые стегосистемы, хотя такие системы могут быть сразу скомпрометированы в случае, если противник узнает применяемое стеганографическое преобразование. В связи с этим в безключевых стегосистемах часто используют особенности криптографических систем с открытым и (или) секретным ключом. Рассмотрим один такой пример.

Для обмена секретными ключами стегосистемы введем понятие протокола, реализованного на основе криптосистемы с открытыми ключами. Сначала Алиса генерирует случайную пару открытого и секретного ключа, а затем передает открытый ключ Бобу по скрытому каналу, созданному безключевой системой. Ни Боб, ни Вили, ведущий наблюдение за каналом, не могут определить, какая информация передавалась в скрытом канале: ключ или же случайные биты. Об этом говорит сайт https://intellect.icu . Однако Боб может заподозрить, что стеганограмма от Алисы может содержать ее открытый ключ и постарается его выделить. После этого он шифрует с помощью выделенного ключа секретный стегоключ k, проводит сокрытие результата шифрования в контейнер и его передачу Алисе. Вили может попытаться извлечь секретную информацию из стеганограммы, но получит только случайный шифртекст. Алиса извлекает из стеганограммы скрытую криптограмму и расшифровывает ее своим секретным ключом. Таким образом, стороны обменялись секретным стегоключом k для совместного использования.

Отметим, что рассмотренная стегосистема не лишена недостатков и приведена лишь в качестве примера смешанной системы.

Большинство методов компьютерной стеганографии базируется на двух принципах. Первый состоит в том, что файлы, которые не требуют абсолютной точности (например, файлы с изображением, звуковой информацией и пр.), могут быть до определенной

степени видоизменены без потери функциональности.

Второй принцип основан на отсутствии специального инструментария или неспособности органов чувств человека надежно различать незначительные изменения в таких исходных файлах.

В основе базовых подходов к реализации методов компьютерной стеганографии в рамках той или иной информационной среды лежит выделение малозначимых фрагментов среды и замена существующей в них информации на информацию, которую предполагается защитить. Поскольку в компьютерной стеганографии рассматриваются среды, поддерживаемые средствами вычислительной техники и соответствующими сетями, то вся информационная среда, в конечном итоге, может представляться в цифровом виде. Таким образом, незначимые для кадра информационной среды фрагменты в соответствии с тем или иным алгоритмом или методикой заменяются (смешиваются) на фрагменты скрываемой информации. Под кадром информационной среды в данном случае подразумевается некоторая ее часть, выделенная по определенным признакам. Такими признаками часто бывают семантические характеристики выделяемой части информационной среды. Например, в качестве кадра может быть выбран некоторый отдельный рисунок, звуковой файл, Web-страница и др.

Для методов компьютерной стеганографии можно ввести определенную классификацию (рис. 2).

Рис. 2. Классификация методов сокрытия информации

По способу отбора контейнера, как уже указывалось, различают методы суррогатной стеганографии, селективной стеганографии и конструирующей стеганографии.

В методах суррогатной (безальтернативной) стеганографии отсутствует возможность выбора контейнера и для сокрытия сообщения выбирается первый попавшийся контейнер, зачастую не совсем подходящий к встраиваемому сообщению. В этом случае, биты контейнера заменяются битами скрываемого сообщения таким образом, чтобы это

изменение не было заметным. Основным недостатком метода является то, он позволяет скрывать лишь незначительное количество данных.

Вметодах селективной стеганографии предполагается, что спрятанное сообщение должно воспроизводить специальные статистические характеристики шума контейнера. Для этого генерируют большое число альтернативных контейнеров, чтобы затем выбрать наиболее подходящий из них для конкретного сообщения. Частным случаем такого подхода является вычисление некоторой хеш-функция для каждого контейнера. При этом для сокрытия сообщения выбирается тот контейнер, хеш-функции которого совпадает со значением хеш-функции сообщения (т.е. стеганограммой является выбранный контейнер).

Вметодах конструирующей стеганографии контейнер генерируется самой стегосистемой. Здесь может быть несколько вариантов реализации. Так, например, шум контейнера может моделироваться скрываемым сообщением. Это реализуется с помощью процедур, которые не только кодируют скрываемое сообщение под шум, но и сохраняют модель первоначального шума. В предельном случае по модели шума может строиться целое сообщение. Примерами могут служить метод, который реализован в программе MandelSteg, где в качестве контейнера для встраивания сообщения генерируется фрактал Мандельброта, или же аппарат функций имитации (mumic function).

По способу доступа к скрываемой информации различают методы для потоковых (непрерывных) контейнеров и методы для контейнеров с произвольным доступом (ограниченной длины).

Методы, использующие потоковые контейнеры, работают с потоками непрерывных данных (например, интернет-телефония). В этом случае скрываемые биты необходимо в режиме реального времени включать в информационный поток. О потоковом контейнере нельзя предварительно сказать, когда он начнется, когда закончится и насколько продолжительным он будет. Более того, объективно нет возможности узнать заранее, какими будут последующие шумовые биты. Существует целый ряд трудностей, которые необходимо преодолеть корреспондентам при использовании потоковых контейнеров. Наибольшую проблему при этом составляет синхронизация начала скрытого сообщения.

Методы, которые используются для контейнеров с произвольным доступом, пред-

назначены для работы с файлами фиксированной длины (текстовая информация, программы, графические или звуковые файлы). В этом случае заранее известны размеры файла и его содержимое. Скрываемые биты могут быть равномерно выбраны с помощью подходящей псевдослучайной функции. Недостаток таких контейнеров состоит в том, они обладают намного меньшими размерами, чем потоковые, а также то, что расстояния между скрываемыми битами равномерно распределены между наиболее коротким и наиболее длинным заданными расстояниями, в то время как истинный шум будет иметь экспоненциальное распределение длин интервала. Преимущество подобных контейнеров состоит в том, то они могут быть заранее оценены с точки зрения эффективности выбранного стеганографического преобразования.

По типу организации контейнеры, подобно помехозащищенным кодам, могут быть

систематическими и несистематическими. В систематически организованных контейнерах можно указать конкретные места стеганограммы, где находятся информационные биты самого контейнера, а где — шумовые биты, предназначенные для скрываемой информации (как, например, в широко распространенном методе наименьшего значащего бита). При несистематической организации контейнера такого разделения сделать нельзя. В этом случае для выделения скрытой информации необходимо обрабатывать содержимое всей стеганограммы.

По используемым принципам стеганометоды можно разбить на два класса: цифровые методы и структурные методы. Если цифровые методы стеганографии, используя избыточность информационной среды, в основном, манипулируют с цифровым представлением элементов среды, куда внедряются скрываемые данные (например, в пиксели, в различные коэффициенты косинус-косинусных преобразований, преобразований Фурье, Уолша-Радемахера или Лапласа), то структурные методы стеганографии для сокрытия данных используют семантически значимые структурные элементы информационной среды.

Основным направлением компьютерной стеганографии является использование свойств избыточности информационной среды. Следует учесть, что при сокрытии информации происходит искажение некоторых статистических свойств среды или нарушение ее структуры, которые необходимо учитывать для уменьшения демаскирующих признаков.

Вособую группу можно также выделить методы, которые используют специальные свойства форматов представления файлов:

Восновном, для таких методов характерны низкая степень скрытности, низкая пропускная способность и слабая производительность.

По предназначению различают стеганографические методы собственно для скрытой передачи или скрытого хранения данных и методы для сокрытия данных в цифровых объектах с целью защиты самих цифровых объектов.

По типу информационной среды выделяются стеганографические методы для текстовой среды, для аудио среды, а также для изображений (стоп-кадров) и видео среды.

Рис.4. Пример сокрытия битового сообщения

Одним из наиболее распространенных методов классической стеганографии является использование симпатических (невидимых) чернил. Текст, записанный такими чернилами, проявляется только при определенных условиях (нагрев, освещение, химический проявитель и т. д.) Изобретенные еще в I веке н. э. Филоном Александрийским , они продолжали использоваться как в средневековье, так и в новейшее время, например, в письмах русских революционеров из тюрем. В советское время школьники на уроках литературы изучали рассказ, как Владимир Ленин писал молоком на бумаге между строк (см. Рассказы о Ленине). Строки, написанные молоком, становились видимыми при нагреве над пламенем свечи.

Существуют также чернила с химически нестабильным пигментом. Написанное этими чернилами выглядит как написанное обычной ручкой, но через определенное время нестабильный пигмент разлагается, и от текста не остается и следа. Хотя при использовании обычной шариковой ручки текст можно восстановить по деформации бумаги, этот недостаток можно устранить с помощью мягкого пишущего узла, наподобие фломастера.

Во время Второй мировой войны активно использовались микроточки — микроскопические фотоснимки, вклеиваемые в текст писем.

Также существует ряд альтернативных методов сокрытия информации:

В настоящее время под стеганографией чаще всего понимают скрытие информации в текстовых, графических либо аудиофайлах путем использования специального программного обеспечения.

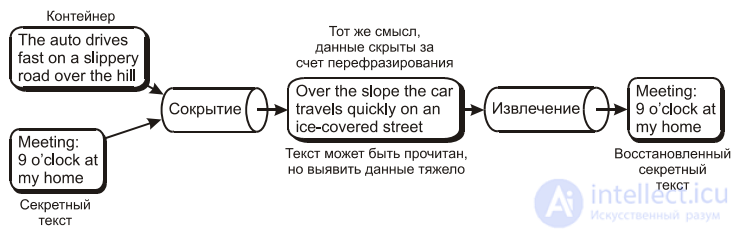

Стеганографические модели — используются для общего описания стеганографических систем.

В 1983 году Симмонс предложил т. н. «проблему заключенных». Ее суть состоит в том, что есть человек на свободе (Алиса), в заключении (Боб) и охранник Вилли. Алиса хочет передавать сообщения Бобу без вмешательства охранника. В этой модели сделаны некоторые допущения: предполагается, что перед заключением Алиса и Боб договариваются о кодовом символе, который отделит одну часть текста письма от другой, в которой скрыто сообщение. Вилли же имеет право читать и изменять сообщения. В 1996 году на конференции Information Hiding: First Information Workshop была принята единая терминология:

Компьютерная стеганография — направление классической стеганографии, основанное на особенностях компьютерной платформы. Примеры — стеганографическая файловая система StegFS для Linux, скрытие данных в неиспользуемых областях форматов файлов, подмена символов в названияхфайлов, текстовая стеганография и т. д. Приведем некоторые примеры:

Изображение дерева со скрытым с помощью цифровой стеганографии в нем другим изображением. Изображение спрятано с помощью удаления всех, кроме двух младших битовс каждого цветового компонента и последующей нормализации.

Изображение кота, извлеченное из изображения дерева, расположенного выше

Цифровая стеганография — направление классической стеганографии, основанное на сокрытии или внедрении дополнительной информации в цифровые объекты, вызывая при этом некоторые искажения этих объектов. Но, как правило, данные объекты являются мультимедиа-объектами (изображения, видео, аудио, текстуры 3D-объектов) и внесение искажений, которые находятся ниже порога чувствительности среднестатистического человека, не приводит к заметным изменениям этих объектов. Кроме того, в оцифрованных объектах, изначально имеющих аналоговую природу, всегда присутствует шум квантования; далее, при воспроизведении этих объектов появляется дополнительный аналоговый шум и нелинейные искажения аппаратуры, все это способствует большей незаметности сокрытой информации.

В последнее время создано достаточное количество методов сокрытия информации в цифровых изображениях и видео, что позволило провести их систематизацию и выделить следующие группы:

В последнее время приобрели популярность методы, когда скрытая информация передается через компьютерные сети с использованием особенностей работы протоколов передачи данных. Такие методы получили название «сетевая стеганография». Этот термин впервые ввел Кшиштоф Щиперский (польск. Krzysztof Szczypiorski) в 2003 году. Типичные методы сетевой стеганографии включают изменение свойств одного из сетевых протоколов. Кроме того, может использоваться взаимосвязь между двумя или более различными протоколами с целью более надежного сокрытия передачи секретного сообщения. Сетевая стеганография охватывает широкий спектр методов, в частности:

Принцип функционирования LACK выглядит следующим образом. Передатчик (Алиса) выбирает один из пакетов голосового потока, и его полезная нагрузка заменяется битами секретного сообщения — стеганограммой, которая встраивается в один из пакетов. Затем выбранный пакет намеренно задерживается. Каждый раз, когда чрезмерно задержаный пакет достигает получателя, незнакомого с стеганографической процедурой, он отбрасывается. Однако, если получатель (Боб) знает о скрытой связи, то вместо удаления полученных RTP пакетов он извлекает скрытую информацию .

Все алгоритмы встраивания скрытой информации можно разделить на несколько подгрупп:

По способу встраивания информации стегоалгоритмы можно разделить на линейные (аддитивные), нелинейные и другие. Алгоритмы аддитивного внедрения информации заключаются в линейной модификации исходного изображения, а ее извлечение в декодере производится корелляционными методами. При этом ЦВЗ обычно складывается с изображением-контейнером, либо «вплавляется» (fusion) в него. В нелинейных методах встраивания информации используется скалярное либо векторное квантование. Среди других методов определенный интерес представляют методы, использующие идеи фрактального кодирования изображений. К аддитивным алгоритмам можно отнести:

Метод LSB

LSB (Least Significant Bit, наименьший значащий бит) — суть этого метода заключается в замене последних значащих битов в контейнере (изображения, аудио или видеозаписи) на биты скрываемого сообщения. Разница между пустым и заполненным контейнерами должна быть не ощутима для органов восприятия человека.

Суть метода заключается в следующем: Допустим, имеется 8-битное изображение в градациях серого. 00h (00000000b) обозначает черный цвет, FFh (11111111b) — белый. Всего имеется 256 градаций ( ). Также предположим, что сообщение состоит из 1 байта — например, 01101011b. При использовании 2 младших бит в описаниях пикселей, нам потребуется 4 пикселя. Допустим, они черного цвета. Тогда пиксели, содержащие скрытое сообщение, будут выглядеть следующим образом: 00000001 00000010 00000010 00000011. Тогда цвет пикселей изменится: первого — на 1/255, второго и третьего — на 2/255 и четвертого — на 3/255. Такие градации, мало того, что незаметны для человека, могут вообще не отобразиться при использовании низкокачественных устройств вывода.

). Также предположим, что сообщение состоит из 1 байта — например, 01101011b. При использовании 2 младших бит в описаниях пикселей, нам потребуется 4 пикселя. Допустим, они черного цвета. Тогда пиксели, содержащие скрытое сообщение, будут выглядеть следующим образом: 00000001 00000010 00000010 00000011. Тогда цвет пикселей изменится: первого — на 1/255, второго и третьего — на 2/255 и четвертого — на 3/255. Такие градации, мало того, что незаметны для человека, могут вообще не отобразиться при использовании низкокачественных устройств вывода.

Методы LSB являются неустойчивыми ко всем видам атак и могут быть использованы только при отсутствии шума в канале передачи данных.

Обнаружение LSB-кодированного стего осуществляется по аномальным характеристикам распределения значений диапазона младших битов отсчетов цифрового сигнала.

Все методы LSB являются, как правило, аддитивными (A17, L18D).

Другие методы скрытия информации в графических файлах ориентированы на форматы файлов с потерей, к примеру, JPEG. В отличие от LSB они более устойчивы к геометрическим преобразованиям. Это получается за счет варьирования в широком диапазоне качества изображения, что приводит к невозможности определения источника изображения.

Эхо-методы

Эхо-методы применяются в цифровой аудиостеганографии и используют неравномерные промежутки между эхо-сигналами для кодирования последовательности значений. При наложении ряда ограничений соблюдается условие незаметности для человеческого восприятия. Эхо характеризуется тремя параметрами: начальной амплитудой, степенью затухания, задержкой. При достижении некоего порога между сигналом и эхом они смешиваются. В этой точке человеческое ухо не может уже отличить эти два сигнала. Наличие этой точки сложно определить, и она зависит от качества исходной записи, слушателя. Чаще всего используется задержка около 1/1000, что вполне приемлемо для большинства записей и слушателей. Для обозначения логического нуля и единицы используется две различных задержки. Они обе должны быть меньше, чем порог чувствительности уха слушателя к получаемому эху.

Эхо-методы устойчивы к амплитудным и частотным атакам, но неустойчивы к атакам по времени.

Фазовое кодирование

Фазовое кодирование (phase coding, фазовое кодирование) — так же применяется в цифровой аудиостеганографии. Происходит замена исходного звукового элемента на относительную фазу, которая и является секретным сообщением. Фаза подряд идущих элементов должна быть добавлена таким образом, чтобы сохранить относительную фазу между исходными элементами. Фазовое кодирование является одним из самых эффективных методов скрытия информации.

Метод расширенного спектра

Метод встраивания сообщения заключается в том, что специальная случайная последовательность встраивается в контейнер, затем, с использованием согласованного фильтра, данная последовательность детектируется. Данный метод позволяет встраивать большое количество сообщений в контейнер, и они не будут создавать помехи друг другу при условии ортогональности применяемых последовательностей. Преимуществом данного метода является противодействие геометрическим преобразованиям, удалению части файла и тд. Метод заимствован из широкополосной связи.

Рис. 5. Пример работы семантической стегосистемы SubiText

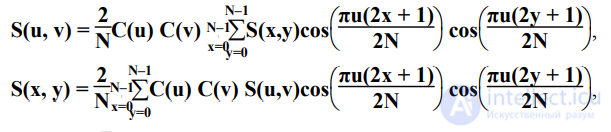

Как уже отмечалось, стеганографические методы замены неустойчивы к любым искажениям, а применение операции сжатия с потерями приводит к полному уничтожению всей секретной информации, скрытой методом НЗБ в изображении. Более устойчивыми к различным искажениям, в том числе сжатию, являются методы, которые используют для сокрытия данных не временную область, а частотную. Существуют несколько способов представления изображения в частотной области. Например, с использованием дискретного косинусного преобразования (ДКП), быстрого преобразования Фурье или вейвлет-преобразования. Данные преобразования могут применяться как ко всему изображению, так и к некоторым его частям. При цифровой обработке изображения часто используется двумерная версия дискретного косинусного преобразования:

где  в противном случае.

в противном случае.

Один из наиболее популярных методов сокрытия секретной информации в частотной области изображения основан на относительном изменении величин коэффициентов ДКП. Для этого изображение разбивается на блоки размером 8×8 пикселей. Каждый блок предназначен для сокрытия одного бита секретного сообщения.

Различные преобразования, упорядоченные по возрастанию достигаемого выигрыша от кодирования

Под атакой на стегосистему понимается попытка обнаружить, извлечь, изменить скрытое стеганографическое сообщение. Такие атаки называютсястегоанализом по аналогии с криптоанализом для криптографии. Способность стеганографической системы противостоять атакам называетсястеганографической стойкостью. Наиболее простая атака — субъективная. Внимательно рассматривается изображение, прослушивается звукозапись в попытках найти признаки существования в нем скрытого сообщения. Такая атака имеет успех лишь для совсем незащищенных стегосистем. Обычно это первый этап при вскрытии стегосистемы. Выделяются следующие типы атак.[10]

Рассмотрим некоторые из них:

Атака по известному заполненному контейнеру — у взломщика имеется одно или несколько стего. В случае нескольких стего считается, что запись скрытой информации проводилось отправителем одинаковым способом. Задача взломщика заключается в обнаружении факта наличия стегоканала, а также доступа к нему или определения ключа. Имея ключ, можно раскрыть другие стегосообщения.

Атака по известной математической модели контейнера — взломщик определяет отличие подозрительного послания от известной ему модели. К примеру, пусть биты внутри отсчета изображения коррелированны. Тогда отсутствие корреляции может служить сигналом о наличии скрытого сообщения. При этом задача внедряющего сообщение состоит в том, чтобы не нарушить статистических закономерностей в контейнере.

Атака на основе известного пустого контейнера — если злоумышленнику известен пустой контейнер, то сравнивая его с предполагаемым стего можно установить наличие стегоканала. Несмотря на кажущуюся простоту метода, существует теоретическое обоснование эффективности этого метода. Особый интерес представляет случай, когда контейнер нам известен с некоторой погрешностью (такое возможно при добавлении к нему шума).

Цифровые водяные знаки (ЦВЗ) используются для защиты от копирования, сохранения авторских прав. Невидимые водяные знаки считываются специальным устройством, которое может подтвердить либо опровергнуть корректность. ЦВЗ могут содержать различные данные: авторские права, идентификационный номер, управляющую информацию. Наиболее удобными для защиты с помощью ЦВЗ являются неподвижные изображения, аудио и видео файлы.

Технология записи идентификационных номеров производителей очень похожа на ЦВЗ, но отличие состоит в том, что на каждое изделие записывается свой индивидуальный номер (так называемые «отпечатки пальцев»), по которому можно вычислить дальнейшую судьбу изделия. Невидимое встраивание заголовков иногда используется, к примеру, для подписей медицинских снимков, нанесения пути на карту и т. п. Скорее всего, это единственное направление стеганографии, где нет нарушителя в явном виде.

Основные требования, предъявляемые к водяным знакам: надежность и устойчивость к искажениям, незаметности, робастности к обработке сигналов (робастность — способность системы к восстановлению после воздействия на нее внешних/внутренних искажений, в том числе умышленных). ЦВЗ имеют небольшой объем, но для выполнения указанных выше требований, при их встраивании используются более сложные методы, чем для встраивания обычных заголовков или сообщений. Такие задачи выполняют специальные стегосистемы.

Перед помещением ЦВЗ в контейнер, водяной знак нужно преобразовать к подходящему виду. К примеру, если в качестве контейнера используется изображение, то и ЦВЗ должны быть представлена как двумерный битовый массив.

Для повышения устойчивости к искажениям часто применяют помехоустойчивое кодирование или используют широкополосные сигналы. Начальную обработку скрытого сообщения делает прекодер. Важная предварительная обработка ЦВЗ — вычисление его обобщенного Фурье-преобразования. Это повышает помехоустойчивость. Первичную обработку часто производят с использованием ключа — для повышения секретности. Потом водяной знак «укладывается» в контейнер (например, путем изменения младших значащих бит). Здесь используются особенности восприятия изображений человеком. Широко известно, что изображения имеют огромную психовизуальную избыточность. Глаза человека подобны низкочастотному фильтру, который пропускает мелкие элементы изображения. Наименее заметны искажения в высокочастотной области изображений. Внедрение ЦВЗ также должно учитывать свойства восприятия человека.

Во многих стегосистемах для записи и считывания ЦВЗ используется ключ. Он может предназначаться для ограниченного круга пользователей или же быть секретным. Например, ключ нужен в DVD-плейерах для возможности прочтения ими содержащихся на дисках ЦВЗ. Как известно, не существует таких стегосистем, в которых бы при считывании водяного знака требовалась другая информация, нежели при его записи. В стегодетекторе происходит обнаружение ЦВЗ в защищенном им файле, который, возможно, мог быть изменен. Эти изменения могут быть связаны с воздействиями ошибок в канале связи, либо преднамеренными помехами. В большинстве моделей стегосистем сигнал-контейнер можно рассмотреть как аддитивный шум. При этом задача обнаружения и считывания стегосообщения уже не представляет сложности, но не учитывает двух факторов: неслучайности сигнала контейнера и запросов по сохранению его качества. Учет этих параметров позволит строить более качественные стегосистемы. Для обнаружения факта существования водяного знака и его считывания используются специальные устройства — стегодетекторы. Для вынесения решения о наличии или отсутствии водяного знакаиспользуют, к примеру, расстояние по Хэммингу, взаимокорреляцию между полученным сигналом и его оригиналом. В случае отсутствия исходного сигнала в дело вступают более изощренные статистические методы, которые основаны на построении моделей исследуемого класса сигналов.

Желтые точки

Стеганография используется в некоторых современных принтерах. При печати на каждую страницу добавляются маленькие точки, содержащие информацию о времени и дате печати, а также серийный номер принтера.[11]

Из рамок цифровой стеганографии вышло наиболее востребованное легальное направление — встраивание цифровых водяных знаков (ЦВЗ)(watermarking), являющееся основой для систем защиты авторских прав и DRM (Digital rights management) систем. Методы этого направления настроены на встраивание скрытых маркеров, устойчивых к различным преобразованиям контейнера (атакам).

Полухрупкие и хрупкие ЦВЗ используются в качестве аналоговой ЭЦП, обеспечивая хранение информации о передаваемой подписи и попытках нарушения целостности контейнера (канала передачи данных).

Например, разработки Digimarc в виде плагинов к редактору Adobe Photoshop позволяют встроить в само изображение информацию об авторе. Однако такая метка неустойчива, впрочем как и абсолютное их большинство. Программа Stirmark, разработчиком которой является ученый Fabien Petitcolas, с успехом атакует подобные системы, разрушая стеговложения.

Пример, показывающий то, как террористы могут использовать аватары для передачи скрытых сообщений. Эта картинка содержит в себе сообщение «Босс сказал, что мы должны **** мост в полночь.», зашифрованное с помощью http://mozaiq.org/encrypt с использованием сочетания символов «växjö» в качестве пароля.

Слухи о использовании стеганографии террористами появились с момента публикации в газете USA Today 5 февраля 2001 года двух статей — «Террористы прячут инструкции онлайн»[12] и «Террористические группы прячутся за веб-шифрованием».[13] 10 июля 2002 года в той же газете появилась статья "Боевики окутывают веб с помощью ссылок на джихад. В этой статье была опубликована информация о том, что террористы использовали фотографии на сайте eBay для передачи скрытых сообщений.[14] Многие средства массовой информации перепечатывали данные сообщения, особенно после терактов 11 сентября, хотя подтверждения данной информации получено не было. Статьи в USA Today написал иностранный корреспондент Джек Келли, который был уволен в 2004 годупосле того, как выяснилось, что данная информация была сфабрикована.[15] 30 октября 2001 года газета The New York Timesопубликовала статью «Замаскированные сообщения террористов могут скрываться в киберпространстве».[16] В статье было высказано предположение о том, что Аль-Каида использовала стеганографию для скрытия сообщений в изображениях, а затем передавала их поэлектронной почте и Usenet в целях подготовки терактов 11 сентября. В пособии по обучению террориста «Технологичный муджахид, учебное пособие для джихада» присутствует глава, посвященная использованию стеганографии.[17]

В 2010 году Федеральное бюро расследований выяснило, что Служба внешней разведки Российской Федерации использовала специальное программное обеспечение для скрытия информации в изображениях. Данный способ использовался для связи с агентами без дипломатического прикрытия за рубежом.[18]

Примером использования стеганографии как интернет-искусства является внедрение в картинки изображений, проявляющихся при выделении их в браузере Internet Explorer — благодаря тому, что он при выделении подсвечивает картинки определенным образом.[19]

| Задача | Технология и пути решения | Описание примера реализации | Области применения |

| Защита конфиденциальной информации от несанкционированного доступа | Встраивание скрытой информации в общедоступную мультимедийную информацию | Подробное описание практической реализации см. ниже. 1 секунда оцифрованного звука (44100 Гц, 8 бит, стерео) позволяет скрыть 5 страниц текстовой информации, при этом изменение значений отсчетов составляет 1% | Военные и другие приложения, а также применение в случаях, когда нельзя использовать криптографию |

| Преодоление систем мониторинга и управления сетевыми ресурсами | Стегометоды, направленные на противодействие промышленному шпионажу, позволяют противостоять контролю над информацией в компьютерных сетях | Группа Hacktivismo выпустила утилиту Camera/Shy, которая работает на основе браузера Internet Explorer, не оставляя в нем истории деятельности, используя стеганографическую технику LSB и алгоритм шифрования AES с 256-разрядным ключом, функционирует очень быстро и позволяет скрывать сообщения в gif-файлах. Кроме того, эта программа способна также автоматически сканировать HTML-страницы на наличие графических изображений со скрытой информацией | По заявлению авторов, эта программа была создана “для обхода национальных межсетевых экранов, что дает возможность безопасно обмениваться любым цифровым контентом через Интернет” |

| Камуфлирование программного обеспечения (ПО) | В случаях, когда использование ПО ограничено, оно может быть закамуфлировано под стандартные программы или скрыто в файлах мультимедиа | Используются официальные редакторы, звуковое сопровождение, реклама и т.п. | Обеспечивается многоуровневый санкционированный доступ к ПО |

| Защита авторского права на интеллектуальную собственность от копирования и аутентификация | Используются технологии цифровых водяных знаков (ЦВЗ) и идентифика-ционных номеров (ИН) | ЦВЗ встраиваются в защищаемый объект и могут быть как видимыми, так и невидимыми. Они содержат аутентичный код, информацию о собственнике и управляющую информацию. Отличием ИН от ЦВЗ является то, что всякая копия имеет свой ИН (технология отпечатков пальцев) | Технологии ЦВЗ и ИН используются для защиты от копирования электронных носителей и несанкционированного использования информации в электронной коммерции, голосовой почте, системах видеонаблюдения, делопроизводстве |

| Скрытая аннотация документов и оптимизация банков данных (информации) | Используются технологии ЦВЗ и ИН | Например, информация в электронных медицинских документах, доступная только лечащему врачу | Используется для скрытой аннотации документов в медицине, картографии, мультимедийных банках данных, а также для поиска в них нужной информации |

Как видно из табл. 1, основными технологиями, которые обеспечивают решение поставленных задач, являются технологии скрытой связи и ЦВЗ.

В заключение, эта статья об стеганография подчеркивает важность того что вы тут, расширяете ваше сознание, знания, навыки и умения. Надеюсь, что теперь ты понял что такое стеганография, классификация видов стеганографии, виды стеганографии, стегосистемы, классификация стегосистем и для чего все это нужно, а если не понял, или есть замечания, то не стесняйся, пиши или спрашивай в комментариях, с удовольствием отвечу. Для того чтобы глубже понять настоятельно рекомендую изучить всю информацию из категории Криптография и криптоанализ, Стеганография и Стегоанализ

Ответы на вопросы для самопроверки пишите в комментариях, мы проверим, или же задавайте свой вопрос по данной теме.

Комментарии

Оставить комментарий

Информационная безопасность- Криптография и криптоанализ, Стеганография и Стегоанализ

Термины: Информационная безопасность- Криптография и криптоанализ, Стеганография и Стегоанализ