Лекция

Пиратство программного обеспечения остается одной из наиболее значимых проблем современной цифровой экономики. Незаконное копирование и распространение программных продуктов приводит к значительным финансовым потерям разработчиков, снижению стимулов к инновациям и увеличению рисков информационной безопасности. В данной статье рассматриваются основные технические, юридические и организационные методы предотвращения пиратства программного обеспечения. Особое внимание уделяется современным технологиям защиты, таким как системы управления цифровыми правами (DRM), программная обфускация, серверная валидация лицензий и переход к облачным моделям распространения программного обеспечения.

С развитием информационных технологий и глобального распространения сети Интернет проблема незаконного копирования программного обеспечения стала особенно актуальной. Пиратство программных продуктов проявляется в различных формах: несанкционированное копирование, распространение взломанных версий программ, использование одной лицензии на нескольких устройствах и модификация программ с целью обхода защитных механизмов.

По оценкам различных исследований в области цифровой экономики, уровень нелицензионного использования программного обеспечения в некоторых регионах мира может превышать 50%. Это создает серьезные экономические и технологические последствия для разработчиков, производителей программного обеспечения и пользователей.

Цель данной работы — систематизация и анализ методов предотвращения пиратства программного обеспечения, а также оценка эффективности современных технологий защиты.

Пиратство программного обеспечения может проявляться в нескольких формах:

Самый распространенный вид нарушения авторских прав — копирование программного обеспечения без разрешения правообладателя.

Взломанные версии программ (cracked software) распространяются через интернет-ресурсы и позволяют обходить механизмы лицензирования.

Использование программного обеспечения в организациях без приобретения необходимого количества лицензий.

Распространение программ через файлообменные сети, торренты и специализированные сайты.

Одним из наиболее распространенных способов защиты является использование систем лицензирования. Программное обеспечение требует активации с использованием уникального лицензионного ключа.

Основные типы лицензий:

Однопользовательские лицензии

Корпоративные лицензии

Подписка (subscription)

Аппаратная привязка лицензии

Лицензирование позволяет контролировать количество установок и использование программного продукта.

Данный метод связывает лицензию программы с уникальными характеристиками оборудования компьютера:

MAC-адрес сетевой карты

серийный номер процессора

идентификатор жесткого диска

параметры материнской платы

Это существенно затрудняет перенос лицензии на другое устройство.

DRM представляет собой комплекс технологий управления цифровыми правами, предназначенный для ограничения несанкционированного копирования и распространения программного обеспечения.

Основные функции DRM:

контроль использования программ

проверка лицензии

ограничение числа установок

защита от модификации программы

Однако DRM часто подвергается критике из-за ограничения прав легальных пользователей.

Обфускация — это процесс усложнения структуры программного кода с целью затруднения его анализа и модификации.

Методы обфускации включают:

переименование переменных

усложнение логики программы

внедрение ложных вычислений

шифрование строк

Хотя обфускация не предотвращает взлом полностью, она увеличивает затраты времени на анализ программы.

Многие системы защиты используют технологии противодействия анализу программы:

обнаружение отладчиков

проверка целостности исполняемого файла

контроль изменения памяти

защита от дизассемблирования

Эти методы позволяют выявлять попытки анализа и модификации программы.

Современные программные продукты часто используют онлайн-проверку лицензии. При запуске программа обращается к серверу разработчика для подтверждения легальности использования.

Преимущества:

возможность удаленной блокировки нелицензионных копий

контроль использования программы

сбор статистики использования

Недостатком является зависимость от интернет-соединения.

В данной модели ключевые вычисления выполняются на сервере разработчика, а клиентская программа выступает лишь в роли интерфейса пользователя.

Это означает, что:

основная логика программы недоступна пользователю;

код невозможно скопировать или модифицировать;

все вычисления происходят на защищенной инфраструктуре.

Такая архитектура широко применяется в:

облачных сервисах;

онлайн-редакторах;

системах обработки данных;

AI-сервисах.

практически полная защита от пиратства;

централизованный контроль программного обеспечения.

зависимость от интернет-соединения;

высокие затраты на серверную инфраструктуру.

Одним из современных методов защиты является персонализация программных копий, также называемая watermark-лицензированием.

Суть метода заключается в том, что каждая копия программы содержит уникальные идентификаторы пользователя, например:

имя покупателя;

адрес электронной почты;

номер лицензии;

идентификатор заказа;

скрытый цифровой водяной знак в коде.

Такая информация может быть встроена:

в исполняемый файл программы;

в конфигурационные файлы;

в создаваемые программой документы;

в скрытые метаданные.

Если копия программы распространяется нелегально, разработчик может определить конкретного пользователя, который нарушил лицензионное соглашение.

психологический фактор ответственности пользователя;

возможность отслеживания источника утечки;

отсутствие ограничений для легального пользователя.

не предотвращает само копирование;

требует инфраструктуры генерации персональных сборок.

Метод feature locking предполагает разделение функциональности программы на несколько уровней доступа.

Каждая лицензия открывает только определенные возможности программы.

Например:

| Тип лицензии | Доступные функции |

|---|---|

| Бесплатная | базовый функционал |

| Стандартная | расширенные инструменты |

| Профессиональная | полный набор функций |

Технически это реализуется через:

проверку лицензии при запуске;

динамическое включение или отключение модулей;

загрузку функций с сервера.

гибкая модель монетизации;

стимулирование пользователей к покупке более дорогих лицензий.

необходимость сложной архитектуры программы.

Прогрессивная модель лицензирования предполагает постепенное открытие функций программы по мере использования или оплаты.

Например:

Пользователь получает базовую версию.

После регистрации открываются дополнительные функции.

После покупки расширенной лицензии активируются профессиональные инструменты.

Иногда функции могут открываться:

по мере достижения определенных уровней использования;

после прохождения обучения;

при покупке отдельных модулей.

постепенное вовлечение пользователя;

повышение вероятности покупки.

сложность реализации.

Современные программы могут собирать телеметрические данные об использовании программного обеспечения.

Система может анализировать:

количество установок одной лицензии;

географию использования;

частоту запусков программы;

совпадения идентификаторов оборудования.

Если система обнаруживает подозрительную активность, она может:

запросить повторную активацию;

временно заблокировать лицензию;

уведомить разработчика.

выявление массового нелегального использования;

анализ поведения пользователей.

возможные проблемы с конфиденциальностью;

необходимость соблюдения законодательства о защите данных.

В современных программных продуктах лицензия часто привязывается не к устройству, а к аккаунту пользователя.

Пользователь должен:

создать учетную запись;

войти в программу;

подтвердить лицензию через сервер разработчика.

Такая модель используется в:

игровых платформах;

профессиональном программном обеспечении;

облачных сервисах.

централизованное управление лицензиями;

возможность удаленной деактивации.

необходимость постоянной авторизации.

3.11 Облачные модели распространения программного обеспечения

Одним из наиболее эффективных методов борьбы с пиратством является переход к облачным моделям (SaaS — Software as a Service).

В данной модели:

программное обеспечение работает на сервере разработчика

пользователь получает доступ через интернет

код программы не передается клиенту

Это практически исключает возможность пиратского копирования.

Юридические методы включают:

авторское право

лицензионные соглашения (EULA)

патенты

судебное преследование нарушителей

Во многих странах существуют специальные законы, регулирующие защиту интеллектуальной собственности в сфере программного обеспечения.

Иногда снижение уровня пиратства достигается не только техническими мерами, но и экономическими решениями:

Снижение стоимости программ может уменьшить мотивацию к использованию пиратских копий.

Базовая версия программы распространяется бесплатно, а расширенные функции доступны по подписке.

Пользователи лицензионных версий получают обновления, поддержку и дополнительные функции.

Одним из эффективных организационно-технических методов снижения уровня пиратства программного обеспечения является распространение демонстрационных (демо) или пробных версий программных продуктов. Данный подход позволяет пользователям легально ознакомиться с функциональными возможностями программного обеспечения до приобретения полной лицензии. При этом разработчик сохраняет контроль над уровнем функциональности и условиями использования продукта.

Демонстрационные версии могут реализовываться в различных формах, среди которых наиболее распространенными являются версии с ограниченным периодом использования и версии с неограниченным сроком использования, но ограниченной функциональностью.

В данной модели программный продукт предоставляется пользователю на определенный пробный период (trial period), после истечения которого использование программы становится невозможным без приобретения лицензии.

Наиболее распространенные варианты реализации:

ограничение времени использования (например, 7, 14 или 30 дней);

ограничение количества запусков программы;

комбинированное ограничение времени и запусков;

отключение части функциональности после завершения пробного периода.

Техническая реализация такого метода может включать:

хранение даты первой установки программы;

проверку системного времени;

серверную проверку даты активации;

использование защищенного хранилища данных лицензии.

Преимуществами данного подхода являются:

возможность полноценного тестирования программного продукта пользователем;

повышение вероятности приобретения лицензии после ознакомления;

снижение мотивации к скачиванию пиратских копий.

Однако данный метод может быть уязвим для некоторых видов обхода, например:

изменение системного времени;

повторная установка программы;

модификация файлов лицензии.

Для повышения эффективности разработчики часто комбинируют локальную проверку с серверной активацией лицензии.

Альтернативным подходом является распространение программного обеспечения, которое может использоваться неограниченное время, однако имеет ограниченный набор функций.

Такая модель часто применяется в рамках freemium-подхода и предполагает разделение программного продукта на:

базовую бесплатную версию;

расширенную платную версию (premium).

Ограничения демонстрационной версии могут включать:

ограничение количества доступных функций;

ограничение производительности;

наличие водяных знаков в результатах работы;

ограничения на объем данных;

ограничение коммерческого использования.

Преимущества данного подхода:

пользователь может длительное время пользоваться программой легально;

снижается мотивация искать пиратскую версию;

повышается узнаваемость программного продукта;

формируется лояльность пользователей.

Данный метод широко применяется в современных программных продуктах, включая графические редакторы, системы управления проектами, облачные сервисы и мобильные приложения.

| Характеристика | Ограниченный период | Неограниченный период |

|---|---|---|

| Срок использования | ограничен | не ограничен |

| Ограничение функций | обычно отсутствует | присутствует |

| Мотивация покупки | окончание пробного периода | потребность в дополнительных функциях |

| Уровень защиты от пиратства | средний | относительно высокий |

На практике разработчики часто используют комбинированную модель, при которой программа сначала предоставляет полный функционал на ограниченный срок, после чего автоматически переключается в режим ограниченной функциональности.

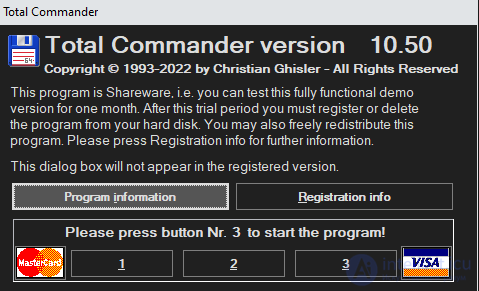

Nagware — это модель распространения программного обеспечения, при которой программа полностью или почти полностью функциональна, но при каждом запуске отображается окно напоминания о регистрации или покупке лицензии.

Название происходит от английского глагола to nag — «надоедливо напоминать».

Программа работает без ограничений

Пользователь может использовать весь функционал.

При запуске появляется напоминание

Окно просит зарегистрировать программу или купить лицензию.

После оплаты окно исчезает

При регистрации или вводе лицензии напоминание больше не показывается.

Психологическое давление на пользователя

Разработчик не ограничивает функциональность, но регулярно напоминает о необходимости оплаты.

WinRAR

Total Commander

WinZip (в ранних версиях)

многие классические shareware-программы 1990–2000-х годов

Nagware является разновидностью модели shareware, при которой:

программа распространяется бесплатно;

пользователь может пользоваться ей некоторое время;

после этого предлагается оплатить лицензию.

Однако в отличие от trial-версий, программа не блокируется и не ограничивает функции, а лишь показывает напоминание.

простая реализация;

высокая лояльность пользователей;

отсутствие строгих ограничений;

широкое распространение программы.

пользователи могут пользоваться программой годами без оплаты;

метод опирается на добровольную честность пользователя;

низкий уровень технической защиты.

Практика показывает, что абсолютной защиты от пиратства не существует. Любая система защиты может быть взломана при наличии достаточных ресурсов и времени.

Наиболее эффективным является комбинированный подход, включающий:

технические средства защиты

серверные проверки

юридические меры

удобные модели лицензирования

Пиратство программного обеспечения остается сложной и многогранной проблемой. Современные методы защиты включают как технические механизмы, так и организационные и экономические подходы.

Современные методы предотвращения пиратства программного обеспечения все чаще используют комбинированные стратегии защиты, включающие:

технические методы (лицензирование, DRM, обфускация);

архитектурные решения (облачные сервисы, серверная обработка);

организационные механизмы (аккаунты, подписки);

аналитические инструменты (телеметрия).

Практика показывает, что наибольшую эффективность демонстрируют гибридные модели защиты, при которых несколько методов применяются одновременно. Такой подход значительно усложняет обход защитных механизмов и снижает уровень нелицензионного использования программного обеспечения.

Развитие облачных технологий, серверной обработки данных и новых моделей распространения программного обеспечения позволяет значительно снизить уровень нелицензионного использования. Однако для эффективной борьбы с пиратством требуется комплексное применение различных методов защиты, а также совершенствование международного законодательства в области интеллектуальной собственности.

Комментарии

Оставить комментарий

Разработка программного обеспечения и информационных систем

Термины: Разработка программного обеспечения и информационных систем