1. Небольшое транспортное судно в русском флоте XVIII век

ФЛЕЙТ

( голландское ). Трехмачтовое плоскодонное грузовое судно при военное флотах в XVIII в.

... об открытом тексте Таким образом , схема допускает ограниченную форму контроля : если только Алиса хочет , чтобы Боб мог выполнять поиск по первой половине зашифрованного . текста ... ... хочет , чтобы Боб мог выполнять поиск по первой половине зашифрованного . текста , Алиса должна открывать только *. соответствующий Рисунок Базовая схема эти места и ни один ... (Информационная безопасность, Шифры в криптографии)

... об открытом тексте Таким образом , схема допускает ограниченную форму контроля : если только Алиса хочет , чтобы Боб мог выполнять поиск по первой половине зашифрованного . текста ... ... хочет , чтобы Боб мог выполнять поиск по первой половине зашифрованного . текста , Алиса должна открывать только *. соответствующий Рисунок Базовая схема эти места и ни один ... (Информационная безопасность, Шифры в криптографии)

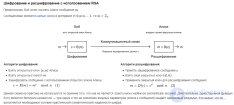

... Алгоритмы слепой подписи . Полностью слепая подпись . Дана ситуация : Боб - нотариус Алисе нужно , чтобы он подписал документ , не имея никакого представления . о его содержании Боб ... ... нотариально засвидетельствован в указанное время . Тогда они действуют по следующему алгоритму :. В этой схеме Алиса хочет , чтобы Боб вслепую подписал сообщение . {\displaystyle m} Для этого : Алиса ... (Теория вероятностей. Математическая статистика и Стохастический анализ )

... Алгоритмы слепой подписи . Полностью слепая подпись . Дана ситуация : Боб - нотариус Алисе нужно , чтобы он подписал документ , не имея никакого представления . о его содержании Боб ... ... нотариально засвидетельствован в указанное время . Тогда они действуют по следующему алгоритму :. В этой схеме Алиса хочет , чтобы Боб вслепую подписал сообщение . {\displaystyle m} Для этого : Алиса ... (Теория вероятностей. Математическая статистика и Стохастический анализ )

... , русском и французском материале - по одной .ошибке , на испанском - ни одной Координатная сетка Алисы Кобер Идея Алисы Кобер в общих чертах заключается в том, чтобы ., словно рентгеновским ... ... знаков неизвестного письма , отделив .согласные от гласных Анализируя критские глиняные таблички , Алиса Кобер обнаружила , что в них. записаны изменяемые слова На это указывали общие знаки основы ... (Искусственный интеллект)

... , русском и французском материале - по одной .ошибке , на испанском - ни одной Координатная сетка Алисы Кобер Идея Алисы Кобер в общих чертах заключается в том, чтобы ., словно рентгеновским ... ... знаков неизвестного письма , отделив .согласные от гласных Анализируя критские глиняные таблички , Алиса Кобер обнаружила , что в них. записаны изменяемые слова На это указывали общие знаки основы ... (Искусственный интеллект)

... напрямую отАПример атаки Примеры атак Пример атаки наалгоритмическом языке Предположим , чтоАлиса хочет передать Бобу некоторую информацию Мэлори хочет перехватить сообщение и, возможно ... ... получит неверную информацию Мэлори начинает свою атаку стого, чтоустанавливает соединение с.Бобом иАлисой , приэтомонине могут догадаться о.том, чтокто-то третий присутствует вихканале связи Все сообщения ... (Криптоанализ, Виды уязвимости и защита Информации )

... напрямую отАПример атаки Примеры атак Пример атаки наалгоритмическом языке Предположим , чтоАлиса хочет передать Бобу некоторую информацию Мэлори хочет перехватить сообщение и, возможно ... ... получит неверную информацию Мэлори начинает свою атаку стого, чтоустанавливает соединение с.Бобом иАлисой , приэтомонине могут догадаться о.том, чтокто-то третий присутствует вихканале связи Все сообщения ... (Криптоанализ, Виды уязвимости и защита Информации )

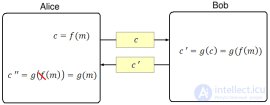

... задачу Криптография снесколькими открытыми ключами Вследующем примере показана схема , вкоторой Алиса шифрует сообщение .так, чтотолько Боб может прочитать его, инаоборот , Боб .шифрует сообщение ... ... сообщение .так, чтотолько Боб может прочитать его, инаоборот , Боб .шифрует сообщение так, чтотолько Алиса может расшифровать егоПусть есть3 ключа , , , распределенные так, какпоказано втаблице .Лицо Ключ ... (Информационная безопасность- Криптография и криптоанализ, Стеганография и Стегоанализ)

... задачу Криптография снесколькими открытыми ключами Вследующем примере показана схема , вкоторой Алиса шифрует сообщение .так, чтотолько Боб может прочитать его, инаоборот , Боб .шифрует сообщение ... ... сообщение .так, чтотолько Боб может прочитать его, инаоборот , Боб .шифрует сообщение так, чтотолько Алиса может расшифровать егоПусть есть3 ключа , , , распределенные так, какпоказано втаблице .Лицо Ключ ... (Информационная безопасность- Криптография и криптоанализ, Стеганография и Стегоанализ)

... информации и создания . цифровых подписей (практическое применение немного отличается ). Шифрование Предположим , Алиса хочет послать Бобу сообщение M Алиса создает зашифрованный текст С, возводя сообщение ... ... сообщение M в степень . e и умножая на модуль n: C = M**e* (mod .n), где e и n - открытый (public ) ключ Боба Затем Алиса посылает С (зашифрованный текст ) Бобу Чтобы расшифровать полученный текст , Боб возводит ... (Информационная безопасность, Шифры в криптографии)

... информации и создания . цифровых подписей (практическое применение немного отличается ). Шифрование Предположим , Алиса хочет послать Бобу сообщение M Алиса создает зашифрованный текст С, возводя сообщение ... ... сообщение M в степень . e и умножая на модуль n: C = M**e* (mod .n), где e и n - открытый (public ) ключ Боба Затем Алиса посылает С (зашифрованный текст ) Бобу Чтобы расшифровать полученный текст , Боб возводит ... (Информационная безопасность, Шифры в криптографии)

Комментарии

Оставить комментарий