ИГНАТИЕВЫ БОБЫ

Горькие, одуряющие зерна грушеобразного плода Игнатиева дерева, растущего на Филиппинских островах. Дерево и плод его названы по имени основателя иезуитского ордена, Игнатия Лойолы, так как Иезуиты, первые привезли эти бобы в Европу.

... по зашифрованному тексту следующим образом : если Алиса хочет найти слово , она может сказать Бобу и * соответствует каждому месту , где слово может возникнуть Затем Боб может искать ... ... описано выше , основная схема не очень удовлетворительна : если. Алиса хочет помочь Бобу найти слово , либо Алиса должна раскрыть все *. (таким образом потенциально раскрывая ... (Информационная безопасность, Шифры в криптографии)

... по зашифрованному тексту следующим образом : если Алиса хочет найти слово , она может сказать Бобу и * соответствует каждому месту , где слово может возникнуть Затем Боб может искать ... ... описано выше , основная схема не очень удовлетворительна : если. Алиса хочет помочь Бобу найти слово , либо Алиса должна раскрыть все *. (таким образом потенциально раскрывая ... (Информационная безопасность, Шифры в криптографии)

... Примеры атак Пример атаки наалгоритмическом языке Предположим , чтоАлиса хочет передать Бобу некоторую информацию Мэлори хочет перехватить сообщение и, возможно , изменить еготак, что.Боб получит ... ... догадаться о.том, чтокто-то третий присутствует вихканале связи Все сообщения , которые посылают Боб иАлиса , приходят Мэлори Алиса просит уБоба егооткрытый ключ Мэлори представляется ... (Криптоанализ, Виды уязвимости и защита Информации )

... Примеры атак Пример атаки наалгоритмическом языке Предположим , чтоАлиса хочет передать Бобу некоторую информацию Мэлори хочет перехватить сообщение и, возможно , изменить еготак, что.Боб получит ... ... догадаться о.том, чтокто-то третий присутствует вихканале связи Все сообщения , которые посылают Боб иАлиса , приходят Мэлори Алиса просит уБоба егооткрытый ключ Мэлори представляется ... (Криптоанализ, Виды уязвимости и защита Информации )

... электронного голосования Алгоритмы слепой подписи . Полностью слепая подпись . Дана ситуация : Боб - нотариус Алисе нужно , чтобы он подписал документ , не имея никакого представления ... ... Алисе нужно , чтобы он подписал документ , не имея никакого представления . о его содержании Боб только заверяет , что документ нотариально засвидетельствован в указанное время . Тогда они действуют по следующему ... (Теория вероятностей. Математическая статистика и Стохастический анализ )

... электронного голосования Алгоритмы слепой подписи . Полностью слепая подпись . Дана ситуация : Боб - нотариус Алисе нужно , чтобы он подписал документ , не имея никакого представления ... ... Алисе нужно , чтобы он подписал документ , не имея никакого представления . о его содержании Боб только заверяет , что документ нотариально засвидетельствован в указанное время . Тогда они действуют по следующему ... (Теория вероятностей. Математическая статистика и Стохастический анализ )

... его участие в турнире на. видеопленку , чтобы затем проанализировать его язык телодвижений Запись показала , что Боб во время игры часто потирал ухо . и касался носа , но делал это только в тех ... ... был неуверен в следующем ходе Когда соперник проявлял намерение сделать ход , Боб всем своим видом . сразу же демонстрировал , что он думает о предполагаемом ходе Чувствуя ... (Невербальная коммуникация)

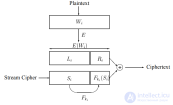

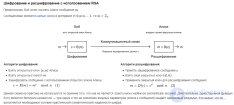

... подписей (практическое применение немного отличается ). Шифрование Предположим , Алиса хочет послать Бобу сообщение M Алиса создает зашифрованный текст С, возводя сообщение M в степень . e и умножая на модуль ... ... текст С, возводя сообщение M в степень . e и умножая на модуль n: C = M**e* (mod .n), где e и n - открытый (public ) ключ Боба Затем Алиса посылает С (зашифрованный текст ) Бобу Чтобы расшифровать полученный текст ... (Информационная безопасность, Шифры в криптографии)

... подписей (практическое применение немного отличается ). Шифрование Предположим , Алиса хочет послать Бобу сообщение M Алиса создает зашифрованный текст С, возводя сообщение M в степень . e и умножая на модуль ... ... текст С, возводя сообщение M в степень . e и умножая на модуль n: C = M**e* (mod .n), где e и n - открытый (public ) ключ Боба Затем Алиса посылает С (зашифрованный текст ) Бобу Чтобы расшифровать полученный текст ... (Информационная безопасность, Шифры в криптографии)

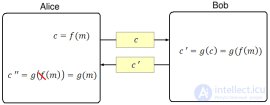

... ключами Вследующем примере показана схема , вкоторой Алиса шифрует сообщение .так, чтотолько Боб может прочитать его, инаоборот , Боб .шифрует сообщение так, чтотолько Алиса может расшифровать ... ... расшифровать егоПусть есть3 ключа , , , распределенные так, какпоказано втаблице .Лицо Ключ Алиса Боб Кэрол Дэйв , Эллен , Франк , Тогда Алиса может зашифровать сообщение ключом ... (Информационная безопасность- Криптография и криптоанализ, Стеганография и Стегоанализ)

... ключами Вследующем примере показана схема , вкоторой Алиса шифрует сообщение .так, чтотолько Боб может прочитать его, инаоборот , Боб .шифрует сообщение так, чтотолько Алиса может расшифровать ... ... расшифровать егоПусть есть3 ключа , , , распределенные так, какпоказано втаблице .Лицо Ключ Алиса Боб Кэрол Дэйв , Эллен , Франк , Тогда Алиса может зашифровать сообщение ключом ... (Информационная безопасность- Криптография и криптоанализ, Стеганография и Стегоанализ)

Комментарии

Оставить комментарий