Лекция

Привет, Вы узнаете о том , что такое шифр rc rons code или rivests cipher алгоритм криптостойкость, Разберем основные их виды и особенности использования. Еще будет много подробных примеров и описаний. Для того чтобы лучше понимать что такое шифр rc rons code или rivests cipher алгоритм криптостойкость , настоятельно рекомендую прочитать все из категории Информационная безопасность, Шифры в криптографии.

Создатель: Рон Ривест

Создан: 1994 год

Опубликован: 1994 год

Размер ключа: 0-2040 битов (128 по умолчанию)

Размер блока: 32, 64 или 128 битов (64 по умолчанию для 32-разрядных платформ)

Число раундов: 1-255 (12 по умолчанию)

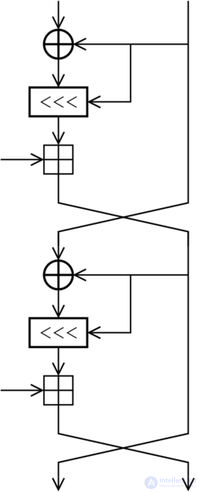

Тип: Сеть Фейстеля

RC5 (Ron’s Code 5 или Rivest’s Cipher 5) — это блочный шифр, разработанный Роном Ривестом из компании RSA Security Inc. с переменным количеством раундов, длиной блока и длиной ключа. Это расширяет сферу использования и упрощает переход на более сильный вариант алгоритма.

Существует несколько различных вариантов алгоритма, в которых преобразования в "пол-раундах" классического RC5 несколько изменены. В классическом алгоритме используются три примитивных операции и их инверсии:

Основным нововведением является использование операции сдвига на переменное число бит, не использовавшиеся в более ранних алгоритмах шифрования. Эти операции одинаково быстро выполняются на большинстве процессоров, но в то же время значительно усложняют дифференциальный и линейный криптоанализ алгоритма.

Шифрование по алгоритму RC5 состоит из двух этапов. Процедура расширения ключа и непосредственно шифрование. Для дешифрования выполняется сначала процедура расширения ключа, а затем операции, обратные процедуре шифрования. Все операции сложения и вычитания выполняются по модулю

Т.к. алгоритм RC5 имеет переменные параметры, то для спецификации алгоритма с конкретными параметрами принято обозначение RC5-W/R/b, где

Перед непосредственно шифрованием или дешифрованием данных выполняется процедура расширения ключа. Процедура генерации ключа состоит из четырех этапов:

Генерация констант

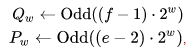

Для заданного параметр W генерируются две псевдослучайные величины используя две математические константы: e (экспонента) и f (Золотое сечение).

где Odd() — это округление до ближайшего нечетного целого.

Для w=16,32,64 получатся следующие константы:

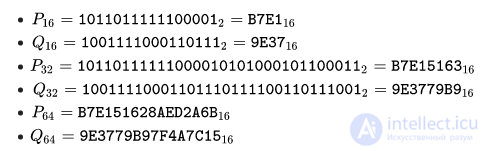

Разбиение ключа на слова

На этом этапе происходит копирование ключа в массив слов

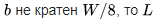

в массив слов  то есть, количество байт в слове.

то есть, количество байт в слове.

Если  дополняется нулевыми битами до ближайшего большего размера c, кратного

дополняется нулевыми битами до ближайшего большего размера c, кратного

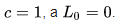

В случае если b=c=0, то мы устанавливаем значение

Построение таблицы расширенных ключей

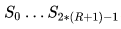

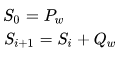

На этом этапе происходит построение таблицы расширенных ключей  , которое выполняется следующим образом:

, которое выполняется следующим образом:

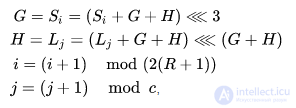

Перемешивание

Циклически N раз выполняются следующие действия:

причем G,H,i,j — временные переменные, начальные значения которых равны 0.

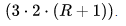

Количество итераций цикла N — это максимальное из двух значений 3*c и

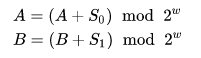

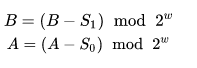

Перед первым раундом выполняются операции наложения расширенного ключа на шифруемые данные:

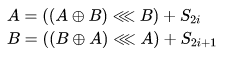

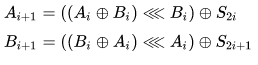

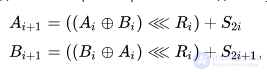

В каждом раунде выполняются следующие действия:

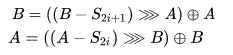

Для дешифрования данных используются обратные операции, т.е. Об этом говорит сайт https://intellect.icu . для i=R,R-1,...,1 выполняются следующие раунды:

После выполнения всех раундов, исходное сообщение находится из выражения:

Алгоритм RC5 обладает следующими свойствами:[1]

RSA потратила много времени на анализ его работы с 64-битным блоком. Так в период с 1995 по 1998 г. они опубликовали ряд отчетов, в которых подробно проанализировали криптостойкость алгоритма RC5. Оценка для линейного криптоанализа показывает, что алгоритм безопасен после 6 раундов. Дифференциальный криптоанализ требует  выбранных открытых текстов для алгоритма с 5 раундами,

выбранных открытых текстов для алгоритма с 5 раундами,  для 10 раундов,

для 10 раундов,  для 12 раундов и

для 12 раундов и  для 15 раундов. А так как существует всего лишь

для 15 раундов. А так как существует всего лишь  возможных различных открытых текстов, то дифференциальный криптоанализ невозможен для алгоритма в 15 и более раундов. Так что рекомендуется использовать 18-20 раундов, или по крайней мере не меньше 15 вместо тех 12 раундов которые рекомендовал сам Ривест.

возможных различных открытых текстов, то дифференциальный криптоанализ невозможен для алгоритма в 15 и более раундов. Так что рекомендуется использовать 18-20 раундов, или по крайней мере не меньше 15 вместо тех 12 раундов которые рекомендовал сам Ривест.

Для стимуляции изучения и применения шифра RC5 RSA Security Inc. 28 января 1997 года предложила взломать серию сообщений, зашифрованных алгоритмом RC5 с разными параметрами,[2] назначив за взлом каждого сообщения приз в $10 000. Шифр с самыми слабыми параметрами RC5-32/12/5 был взломан в течение нескольких часов. Тем не менее, последний осуществленный взлом шифра RC5-32/12/8 потребовал уже 5 лет вычислений в рамках проекта распределенных вычислений RC5-64(здесь 64=b·8, длина ключа в битах) под руководством distributed.net. По-прежнему неприступными пока остаются RC5-32/12/b для b от 9 до 16. distributed.net запустил проект RC5-72 для взлома RC5-32/12/9, в котором по состоянию на октября 2013 года удалось перебрать около 3% ключей.[3]

В мае 2007 года RSA Security Inc. объявила о прекращении поддержки соревнования и выплаты денежного вознаграждения. Чтобы не прекращать проект RC-72, distributed.net решила спонсировать для него приз в $4 000 из собственных средств.[4]

На платформах, где операция циклического сдвига на переменное число битов выполняется за различное число тактов процессора, возможна атака по времениисполнения на алгоритм RC5. Два варианта подобной атаки были сформулированы криптоаналитиками Говардом Хейзом и Хеленой Хандшух (англ. Helena Handschuh). Они установили, что ключ может быть вычислен после выполнения около 220 операций шифрования с высокоточными замерами времени исполнения и затем от 228 до 240 пробных операций шифрования. Самый простой метод борьбы с подобными атаками — принудительное выполнение сдвигов за постоянное число тактов (например, за время выполнения самого медленного сдвига).

Т.к. одним из свойств RC5 является его простота в реализации и анализе, вполне логично, что многие криптологи[кто?] захотели усовершенствовать классический алгоритм. Общая структура алгоритма оставалось без изменений, менялись только действия выполняемые над каждым блоком в процессе непосредственно шифрования. Так появилось несколько различных вариантов этого алгоритма:

В этом алгоритме сложение с ключом раунда по модулю  заменено операцией XOR:

заменено операцией XOR:

Этот алгоритм оказался уязвим к дифференциальному и линейному криптоанализу. Бирюкову и Кушилевицу удалось найти атаку методом дифференциального криптоанализа для алгоритма RC5XOR-32/12/16, используя 228 выбранных открытых текстов.

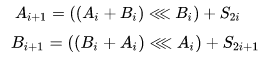

В этом алгоритме сложение двух обрабатываемых «подблоков» операцией XOR заменено сложением по модулю  :

:

Этот алгоритм оказался уязвим к дифференциальному криптоанализу.

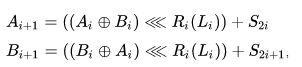

В данном алгоритме циклический сдвиг осуществляется на фиксированное для данного раунда число бит, а не на переменное.

где Ri фиксированное число.

Этот алгоритм не достаточно хорошо изучен, однако предполагается,что он неустойчив к дифференциальному криптоанализу.

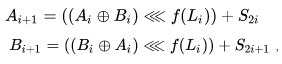

В этом алгоритме число бит сдвига зависит от ключа алгоритма и от текущего раунда:

Этот алгоритм также не достаточно хорошо изучен.

В этом алгоритме число бит сдвига определяется с помощью некоторой функции от другого «подблока»:

Предполагается, что алгоритм RC5RA еще более стоек к известным методам криптоанализа, чем RC5.

Выводы из данной статьи про шифр rc rons code или rivests cipher алгоритм криптостойкость указывают на необходимость использования современных методов для оптимизации любых систем. Надеюсь, что теперь ты понял что такое шифр rc rons code или rivests cipher алгоритм криптостойкость и для чего все это нужно, а если не понял, или есть замечания, то не стесняйся, пиши или спрашивай в комментариях, с удовольствием отвечу. Для того чтобы глубже понять настоятельно рекомендую изучить всю информацию из категории Информационная безопасность, Шифры в криптографии

Комментарии

Оставить комментарий

Информационная безопасность, Шифры в криптографии

Термины: Информационная безопасность, Шифры в криптографии