Лекция

Привет, Вы узнаете о том , что такое социальная инженерия, Разберем основные их виды и особенности использования. Еще будет много подробных примеров и описаний. Для того чтобы лучше понимать что такое социальная инженерия, вишинг, фишинг, фарминг, претекстинг , настоятельно рекомендую прочитать все из категории Информационная безопасность, Вредоносное ПО и защита информации.

социальная инженерия – это несанкционированный доступ к информации иначе, чем взлом информационной системы.

Социльная инженерия — в контексте информационной безопасности — психологическое манипулирование людьми с целью совершения определенных действий или разглашения конфиденциальной информации. Следует отличать от понятия социальной инженерии в социальных науках — которое не касается разглашения конфиденциальной информации. Совокупность уловок с целью сбора информации, подделки или несанкционированного доступа, от традиционного «мошенничества» отличается тем, что часто является одним из многих шагов в более сложной схеме мошенничества.

Также может быть определено как «любое действие, побуждающее человека к действию, которое может или не может быть в его интересах».

Социальную инженерию можно с уверенностью назвать одним из направлений в хакинге, хотя это направление не касается компьютерных систем, а основано на чистой психологии. Конечно же, вы подумаете, зачем мне нужна эта никчемная вещь, я ведь хакер, а не психолог? На самом деле, где то 70 % хакерских взломов и проникновений в компьютерные системы не возможно без социальной инженерии. По этому это направление для тебя очень важно, и ты должен уделять на его изучение не меньше времени, чем на изучение компьютерных систем, это если ты конечно хочешь стать мегакулхакером :-). И так я думаю со вступлением пора заканчивать и пора приступать к изучению такого зверя , как социальная инженерия, поехали…

Социальная инженерия появилась в компьютерных системах одновременно с возникновением хакеров, а хакеры появились с возникновением компьютерных систем, ну не будем уходить от темы. Но сам термин и сама социальная инженерия появилась на- много раньше первых хакеров. Социальная инженерия появилась в мире с первым образовавшимся обществом, так как само слово социальность - это общественность, или же гражданственность, смотря какую систему мы рассматриваем. Так вот, суть социальной инженерии - это заставить человека сделать какое-либо действие, которое не выгодно ему и необходимо социальному инженеру. Пример из истории: наш великий вождь, товарищ Сталин, использовал социальную инженерию, когда заставил добровольно работать людей на субботниках бесплатно и с огромным энтузиазмом. Работать бесплатно невыгодно для людей(правильно? Правильно!), а правительству, то есть социальному инженеру, в нашем случае Сталину, это очень выгодно. Вот так и выглядит социальная инженерия, но тут не все так просто как кажется на первый взгляд, как и у каждой науки (а это вполне можно назвать наукой), у нее есть свои тонкости.

Социальная инженерия — в социологии совокупность подходов прикладных социальных наук, которые ориентированы на целенаправленное изменение организационных структур, определяющих человеческое поведение и обеспечивающих контроль за ним.

Согласно кандидату философских наук А. В. Веселову социальная инженерия — это «междисциплинарная научно-практическая деятельность субъекта, связанная с формированием и преобразованием социальных систем различного уровня сложности».

На становление и развитие социальной инженерии существенное влияние оказали психология, прикладная антропология, управленческие науки, а в настоящее время синергетика и социальная синергетика — наука о самоорганизации общества, которая определяет условия и факторы устойчивого развития общества.

Многие исследователи приходят к выводу, что социально-инженерный подход к управлению производит третий фактор, в котором разрешаются противоречия отношений объекта и субъекта управления. Объект социальной инженерии перестает быть лишь средством реализации социальных программ, разработанных экспертами, и сам становится субъектом. Формируется тринитарный подход управление — соуправление — самоуправление. Социально-инженерный подход превращает управление в интерактивный процесс, а задачей социальных инженеров становится создание условий для раскрытия внутреннего потенциала социальной системы.

Специалисты в области социальной инженерии занимаются социальными проблемами на производстве и в сфере взаимодействия с общественностью. Главным отличием социального инженера от узкого специалиста является методологическая и технологическая широта подготовки.

Социальная инженерия — относительно молодая наука, которая является составной частью социологии и претендует на совокупность тех специфических знаний, которые направляют, приводят в порядок и оптимизируют процесс создания, модернизации и воспроизведение новых («искусственных») социальных реальностей. Определенным образом она «достраивает» социологическую науку, завершает ее на фазе преобразования научных знаний в модели, проекты и конструкции социальных институтов, ценностей, норм, алгоритмов деятельности, отношений, поведения и т. п. Занятия сориентированы на вооружение слушателей прежде всего методологией аналитико-синтетического мышления и знаниями формализованных процедур (технологий) конструкторско-изобретательской деятельности. В характеристике формализованных операций, из которых складывается это последнее, особое внимание обращается на операции сложной комбинаторики. Игнорирование принципа системности в операциях комбинаторики нанесли и продолжают наносить большой ущерб на всех уровнях трансформационных процессов, которые происходят в нашем обществе. Последовательные знания принципиальных требований к указанным операциям дают основания к предотвращению ошибочных извращений в реформационной практике на ее макро-, мезо- и микроуровнях

Теперь возвращаемся обратно к хакингу и будем рассматривать социальную инженерию в компьютерных системах. Социальная инженерия работает только с дырками в психологии мозга, ну а если быть еще точнее, то используются дырки, социальной системы, в которой живет человек. Чтобы было понятнее, попытаюсь привести подходящий пример. Представим, что мы хотим всунуть человеку вирус, но у него стоит антивирус, который его спалит, а шифроваться и тратить время на криптовку вируса у вас нет, нужно как то заставить его выключить антивирус и запустить ваш вирус. Ну давайте выберем систему, в которой находится человек. Представим, что это ваша девушка (хотя нет это очень легко), пусть это будет ваш коллега по работе. Вы склеиваете Троян который, крадет пароли с какой-нибудь интересной программой. Другу предлагаете программу, расписываете ее как- будто такая программка есть только у тебя и она самая крутая. Затем спрашиваете, так, невзначай, что у него за антивирус, после его ответа (не важно какой он антивирус назовет) говорите: «Слушай, а ты знаешь, эта программа конфликтует при установке с "этим" антивирусом, выключи его и запусти программу», такая комбинация срабатывает практически в 90%. А теперь рассматриваем, где же дырка в этой системе. А система эта основана на том, что коллеги по работе обычно помогают друг другу какими- либо техническими или иными советами, а тот человек которому советует, обычно полностью опирается на советчика, так как автоматически (уже на подсознательном уровне ) он понимает что этот человек уже сталкивался с данной проблемой и поэтому не стоит изобретать велосипед, а можно просто послушаться совета. А мерзапакасные люди, ой извиняюсь, Социальные инженеры, как раз то используют эту дырку в своих интересах - это одна из дыр одной из систем.

У хакеров есть одно правило(ну или может поговорка) «Все что создал человек можно взломать», так вот, все социальные системы, которые используются в обществе, создал человек, а это означает, что во всех этих системах есть дырки, так как человек за всю историю человечества не создал идеальной системы, да и вообще ничего идеального, что бы не давало сбоев. И из этого можно сделать вывод , что Социальная инженерия это вполне состоявшееся направление в хакинге, и взломы можно осуществлять не только ковыряясь в дырках компьютерных систем, но и на уровне психологии.

Социнженерия — ограниченный набор техник. Принято считать, что социальная инженерия ограничивается фишинг ом, подкидыванием зараженных флеш-накопителей, обманом в соцсетях и телефонным мошенничеством. В действительности речь идет о практически бесконечной комбинации технических и нетехнических техник, образующих комплексные стратегии.

Социнженерия — часть кибератак. Напротив, кибератака может быть частью общей стратегии, основную долю которой занимает социнженерия.

С социнженерией можно столкнуться случайно. На самом деле социнженерия всегда реализуется таргетированно. В простейших случаях ее фокус направлен на организацию, в более продвинутых — на конкретного человека.

Социнженерия возможна из-за низкого уровня ИБ-осведомленности или низкого уровня зрелости ИБ-системы организации. В действительности социальная инженерия по определению действует от разведанного уровня ИБ-осведомленности и уровня зрелости системы ИБ, для чего всегда начинается с изучения объекта атаки. Часто это самый продолжительный и трудоемкий этап работы социального инженера.

Выбор той или иной техники зависит не только от уже известного знания об объекте воздействия, но и от непосредственной ситуативной практики взаимодействия с ним, поскольку чаще всего социальный инженер имеет дело со сложившимися условиями и обстоятельствами, которые могут уже никогда не повториться в будущем (согласно А. В. Веселову).

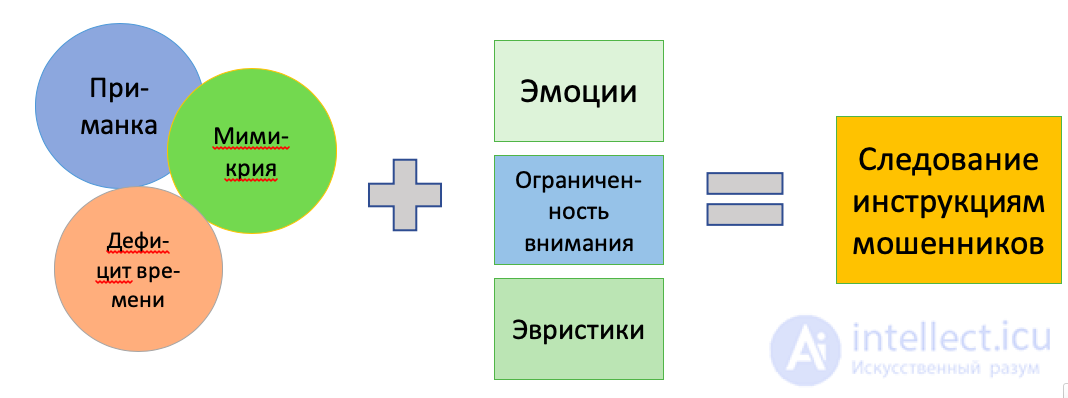

Все техники социальной инженерии основаны на когнитивных искажениях. Эти ошибки в поведении используются социальными инженерами для создания атак, направленных на получение конфиденциальной информации, часто с согласия жертвы.

Так, одним из простых примеров является ситуация, в которой некий человек входит в здание компании и вешает на информационном бюро объявление, выглядящее как официальное, с информацией об изменении телефона справочной службы интернет-провайдера. Когда сотрудники компании звонят по этому номеру, злоумышленник может запрашивать личные пароли и идентификаторы для получения доступа к конфиденциальной информации.

Ниже описываются самые популярные фишинговые схемы мошенничества.

Атака, которая заключается в отправлении письма с соблазнительной причиной посетить сайт и прямой ссылкой на него, которая лишь имеет сходство с ожидаемым сайтом, например, www.PayPai.com. Выглядит это, будто это ссылка на PayPal, мало кто заметит, что буква «l» заменена на «i». Таким образом, при переходе по ссылке жертва увидит сайт, максимально идентичный ожидаемому, и при вводе данных кредитной карты эта информация сразу направляется к злоумышленнику.

Одним из наиболее известных примеров глобальной фишинговой рассылки может служить афера 2003 года, во время которой тысячи пользователей eBay получили электронные письма, в которых утверждалось, что их учетная запись была заблокирована, и для ее разблокировки требуется обновить данные о кредитных картах. Во всех этих письмах присутствовала ссылка, ведущая на поддельную веб-страницу, в точности похожую на официальную. Впрочем, по подсчетам экспертов, убытки от этой аферы составили менее миллиона долларов (несколько сотен тысяч).

В таких фишинговых схемах используются поддельные сообщения электронной почты или веб-сайты, содержащие названия крупных или известных компаний. В сообщениях может быть поздравление с победой в каком-либо конкурсе, проводимом компанией, о том, что срочно требуется изменить учетные данные или пароль. Подобные мошеннические схемы от лица службы технической поддержки также могут производиться по телефону.

Пользователь может получить сообщения, в которых говорится о том, что он выиграл в лотерею, которая проводилась какой-либо известной компанией. Внешне эти сообщения могут выглядеть так, как будто они были отправлены от лица одного из высокопоставленных сотрудников корпорации.

Подобное мошенническое программное обеспечение, также известное под названием «scareware», — это программы, которые выглядят как антивирусы, хотя, на самом деле, все обстоит совсем наоборот. Такие программы генерируют ложные уведомления о различных угрозах, а также пытаются завлечь пользователя в мошеннические транзакции. Пользователь может столкнуться с ними в электронной почте, онлайн объявлениях, в социальных сетях, в результатах поисковых систем и даже во всплывающих окнах на компьютере, которые имитируют системные сообщения

Классификация по средствам применения:

Социальная инженерия делится на два вида, один из них краткосрочный, а второй долговременный. Давайте разберем какие у них свойства:

вишинг (англ. Об этом говорит сайт https://intellect.icu . vishing, от Voice phishing) — один из методов мошенничества с использованием социальной инженерии, который заключается в том, что злоумышленники, используя телефонную коммуникацию и играя определенную роль (сотрудника банка, покупателя и т. д.), под разными предлогами выманивают у держателя платежной карты конфиденциальную информацию или стимулируют к совершению определенных действий со своим карточным счетом / платежной картой.

Фишинг (англ. phishing от fishing «рыбная ловля, выуживание» ) — вид интернет-мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей — логинам и паролям. Это достигается путем проведения массовых рассылок электронных писем от имени популярных брендов, а также личных сообщений внутри различных сервисов, например, от имени банков или внутри социальных сетей. В письме часто содержится прямая ссылка на сайт, внешне неотличимый от настоящего, либо на сайт с редиректом. После того как пользователь попадает на поддельную страницу, мошенники пытаются различными психологическими приемами побудить пользователя ввести на поддельной странице свои логин и пароль, которые он использует для доступа к определенному сайту, что позволяет мошенникам получить доступ к аккаунтам и банковским счетам.

Фишинг — одна из разновидностей социальной инженерии, основанная на незнании пользователями основ сетевой безопасности: в частности, многие не знают простого факта: сервисы не рассылают писем с просьбами сообщить свои учетные данные, пароль и прочее.

Для защиты от фишинга производители основных интернет-браузеров договорились о применении одинаковых способов информирования пользователей о том, что они открыли подозрительный сайт, который может принадлежать мошенникам. Новые версии браузеров уже обладают такой возможностью, которая соответственно именуется «антифишинг».

фарминг (англ. pharming) — процедура скрытного перенаправления жертвы на ложный IP-адрес. Для этого может использоваться навигационная структура (файл hosts, система доменных имен (DNS)).

Скимминг (англ. Skimming - обезжиривание): мошенничество путем считывания данных с помощью специального оборудования, которое фиксирует данные магнитной ленты банковской карты и ее пин-код.

Смишинг (англ. SMiShing — от «SMS» и «фишинг») — вид фишинга через SMS. Мошенники отправляют жертве SMS-сообщение, содержащее ссылку на фишинговый сайт и мотивирующее ее войти на этот сайт. Как вариант жертве предлагается отправить в ответном SMS-сообщении конфиденциальную информацию, касающуюся платежных реквизитов или персональных параметров доступа на информационно-платежные ресурсы в сети Интернет.

Телефонный фрикинг (англ. phreaking) — термин, описывающий эксперименты и взлом телефонных систем с помощью звуковых манипуляций с тоновым набором. Эта техника появилась в конце 50-х в Америке. Телефонная корпорация Bell, которая тогда покрывала практически всю территорию США, использовала тоновый набор для передачи различных служебных сигналов. Энтузиасты, попытавшиеся повторить некоторые из этих сигналов, получали возможность бесплатно звонить, организовывать телефонные конференции и администрировать телефонную сеть.

Претекстинг (англ. pretexting) — атака, в которой злоумышленник представляется другим человеком и по заранее подготовленному сценарию узнает конфиденциальную информацию. Эта атака подразумевает должную подготовку, как то: день рождения, ИНН, номер паспорта либо последние цифры счета, для того, чтобы не вызвать подозрений у жертвы. Обычно реализуется через телефон или электронную почту.

Квид про кво (от лат. Quid pro quo — «то за это») — в английском языке это выражение обычно используется в значении «услуга за услугу». Данный вид атаки подразумевает обращение злоумышленника в компанию по корпоративному телефону (используя актерское мастерство ) или электронной почте. Зачастую злоумышленник представляется сотрудником технической поддержки, который сообщает о возникновении технических проблем на рабочем месте сотрудника и предлагает помощь в их устранении. В процессе «решения» технических проблем злоумышленник вынуждает цель атаки совершать действия, позволяющие атакующему запускать команды или устанавливать различное программное обеспечение на компьютере жертвы .

Проведенное в 2003 году исследование в рамках программы Информационная безопасность показало, что 90 % офисных работников готовы разгласить конфиденциальную информацию, например свои пароли, за какую-либо услугу или вознаграждение .

Этот метод атаки представляет собой адаптацию троянского коня, и состоит в использовании физических носителей. Злоумышленник подбрасывает «инфицированные» носители информации в местах общего доступа, где эти носители могут быть легко найдены, такими как туалеты, парковки, столовые, или на рабочем месте атакуемого сотрудника . Носители оформляются как официальные для компании, которую атакуют, или сопровождаются подписью, призванной вызвать любопытство. К примеру, злоумышленник может подбросить CD, снабженный корпоративным логотипом и ссылкой на официальный сайт компании, снабдив его надписью «Заработная плата руководящего состава». Диск может быть оставлен на полу лифта или в вестибюле. Сотрудник по незнанию может подобрать диск и вставить его в компьютер, чтобы удовлетворить свое любопытство.

Применение техник социальной инженерии требует не только знания психологии, но и умения собирать о человеке необходимую информацию. Относительно новым способом получения такой информации стал ее сбор из открытых источников, главным образом из социальных сетей. К примеру, такие сайты как livejournal, «Одноклассники», «ВКонтакте», содержат огромное количество данных, которые люди и не пытаются скрыть. Как правило, пользователи не уделяют должного внимания вопросам безопасности, оставляя в свободном доступе данные и сведения, которые могут быть использованы злоумышленником. (в случае «Вконтакте» адрес, номер телефона, дата рождения, фотографии, друзья и т. д.)

Показательным примером может стать история о похищении сына Евгения Касперского. В ходе следствия было установлено, что преступники узнали расписание дня и маршруты следования подростка из его записей на странице в социальной сети[10].

Даже ограничив доступ к информации на своей странице в социальной сети, пользователь не может быть точно уверен, что она никогда не попадет в руки мошенников. Например, бразильский исследователь по вопросам компьютерной безопасности показал, что существует возможность стать другом любого пользователя Facebook в течение 24 часов, используя методы социальной инженерии. В ходе эксперимента исследователь Нельсон Новаес Нето[11] выбрал жертву и создал фальшивый аккаунт человека из ее окружения — ее начальника. Сначала Нето отправлял запросы на дружбу друзьям друзей начальника жертвы, а затем и непосредственно его друзьям. Через 7,5 часа исследователь добился добавления в друзья от жертвы. Тем самым исследователь получил доступ к личной информации пользователя, которой тот делился только со своими друзьями.

Плечевой серфинг (англ. shoulder surfing) включает в себя наблюдение личной информации жертвы через ее плечо. Этот тип атаки распространен в общественных местах, таких как кафе, торговые центры, аэропорты, вокзалы, а также в общественном транспорте.

Опрос ИТ-специалистов в белой книге[12] о безопасности показал, что:

Об обратной социальной инженерии упоминают тогда, когда жертва сама предлагает злоумышленнику нужную ему информацию. Это может показаться абсурдным, но на самом деле лица, обладающие авторитетом в технической или социальной сфере, часто получают идентификаторы и пароли пользователей и другую важную личную информацию просто потому, что никто не сомневается в их порядочности. Например, сотрудники службы поддержки никогда не спрашивают у пользователей идентификатор или пароль; им не нужна эта информация для решения проблем. Однако, многие пользователи ради скорейшего устранения проблем добровольно сообщают эти конфиденциальные сведения. Получается, что злоумышленнику даже не нужно спрашивать об этом

Примером обратной социальной инженерии может служить следующий простой сценарий. Злоумышленник, работающий вместе с жертвой, изменяет на ее компьютере имя файла или перемещает его в другой каталог. Когда жертва замечает пропажу файла, злоумышленник заявляет, что может все исправить. Желая быстрее завершить работу или избежать наказания за утрату информации, жертва соглашается на это предложение. Злоумышленник заявляет, что решить проблему можно, только войдя в систему с учетными данными жертвы. Теперь уже жертва просит злоумышленника войти в систему под ее именем, чтобы попытаться восстановить файл. Злоумышленник неохотно соглашается и восстанавливает файл, а по ходу дела крадет идентификатор и пароль жертвы. Успешно осуществив атаку, он даже улучшил свою репутацию, и вполне возможно, что после этого к нему будут обращаться за помощью и другие коллеги. Этот подход не пересекается с обычными процедурами оказания услуг поддержки и осложняет поимку злоумышленника.

Как же работает социальная инженерия? Каждая стратегия предполагает несколько этапов, и чем выше уровень злоумышленника, тем меньше он будет следовать каким-то определенным скриптам последовательности действий. Пример жизненного цикла и фреймворка таких атак представлен на рисунках ниже.

Рисунок 1. Жизненный цикл социальной инженерии

Рисунок 2. Фреймворк социальной инженерии

Каждый этап содержит потенциально бесконечные комбинации нетехнических мер: техники инициации, первичной обработки, предлогов, извлечения информации, влияния, обмана и манипуляции, НЛП.

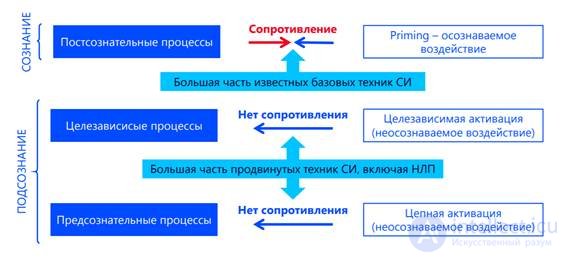

Отдельно нужно остановиться на атаках на уровень подсознания. Это крайне важно для понимания границ возможности защиты от изощренных атак социальной инженерии. Это больше теоретическое обоснование «на пальцах», но его достаточно для понимания проблематики. Если рассматривать социнженерию как одну из ТОП-3 угроз человечеству, то в первую очередь тут идет речь о «взломе» подсознания человеческого мозга, т.е. когда действия атакующих направлены не на уровень сознания, а на уровень на подсознания. Ряд упомянутых выше гениальных социальных инженеров, возможно, даже не предполагали, что зачастую воздействовали именно на подсознание человека. Именно в нем сосредоточены наши вычислительные мощности (по разным оценкам 95-99,99%) и процессы когнитивной деятельности (по разным оценкам около 95%), что обуславливает масштаб проблемы. При этом, если сознание по своей природе может блокировать попытки воздействия на него, то подсознание им не сопротивляется. И уже это определяет границы возможностей ИБ-осведомленности, действующей в основном на уровне сознания. На этом принципе основана наиболее продвинутая техника социальной инженерии — система активаций, которые приводят подсознание жертвы к необходимому для атакующего решению.

Рисунок 3. Воздействие на сознание и подсознание

Примеров из жизни (даже легитимных) привести можно много. С подобными воздействиями сталкивается каждый человек как минимум раз в неделю, посещая супермаркет. Расположение товаров на полках, формы и изображения на упаковке — все это техники, используемые сетевыми маркетологами для убеждения покупателей приобрести конкретный продукт. Простой пример: на витрине намеренно размещается яркий товар с угловатыми формами логотипа или рисунка, который с большой вероятностью не будет одобрен подсознанием потребителя, но привлечет его внимание к определенной полке. Это делается специально, чтобы далее он заметил более приемлемые его подсознанию (по форме и рисунку) товары на той же полке. Аналогичным образом размещение на полках одинаковой или разнообразной продукции имеет вполне четкий и обоснованный смысл и выполняет конкретную задачу. По сути мы имеем дело с недекларированными для сознания реакциями подсознания. Я называю их «уязвимостями» мозга, хотя по большому счету это нормальные и даже необходимые реакции, сформированные эволюцией в доисторическом мире. Предусмотреть их все сознательно — дело, фактически невозможное в современной жизни.

Любопытно, что количество подобных потенциальных «уязвимостей» человеческого мозга на порядки выше, чем у любого самого продвинутого программного обеспечения. Это грубая оценка, основанная на количестве потенциальных состояний мозга и размерах памяти в сравнении со среднестатистическим ПО на компьютере. Можно смело утверждать, что область защиты сознания и подсознания сегодня намного уступает традиционной киберзащите.

В поисках решения

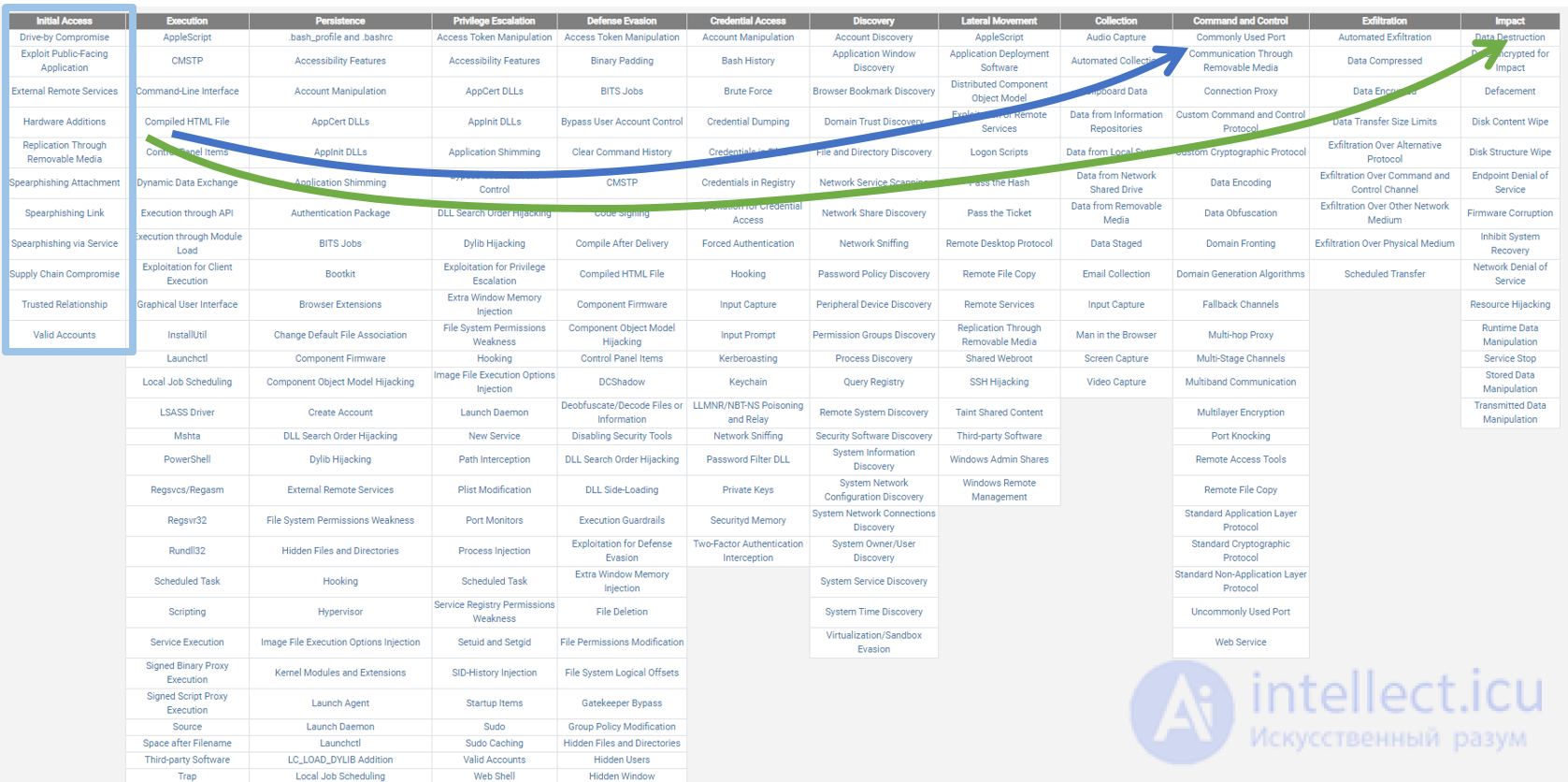

Не найдя в открытых источниках готового ответа на вопрос, как же правильно (и главное системно) бороться с угрозой в ИБ №1, мы решили провести собственное исследование, которое должно было помочь нам выработать системный подход против социальной инженерии. Первым делом мы обратились к лучшим практикам: матрицам MITRE ATT&CK, стандартам NIST и SANS. Прежде всего нас интересовали методики детектирования и реагирования на инциденты ИБ, а из превентивных мер, несмотря на важность остальных техник, мы выделили повышение ИБ-осведомленности.

В чем польза и сложности матриц MITRE?

Матрицы MITRE декомпозируют тактики злоумышленников на множество отдельных техник, категорируемых по этапам реализации атак. Это позволяет сформировать оптимальные по охвату и эффективности наборы сценариев выявления атак под конкретные модели угроз.

Какие тут возникают сложности с социальной инженерией? Возьмем матрицу PRE ATT&CK: хотя около 40% описанных в ней техник относятся к социальной инженерии, все же она сосредоточена на этапах подготовки к атаке, в рамках которых у нас почти нет шансов предсказать или обнаружить намерения компрометации. Конечно, существуют техники HUMINT (Human Intelligence) — по сути агентурная сеть, выявляющая намерения злоумышленников, — но это больше про спецслужбы. Есть также техники анализа Darknet и профильных хакерских ресурсов, заключающиеся в поиске следов подготовки к крупным кибероперациям, но и это очень негарантированный подход, а скорее даже случайный.

Что же касается основных матриц MITRE, например, Enterprise ATT&CK, то тут мы уже имеем дело с этапами реализации технических векторов киберугроз (элементы социнженерии получаем на этапе Initial Access в виде техник подкидывания съемных носителей — Baiting-атаки). С большой вероятностью квалифицированный злоумышленник будет пытаться миновать используемые в организации техники обнаружения — а он будет о них осведомлен — посредством социальной инженерии до тех пор, пока шансы на его обнаружение не станут минимальными.

Рисунок 4. Сценарий применения социнженерии для обхода техник детектирования на примере MITRE Enterprise ATT&CK

Нужно также иметь в виду, что MITRE сосредоточена на компрометации конкретных активов (операционных систем) в разрезе таргетированных угроз. Поэтому часть сценариев вне MITRE должны быть посвящены другим ИБ-угрозам для инфраструктур.

С учетом всех перечисленных сложностей в части детектирования угроз мы пришли к выводу, что наш подход должен учитывать два момента:

1. Не допустить или минимизировать шанс минования технических мер обнаружения киберугроз.

2. Максимально полно реализовать прямые и косвенные сценарии выявления технических и нетехнических техник социальной инженерии.

Как повышать ИБ-осведомленность?

ИБ-осведомленность остается основной превентивной техникой борьбы с социальной инженерией. В качестве ориентира тут можно взять модель зрелости Security Awareness SANS — в ней имеет смысл рассматривать как минимум третий уровень. Все, что находится ниже, означает полную уязвимость инфраструктуры и информационных систем с точки зрения информационной безопасности, независимо от того, как в организации реализована киберзащита.

Рисунок 5. Модель повышения ИБ-осведомленности SANS

Основа подхода

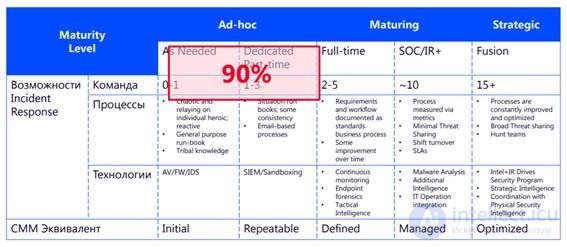

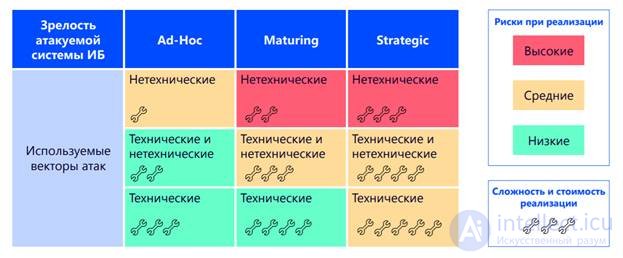

Параллельно, в качестве основы нашего подхода, мы выбрали трехуровневую модель зрелости центров мониторинга и реагирования (соответствует 5 уровням зрелости CMM Университета Карнеги—Меллона): ad-hoc (зарождающийся), maturing (созревающий) и strategic (стратегический). По нашим оценкам, большинство систем ИБ как в России, так и за рубежом можно отнести к первому уровню этой модели. Поэтому именно от него мы почти всегда будем отталкиваться при развитии центров мониторинга и реагирования на инциденты ИБ, методично повышая зрелость по всем компонентам.

Рисунок 6. Повышение зрелости Incident Response

Атакующих нужно знать «в лицо»

Далее мы соотнесли с матрицей зрелости SOC/CSIRT логику и мотивы атакующей стороны. Воздействие нетехническими методами означает для злоумышленника довольно высокие риски деанонимизации, т.е. засветиться и попасться в процессе или после реализации угрозы. Например, при физическом проникновении в офис атакуемой организации его могут отследить с помощью системы видеонаблюдения. Поэтому с большой вероятностью злоумышленник будет стремиться реализовать атаку техническими векторами. Казалось бы, это нам и нужно. Однако чисто техническим способом достаточно сложно взломать более зрелые системы, да и стоимость эксплоитов 0-day для взлома серьезно защищенных инфраструктур и информационных систем может достигать сотен тысяч, а иногда и миллионов долларов. Здесь злоумышленник, скорее всего, повысит свои риски, чтобы упростить и удешевить реализацию, и прибегнет к социальной инженерии. Наша задача — максимально «приземлить» атакующего на технический уровень или хотя бы исключить реализацию нетехнических техник, тем самым повысив шансы на обнаружение злоумышленника. Как это можно сделать? Повышая ИБ-осведомленность.

Рисунок 7. Логика атакующей стороны

Разумеется, для каждой организации тут будет свой типовой злоумышленник. Поэтому еще один компонент, который лег в основу нашего подхода, — риск-профилирование потенциальных атакующих.

Системный подход против социальной инженерии

Результатом наших изысканий стал подход, суть которого заключается в методичном повышении уровня зрелости ИБ-осведомленности, процессов мониторинга и реагирования на ИБ-инциденты, а также в реализации комплекса специализированных сценариев выявления техник социальной инженерии.

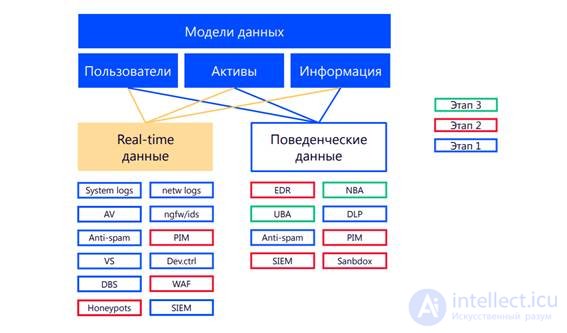

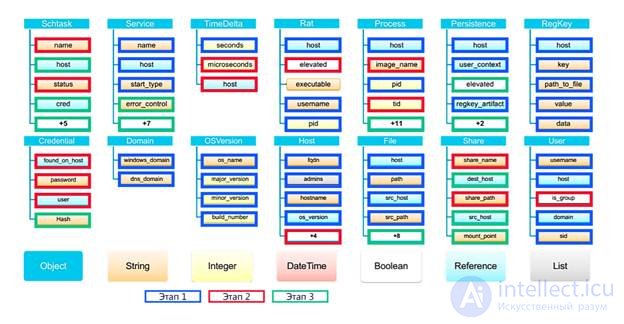

Как мы этом делаем? Под каждого заказчика изучается профиль атакующего. Далее на его основе разрабатывается способ повышения уровня полноты детектирования за счет увеличения количества точек снятия информации, расширения сценарного набора (числа идентифицируемых угроз) и контекста, которым мы наполняем эти сценарии. При этом контекст делится на 3 плоскости: пользователи, активы и защищаемые данные. Все это реализуется параллельно с повышением возможностей реагирования и ИБ-осведомленности.

Рисунок 8. Повышение зрелости CSIRT/SOC

Рассмотрим, как работает наш подход, на примере источников событий. На первом этапе мы собираем в основном статичные данные и в меньшей части поведенческие. Некоторые из последних стоит добавлять сразу, чтобы уже на этом этапе суметь поймать злоумышленника, который при попытке реализовать сложную таргетированную атаку будет стремиться миновать все используемые техники детектирования и оказаться на финальных этапах взлома. Например, та же DLP-система здесь может стать хорошей компенсационной мерой. Однако многие другие поведенческие механизмы стоит включать на хорошем уровне зрелости, т.к. они могут избыточно генерировать ложные срабатывания. На низких уровнях зрелости это будет снижать общую эффективность. На последующих этапах, по мере увеличения зрелости, мы увеличиваем количество источников, с которых снимаем информацию: системные события, события ИБ Real-time, сигнатурные и поведенческие данные.

Рисунок 9. Пример. Источники событий

Приведем еще один пример – из плоскости активов, т.е. контекста, которым мы наполняем наши сценарии. Сначала у нас есть базовый набор, далее мы ищем информацию, чтобы его дополнить, — и так вплоть до полного покрытия. Возникает закономерный вопрос: почему не включить все это сразу? Причина в том, что без соизмеримого развития процессов такие действия могут привести к повышенному числу ложных срабатываний, на которые придется потратить избыточное количество ресурсов. В итоге это негативно скажется на других процессах, общая эффективность снизится.

Рисунок 10. Пример. Модель активов. Собираемый контекст

Повышение зрелости процессов мониторинга происходит в циклическом формате, то есть мы изучаем злоумышленника и поверхность угроз, формируем сценарную базу, наполняем ее контекстом, пишем корреляционные правила — и так по циклу.

Рисунок 11. Повышение зрелости мониторинга инцидентов

Для проведения своих атак злоумышленники, применяющие техники социальной инженерии, зачастую эксплуатируют доверчивость, лень, любезность и даже энтузиазм пользователей и сотрудников организаций. Защититься от таких атак непросто, поскольку их жертвы могут не подозревать, что их обманули. Злоумышленники, использующие методы социальной инженерии, преследуют, в общем, такие же цели, что и любые другие злоумышленники: им нужны деньги, информация или ИТ-ресурсы компании-жертвы. Для защиты от таких атак нужно изучить их разновидности, понять, что нужно злоумышленнику, и оценить ущерб, который может быть причинен организации. Обладая всей этой информацией, можно интегрировать в политику безопасности необходимые меры защиты.

Ниже перечислены методы действий социальных инженеров:

Специалисты по социальной инженерии выделяют следующие основные защитные методы для организаций:

В своей книге Hacking Linux Exposed (2003 год), Б. Хатч и Дж. Ли предложили следующие рекомендации, которые актуальны и по сей день:

В заключение, эта статья об социальная инженерия подчеркивает важность того что вы тут, расширяете ваше сознание, знания, навыки и умения. Надеюсь, что теперь ты понял что такое социальная инженерия, вишинг, фишинг, фарминг, претекстинг и для чего все это нужно, а если не понял, или есть замечания, то не стесняйся, пиши или спрашивай в комментариях, с удовольствием отвечу. Для того чтобы глубже понять настоятельно рекомендую изучить всю информацию из категории Информационная безопасность, Вредоносное ПО и защита информации

Ответы на вопросы для самопроверки пишите в комментариях, мы проверим, или же задавайте свой вопрос по данной теме.

Комментарии

Оставить комментарий

Информационная безопасность, Вредоносное ПО и защита информации

Термины: Информационная безопасность, Вредоносное ПО и защита информации