Лекция

Это окончание невероятной информации про способы блокировки интернета.

...

кэшированных страниц, для этого вводят «cache: some-url» в качестве поискового запроса.[14]

Зеркала и сайты-архивы. Копии веб-сайтов или страниц могут быть доступны на сайтах-зеркалах или на архивных сайтах, например, в архиве Интернета.

Агрегаторы RSS, такие как Feedly, позволяют читать RSS каналы, которые заблокированы из-за цензуры.

Веб-прокси. Сайты-прокси настроены так, чтобы пользователи могли загружать веб-страницы через прокси-сервер. Таким образом, страница поступает из прокси-сервера, а не из заблокированного источника. Однако в зависимости от того, как настроен прокси-сервер, цензор может определить, что страница была загружена и что использовался прокси.

Например, мобильный браузер Opera Mini использует прокси-сервер, использующий шифрование и сжатие для ускорения загрузки. Это имеет побочный эффект: с помощью такого сервера можно обходить цензуру. В 2009 году это привело к тому, что правительство Китая запретило все версии браузера, кроме специальных китайских.[15]

Фронтирование домена. Программное обеспечение может использовать фронтирование домена, при котором происходит скрытие назначения соединения путем передачи начальных запросов через сеть доставки контента или другой популярный сайт.[16] Этот метод использовался мессенджерами, включая Signal и Telegram, но крупные облачные провайдеры, такие как Amazon Web Services и Google Cloud, запретили его использовать.[17]

Туннелирование: установив туннель SSH, пользователь может пересылать весь свой трафик по зашифрованному каналу, поэтому как исходящие запросы на заблокированные сайты, так и ответы от этих сайтов скрыты от цензоров, виден лишь нечитаемый трафик SSH.[18]

Виртуальная частная сеть. Используя VPN (виртуальную частную сеть), пользователь, который хочет обойти цензуру, может создать соединение с более либеральной страной и просматривать Интернет, как будто он находится в этой стране. Некоторые VPN предлагаются за ежемесячную плату; другие работают за счет рекламы. По данным GlobalWebIndex, более 400 миллионов человек используют виртуальные частные сети, чтобы обойти цензуру или повысить уровень конфиденциальности .

Tor: Tor маршрутизирует зашифрованный трафик через несколько серверов, чтобы усложнить отслеживание. В некоторых случаях его можно использовать, чтобы избежать цензуры.

Цензор может заблокировать инструменты, которые предназначены для обхода цензуры. Предпринимаются попытки сделать инструменты обхода менее заметными для цензоров с помощью рандомизирования трафика, попытки имитировать неблокируемое соединение или с помощью туннелирования трафика через службу, включенную в белый список, с использованием фронтирования доменов. Tor и другие инструменты обхода используют несколько методов шифрования трафика, которые пользователи могут использовать в зависимости от их соединения. Их иногда называют «pluggable transports».[19]

Флоппинет — это передача компьютерных файлов с помощью перемещения носителей информации между компьютерами. Флоппинет не использует сеть, поэтому на него не распространяется цензура.[20] Одним из примеров широко распространенной флоппинет-сети является El Paquete Semanal на Кубе.[21]

В ответ на попытки цензуры происходит увеличение популярности инструментов обхода[22][23][24]. Однако исследования, сравнивающие уровень их использования в странах, где цензурируется интернет, показывают смешанные результаты.

Результаты исследований различаются. В 2010 году Гарвардский университет провел исследование, которое показало, что очень немногие пользователи используют инструменты обхода цензуры (вероятно, менее 3 % пользователей) даже в тех странах, в которых есть цензура. Другие исследования сообщили о значительно большей популярности инструментов , но были оспорены.

В Китае, возможно, использование инструментов обхода больше распространено в университетах.[25][26] Однако эти данные не подтверждены. Опрос, проведенный Freedom House, показал, что пользователи, как правило, могут легко использовать инструменты для обхода цензуры. Исследовательская фирма GlobalWebIndex сообщила, что в Китае более 35 миллионов пользователей Twitter’а и 63 миллиона пользователей Facebook’а, хотя оба сайта заблокированы. Однако эти оценки были оспорены;[27] рекламная платформа Facebook считает, что в Китае 1 миллион пользователей. Что же касается Twitter’а, то, по некоторым оценкам, его используют 10 миллионов человек[28]. Другие исследования указывают на то, что запреты использования инструментов для обхода цензуры привели к падению их использования. Так, в сеть Tor ранее подключались 30 000 китайцев, но, по состоянию на 2014 год, в Tor’е — около 3 000 пользователей из Китая.[29]

В Таиланде интернет-цензура существует с 2002 года, фильтрация непоследовательна[30]. Во время опроса 229 тайских интернет-пользователей исследовательская группа из Университета Вашингтона обнаружила, что 63 % опрошенных пользователей пытались использовать инструменты обхода, а 90 % успешно использовали эти инструменты. Пользователи часто принимали решения об использовании инструментов обхода, основанные на ограниченной или ненадежной информации. Они отметили, что при использовании инструментов обхода появляются угрозы: как абстрактные, так и те, что основаны на личном опыте.[11]

В ответ на блокировку Twitter’а в Турции в 2014 году распространялась информация о DNS-серверах, поскольку использование другого DNS-сервера, такого как Google Public DNS, позволяло использовать Twitter[31]. На следующий день после блокировки общее количество Twitter-сообщений, написанных в Турции, выросло на 138 % (по данным интернет-измерительной фирмы Brandwatch).[22]

После запрета на использование приложения Telegram в Иране в апреле 2018 года количество поисковых запросов в Интернете, связанных с VPN и обходом цензуры, увеличилось в 48 раз по некоторым ключевым словам. Однако иногда пользователи загружали небезопасные программы. Треть иранских интернет-пользователей использовала инструмент Psiphon сразу после блокировки, а в июне 2018 года его продолжали использовать до 3,5 млн человек.[23]

Обход цензуры и анонимность — это не одно и то же. Системы обхода цензуры предназначены для обхода блокировок, но они не дают анонимности. Системы, связанные с анонимностью, защищают конфиденциальность пользователя. И хотя они могут помогать обходить цензуру, это не является их основной функцией. Прокси-сайты не обеспечивают анонимности и могут просматривать и записывать местоположение компьютеров, отправляющих запросы, а также список посещаемых веб-сайтов.

Наиболее надежными для обхода цензуры являются сайты, которые находятся у доверенных третьих лиц, не связаны с цензорами и не собирают личные данные. Наилучшими являются сайты тех людей, с которыми данный человек знаком лично, однако часто выбор можно сделать только по отзывам в Интернете. Закон может предусматривать обязательное раскрытие информации властям в случае подозрений.

Во многих странах доступ к заблокированной информации является серьезным преступлением, в частности, может наказываться законом доступ к детской порнографии, информации, угрожающей национальной безопасности, доступ к информации, связанной с насилием. Таким образом, люди, желающие обойти цензуру, должны понимать, как именно работает тот или иной способ защиты, а также понимать, что за обход цензуры государство может привлечь к ответственности.

Правозащитники, диссиденты, протестные или реформаторские группы пытаются принять меры для защиты конфиденциальности в Интернете, однако нет никаких гарантий, что обход цензуры не будет являться противозаконным.

Существует пять основных типов программного обеспечения для обхода цензуры в Интернете:

CGI-прокси используют скрипт, работающий на веб-сервере, для выполнения функций прокси-сервера. Прокси-клиент CGI отправляет запрошенный URL-адрес на прокси-сервер CGI. Прокси-сервер CGI извлекает информацию о сайте, отправляет свой собственный HTTP-запрос конечному получателю, а затем возвращает результат прокси-клиенту. Для безопасности необходимо доверие к оператору прокси-сервера. Прокси-инструменты CGI не требуют настройки браузера или установки программного обеспечения, но нужно использовать альтернативный интерфейс внутри существующего браузера.

HTTP-прокси отправляют HTTP-запросы через промежуточный прокси-сервер. Клиент, подключающийся через HTTP-прокси, отправляет на него точно такой же HTTP-запрос, как и на целевой сервер без прокси. HTTP-прокси анализирует запрос; отправляет свой собственный HTTP-запрос целевому серверу; и затем возвращает ответ прокси-клиенту. Безопасность возможна, если есть доверие к владельцу прокси. Для HTTP-прокси требуется программное обеспечение или настройка браузера. После настройки прокси можно посещать сайты, не меняя интерфейс браузера.

Application proxies аналогичны HTTP прокси, но поддерживают более широкий спектр онлайн-приложений.[как именно они отличаются?]

Одноранговые сети хранят контент на добровольных серверах. Также используется перенаправление (re-routing), которое повышает надежность сети. Одноранговой системе можно доверять, поскольку она зависит не от одного сервера, а от нескольких, объем контента на каждом конкретном сервере ограничен.

Системы перенаправления (re-routing) используют сразу несколько прокси-серверов для защиты, поэтому каждый отдельный прокси-сервер не знает полной информации о запросе.

К сожалению, мы всегда волнуемся о собственной безопасности только в момент, когда об этом поздно думать. Ведь чтобы обеспечить безопасность для себя, нужно предпринять несложные действия, на это уходит немного времени, минимум усилий. Но это, конечно, определенное напряжение и другие пользовательские привычки, которые лишают нас привычного комфорта. Тут каждый должен трезво оценивать свои риски и то, чем ему может грозить та или иная ситуация.

Из Минска несколько человек сообщили, что их знакомых молодых людей на улицах останавливали и проверяли их смартфоны, заставляли показать Telegram и то, на какие группы человек подписан. Тайна частной переписки гарантируется законом любой страны, и такие требования незаконны. Но также нужно осознавать, что когда над вами нависают люди в форме с дубинками, вы не будете цитировать законы, вероятность огрести по голове максимальна. И тут остается только молиться, чтобы они не нашли что-то привлекающее их внимание.

Обсуждая вопросы безопасности, я часто слышу рассуждение о том, что не нужно разблокировать смартфон, а так никто в него не сможет войти. Смельчаки, что так рассуждают, никогда не сталкивались с агрессией в реальном мире, когда люди под угрозой избиения не только говорят свои пароли, но показывают сами все, что у них есть в телефоне. Не нужно считать себя героем, это лишнее. Равно как и то, что геройское поведение может привести к проблемам со здоровьем.

Если вы позаботитесь заранее о своей безопасности, то с высокой долей вероятности никто и ничего при беглом осмотре вашего смартфона не найдет. К сожалению, наименее защищенным устройством сегодня является iPhone, и речь даже не идет о возможностях по его взлому, скорее о том, что, разблокировав аппарат, вы отдадите в чужие руки все, что в нем есть.

На Android есть несколько приемов, которые позволят вам избежать внимания тех, кто быстро пытается найти какую-то причину, чтобы сделать вам больно. Большинство Android-смартфонов поддерживает создание вторых копий приложений, вы можете завести тот же Telegram на второй номер, где стоит собрать все каналы, которые вы читаете и считаете, что они могут вызвать реакцию при досмотре. Иконку второго Telegram прячете где-то в папках, отключаете уведомления в шторке. Это не лучший вариант скрыть информацию, но этого хватит, чтобы избежать проблем при беглом досмотре. Тщательной проверки в этом случае вы не пройдете.

На смартфонах Samsung есть «Защищенная папка», тут используется система KNOX. Все содержимое этой папки зашифровано, это дополнительное шифрование. Чтобы попасть в папку, нужно ввести пароль (можно использовать биометрию, но ее нужно отключить! ваш палец можно приложить и без вашей воли). Плюс заключается в том, что папку можно спрятать, в меню ее просто не будет. Отключаете уведомления из защищенной папки, и никто не увидит, что она у вас в принципе существует. Из других интересных моментов – попытка войти в папку приведет к тому, что содержимое будет заблокировано после нескольких попыток подбора пароля.

На мой взгляд, сегодня именно «Защищенная папка» – это единственный вариант как-то избежать вопросов при обыске. В отличие от варианта выше, при использовании KNOX вы сможете выдержать и придирчивое изучение своего телефона.

Но все это нужно настраивать изначально, нужно сделать так, чтобы информационная безопасность вами не воспринималась как блажь. Это то, что необходимо в критических ситуациях, таких, как та, что в Минске.

Позволю себе лирическое отступление. Я не считаю, что люди не могут читать оппозиционные блоги или каналы, их право выбирать источники информации без цензуры, если они не запрещены законом. Незаконные досмотры, проверки телефонов – все это вызывает оторопь. Выше описано то, как с этим можно и нужно бороться, если вы считаете, что угроза такой ситуации высока.

Итак, отключение сети не является тотальным, как-то можно пробиться во внешний мир, вопрос только в том, как это сделать. В каком-то софте есть встроенные утилиты для обхода блокировок, например, отлично себя показал Telegram, так как за пару лет борьбы с блокировками в России в настройках появились прокси-серверы, которые позволяют обойти те или иные ограничения. В Беларуси многие пользователи Telegram пробивались наружу, так как получали доступ через прокси. Интересно, что многие прокси-серверы достаточно быстро блокировались, но как сама команда Telegram, так и сочувствующие поднимали новые прокси. В войне государства и Telegram вновь победил мессенджер.

Но помимо Telegram, есть множество программ, сервисов, которые подпадают под блокировки, но наверняка нужны вам для работы или общения. Как быть с ними? Ответ достаточно прост, это VPN-клиенты, что можно поставить на компьютер, смартфон или планшет. Прелесть VPN-клиентов в том, что они шифруют ваш трафик и позволяют становиться «невидимкой» для тех, кто старается следить за тем, что вы делаете. Это вовсе не панацея, так как и такой трафик можно, в теории, взломать, получить доступ к тем данным, что вы передаете (например, TOR-серверы, как правило, содержат те или иные государства, следят за секретами тех, кто ими пользуется, такой сервер – точка входа, где информация доступна и ее можно перехватить). Но VPN-клиенты – это лучше, чем ничего, вы можете получить доступ к сети в моменты, когда ее кто-то отключает и поворачивает рубильник.

Озаботиться установкой VPN-клиента нужно до того, как грянет гром. Возможно, что мне повезло, так как я постоянно путешествую в Китай, где закрыт выход на множество иностранных сервисов. Поэтому у меня несколько VPN-клиентов, если не работает один, то использую другой. Есть как платные сервисы (нет ограничений по трафику, работают лучше), так и бесплатные. Мое любимое приложение – ExpressVPN, множество локаций по всему миру, легко обходятся разные блокировки.

Но считать это приложение идеальным невозможно. Также я в полной мере осознаю, что в нем за мной могут следить, вопрос только в том, кто это делает. Это рассуждение всегда стоит применять на практике. Например, если вы живете в Минске, то насколько для вас важно, что за вами могут следить в Америке? Большинство посчитает эту угрозу незначительной.

Для параноиков можно посоветовать использование VPN-сервисов, что разработаны независимыми группами, в теории, они вне влияния того или иного государства. Хотя, скорее всего, их независимость может оказаться такой же точно ширмой. Но среди этих сервисов нет ни одного, что разработан в Беларуси, если привязываться к текущим событиям.

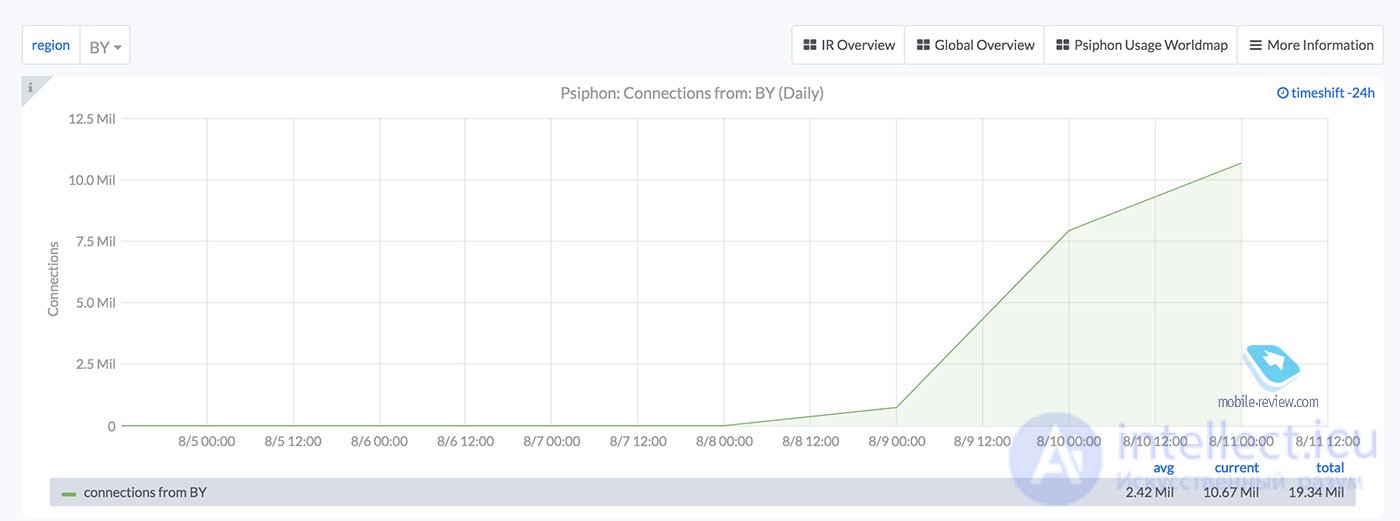

Когда грянул гром, в Беларуси число пользователей VPN-клиентов было незначительным. Большинство клиентов были платными либо не справлялись с блокировками, хорошо себя проявил Psiphon (свой протокол, наличие разных прокси, это приложение можно смело назвать VPN нового поколения). Посмотрите на число соединений в Psiphon из Беларуси с момента блокировок, график говорит сам за себя.

Источник: psix.ca

Аналогом Psiphon является Lantern, это софт с открытым исходным кодом, но создан он в США, многие серверы также находятся в этой стране. Насколько он безопасен, неясно. Думаю, что имеет смысл обратить внимание на NewNode, это приложение сулит большую безопасность и неплохо работает на практике.

Как по мне, так любой современный человек, что хоть чуточку волнуется о своей цифровой безопасности, должен использовать VPN. Минус только в том, что ваш смартфон будет разряжаться заметно быстрее, иногда расход энергии выше почти в два раза. Использование VPN дает дополнительные шансы не только обойти блокировки, но и скрыть то, чем вы занимаетесь в сети. Полностью это сделать практически невозможно, считайте, что сеть прозрачна для злоумышленников и тем более государств. То, что к вам и вашим друзьям еще не пришли, не значит ровным счетом ничего.

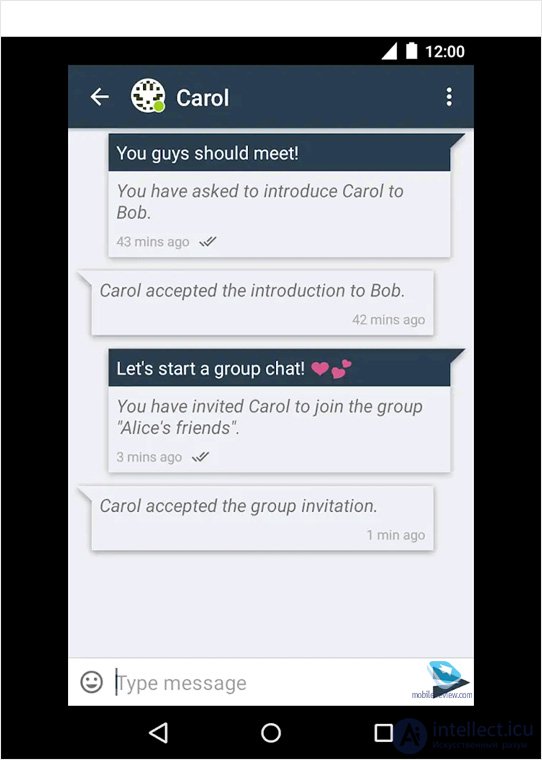

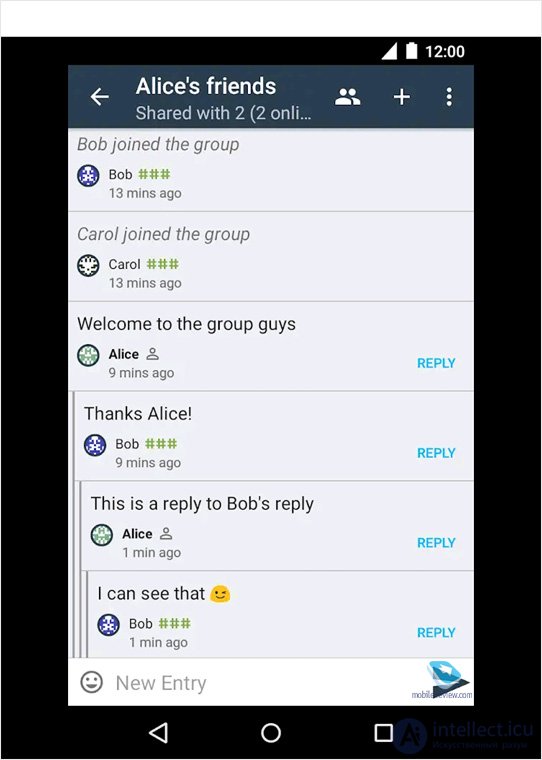

Для тех, кто хочет общаться в отсутствие интернета, есть простое решение – приложения, которые используют Bluetooth или Wi-Fi для создания соединения, смартфоны в такой сети выступают как точки доступа, пересылая сообщения от одного адресата к другому. Впервые подобное приложение использовалось в Гонконге, с тех пор появилось множество аналогов FireChat.

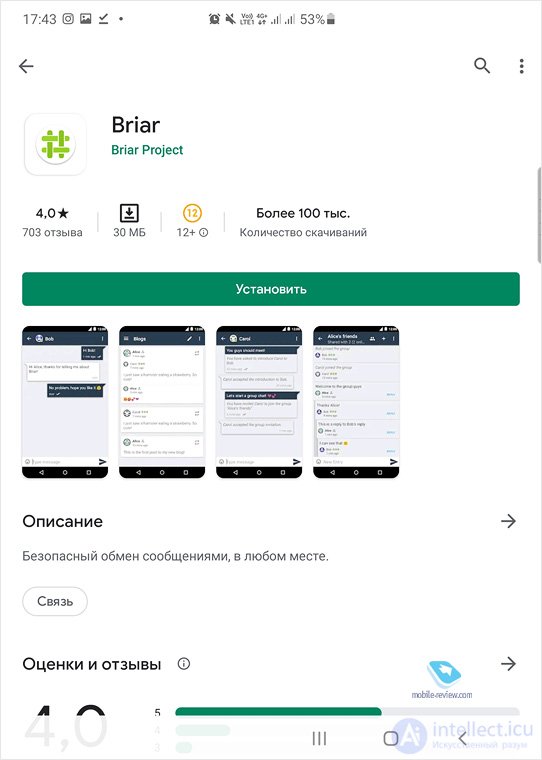

Например, вы можете использовать приложение Briar.

Или поставить на свой телефон Bridgefy.

Но установить эти приложения необходимо заранее, до того, как случилось отключение сети, иначе вы не сможете общаться ни с кем. Такого рода приложений множество, вы можете найти нужное вам. Обратите внимание, что выбирать нужно те приложения, где нет регистрации по SMS, это точка вашей уязвимости, отследить регистрацию со стороны оператора не составит ни малейшего труда.

Казалось бы, есть блокировки и есть. Не нравятся они нам, но, может быть, ничего плохого в них нет?

На самом деле, блокировки — это сплошной клубок проблем.

Сопутствующий ущерб — самая большая проблема блокировок. Самый яркий пример, иллюстрирующий это, произошел в апреле 2018 года, когда были заблокированы большие блоки IP-адресов облачных сервисов, соответственно, многие сервисы государственных ресурсов и комменрческих банков или систем торговли или логистики не работали и понесли большой ущерб.

Волатильность нормативов и практик, которые все время изменяются. Год назад этот рассказ был бы абсолютно другим, а два года назад он, скорее всего, противоречил бы сегодняшнему. Через год снова все будет по-другому. Сегодня это так, через месяц — немножко не так, а через полгода вообще не так. За этим надо следить, но и успевать работать тоже надо.

Блокировки трудно диагностировать. Если какой-то ресурс попал в блокировку именно по реестру — это самый простой случай. В случаях, которые мы рассмотрим дальше, отличить реальную блокировку от технических проблем достаточно сложно. Яркий пример — в октябре у Яндекса падал DNS часов на пять, за это время многие успели решить, что это блокировка Роскомнадзора. Определить точно, действительно, трудно, а ситуации такие уже бывали, поэтому люди сразу думают о блокировке.

Невозможно предсказать, когда вас заблокируют и заблокируют ли вообще. Вы спокойно работаете, а работа у вас вдруг закончилась.

Рассчитать риски совершенно невозможно, потому что, может быть, отвалится какой-то виджет на сайте, про который вы уже и забыли, а может и весь бизнес попасть под удар. Очень хороший пример непредсказуемости рисков — это случай Битрикс24. В марте они очень быстро перенесли свои сервисы в Amazon. В этом же месяце в сеть утек документ, который правда возможно был фейковый, в котором были прописаны большие подсети Amazon. Тем не менее Битрикс24 как-то на него отреагировали и избежали проблем в апреле, когда сервисы Amazon действительно были заблокированы.

Уверяю, большинству из вас так не повезет! Такие документы не будут по счастливой случайности утекать вам в руки. Когда ваш бизнес закончится, вы узнаете об этом постфактум.

В простых случаях известно, почему ваш сайт заблокировали. Например, на форуме разместили информацию, которую какой-то суд признал запрещенной, а вы не успели среагировать. Но общение с надзорным органом имеет неприемлемые сроки — например, сутки. В интернете за это время вы можете потерять пятую часть бизнеса.

Все это приводит к некой безысходности. Можно с иронией рассуждать над, например, Дэвидом Хомаком и блокировкой Лурка. Но совсем другое дело, когда это происходит с вами, как один раз произошло со мной. Клиент указал IP-адреса моих серверов у домена, которым я не управлял — я сижу, а телефон просто не умолкает. Клиенты говорят, что они уходят, требуют вернуть деньги, а я сделать ничего не могу! И никто не может мне в этом помочь. Это реально ощущение полной безысходности.

Зачастую блокировки сайтов конкретные интернет-провайдеры осуществляют не сами, а надеются в этом плане на провайдеров, управляющих «соседними» сетями. В рассмотренном эксперименте несколько поставщиков интернет-услуг ни разу не были замечены в использовании собственных блокировок, но при этом заблокированные в стране сайты у их пользователей могли точно также не открываться.

За вашу жизнь и здоровье несет ответственность только один человек, это вы сами. Цифровая безопасность многими считается чем-то таким, чем можно пренебрегать. Но как вы видите на примере Беларуси, это то, чем стоит озаботиться заранее. И тут вопрос даже не в том, что вы лишитесь привычных средств общения или сервисов для развлечения. Возможно, что вопрос будет стоять о вашем здоровье или свободе. Берегите себя и своих близких, постарайтесь быть современным человеком и уделять внимание тому, чтобы ваша информация была защищена – на смартфоне, компьютере, на других устройствах. Гаджеты – уже неотъемлемая часть жизни современного человека, и их безопасность – необходимость, об этом пора задумываться и предпринимать минимальные меры по своей защите. Тем более что это не так уж сложно и зачастую нужно потратить минут десять на настройку всего, что вам нужно.

К сожалению, статистика неумолима, и она показывает, что большинство людей не используют VPN-клиенты. Многие вовсе отрицают необходимость защиты своих данных (на постсоветском пространстве разгул вирусов, ботнетов и другой нечисти, это следствие безалаберности). Не будьте цифрой статистики, что демонстрирует беспечность к своим и чужим данным. Ниже – пара ссылок, которые помогут вам защитить свои данные и устройства.

Исследование, описанное в статье про способы блокировки интернета, подчеркивает ее значимость в современном мире. Надеюсь, что теперь ты понял что такое способы блокировки интернета, блокировка интернета, цензура интернета, способы обхода блокировок, побочные проблемы блокировки интернета и для чего все это нужно, а если не понял, или есть замечания, то не стесняйся, пиши или спрашивай в комментариях, с удовольствием отвечу. Для того чтобы глубже понять настоятельно рекомендую изучить всю информацию из категории Вредоносное ПО и защита информации

Часть 1 Способы блокировки и цензуры интернета государствами и способы обхода, побочные проблемы

Часть 2 Использование инструментов обхода - Способы блокировки и цензуры интернета государствами

Ответы на вопросы для самопроверки пишите в комментариях, мы проверим, или же задавайте свой вопрос по данной теме.

Комментарии

Оставить комментарий

Информационная безопасность, Вредоносное ПО и защита информации

Термины: Информационная безопасность, Вредоносное ПО и защита информации