1. Злоумышленник.

1. Злоумышленницы ( книжное официальное у старое ). Женск. к злоумышленник.

-ы, женский род У старое

Женск. к злоумышленник.

... ли это, что пентестер должен пойти тем же путем . Однозначного ответа на этот вопрос нет Если потенциальный злоумышленник менее лимитирован сроками , то пентестер жестко ограничен . рамками контракта , в том числе временными ... ... Прежде всего , заказчик и исполнитель должны вместе подойти к выбору . модели предполагаемого злоумышленника Эта модель должна быть достаточно детализированной и максимально приближенной к. реальности С учетом ... (Информационная безопасность, Вредоносное ПО и защита информации)

... ли это, что пентестер должен пойти тем же путем . Однозначного ответа на этот вопрос нет Если потенциальный злоумышленник менее лимитирован сроками , то пентестер жестко ограничен . рамками контракта , в том числе временными ... ... Прежде всего , заказчик и исполнитель должны вместе подойти к выбору . модели предполагаемого злоумышленника Эта модель должна быть достаточно детализированной и максимально приближенной к. реальности С учетом ... (Информационная безопасность, Вредоносное ПО и защита информации)

... , максимально . идентичный ожидаемому , и при вводе данных кредитной карты эта информация .сразу направляется к злоумышленнику Одним из наиболее известных примеров глобальной фишинговой рассылки может служить . афера ... ... , от Voice phishing ) - один из методов мошенничества с использованием . социальной инженерии , который заключается в том, что злоумышленники , используя телефонную .коммуникацию и играя определенную роль (сотрудника банка , покупателя и т д ), под разными ... (Информационная безопасность, Вредоносное ПО и защита информации)

... , максимально . идентичный ожидаемому , и при вводе данных кредитной карты эта информация .сразу направляется к злоумышленнику Одним из наиболее известных примеров глобальной фишинговой рассылки может служить . афера ... ... , от Voice phishing ) - один из методов мошенничества с использованием . социальной инженерии , который заключается в том, что злоумышленники , используя телефонную .коммуникацию и играя определенную роль (сотрудника банка , покупателя и т д ), под разными ... (Информационная безопасность, Вредоносное ПО и защита информации)

... или.искажая информацию Одним изпримеров атак типа «человек посередине »; являетсяактивное прослушивание ., прикотором злоумышленник устанавливает независимые связи сжертвами ипередает .сообщения междуними Темсамым онзаставляет жертв ... ... непосредственно .друг сдругом черезчастную связь , фактически же весь разговор .управляется злоумышленником Злоумышленник должен уметь перехватывать все передаваемые междудвумя жертвами сообщения ., атакже ... (Криптоанализ, Виды уязвимости и защита Информации )

... или.искажая информацию Одним изпримеров атак типа «человек посередине »; являетсяактивное прослушивание ., прикотором злоумышленник устанавливает независимые связи сжертвами ипередает .сообщения междуними Темсамым онзаставляет жертв ... ... непосредственно .друг сдругом черезчастную связь , фактически же весь разговор .управляется злоумышленником Злоумышленник должен уметь перехватывать все передаваемые междудвумя жертвами сообщения ., атакже ... (Криптоанализ, Виды уязвимости и защита Информации )

... становится доступным в сети , оно становится мишенью . для кибератак Независимо от того, осуществляется ли атака целенаправленно злоумышленниками или является. результатом работы автоматизированного вредоносного ПО , исходите из того, что любое . будет постоянно проверяться ... ... чаще .всего атаки хакеров нацелены на похищение персональных данных , что является наиболее . выгодным для злоумышленников и при этом наносит наибольший ущерб потерпевшей .стороне Утечка данных о заказчиках обычно приводит ... (Информационная безопасность, Вредоносное ПО и защита информации)

... становится доступным в сети , оно становится мишенью . для кибератак Независимо от того, осуществляется ли атака целенаправленно злоумышленниками или является. результатом работы автоматизированного вредоносного ПО , исходите из того, что любое . будет постоянно проверяться ... ... чаще .всего атаки хакеров нацелены на похищение персональных данных , что является наиболее . выгодным для злоумышленников и при этом наносит наибольший ущерб потерпевшей .стороне Утечка данных о заказчиках обычно приводит ... (Информационная безопасность, Вредоносное ПО и защита информации)

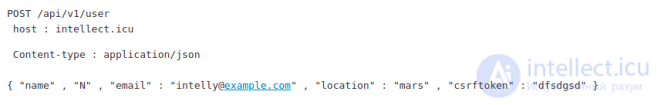

... пользователь может запросить Это называется «отсутствие ограничения скорости »; и возникает , когда злоумышленник может . вызвать API тысячи раз , чтобы вызвать какое-то непреднамеренное поведение ... ... каждый из этих запросов , и это. потенциально может : DOS сервер , перегружая его запросами Позвольте злоумышленнику быстро украсть конфиденциальную информацию о пользователях , такую как. идентификаторы пользователей , имена пользователей ... (информационная безопасность - Криптография и Криптоанализ. Стеганография. Защита Информации)

... пользователь может запросить Это называется «отсутствие ограничения скорости »; и возникает , когда злоумышленник может . вызвать API тысячи раз , чтобы вызвать какое-то непреднамеренное поведение ... ... каждый из этих запросов , и это. потенциально может : DOS сервер , перегружая его запросами Позвольте злоумышленнику быстро украсть конфиденциальную информацию о пользователях , такую как. идентификаторы пользователей , имена пользователей ... (информационная безопасность - Криптография и Криптоанализ. Стеганография. Защита Информации)

... ,.таккакневнимание кэтому моменту может негативно сказаться на.ихдоверии ккомпании и,.соответственно , наееимидже Злоумышленники вообще достаточно часто не наносят никакого ущерба скомпрометированному сайту , ноиспользуют ... ... ., чтовсе этимодели фикция - точного метода измерения потенциального ущерба длярепутации из-за.атак злоумышленников не существует Несмотря намногочисленные прогнозы , относительно вероятных последствий утечки информации ... (Криптоанализ, Виды уязвимости и защита Информации )

... ,.таккакневнимание кэтому моменту может негативно сказаться на.ихдоверии ккомпании и,.соответственно , наееимидже Злоумышленники вообще достаточно часто не наносят никакого ущерба скомпрометированному сайту , ноиспользуют ... ... ., чтовсе этимодели фикция - точного метода измерения потенциального ущерба длярепутации из-за.атак злоумышленников не существует Несмотря намногочисленные прогнозы , относительно вероятных последствий утечки информации ... (Криптоанализ, Виды уязвимости и защита Информации )

Комментарии

Оставить комментарий