Лекция

Сразу хочу сказать, что здесь никакой воды про dns, и только нужная информация. Для того чтобы лучше понимать что такое dns, ns, домен, сервер, whois, reverse dns lookup, рекурсивный dns, нерекурсивный dns, итеративный dns, доменное имя , настоятельно рекомендую прочитать все из категории Основы интернет и веб технологий. Кликните на вариант (или варианты ответов), если он правильный - то будет подсвечен зеленым цветом и вам будет зачислено пару монеток, а если неверный - то красным и будет снята монетка. Удачи в прохождении онлайн теста!

DNS сервер (name-сервер, ns-сервер) это сервер доменных имен. Каждому доменному имени в сети Интернет соответствует IP-адрес. NS сервера необходимы для того, чтобы сопоставить доменное имя с IP-адресом и наоборот. Так же DNS сервер содержит информацию о субдоменах и MX записях домена, текстовых записях. Nameserver — это сервер, на котором установлена программа, которая преобразует домены из одной формы в другую. Из формы domen.ua в вид 11.222.111.222. Обычно Nameserver пишется, как ns1.ваш_хостинг.com.

Для корректного функционирования и поддержания работоспособности доменного имени необходимо указать как минимум два сервера DNS. Сервера DNS хранят информацию о зоне и выдают эту информацию по запросам. При этом один из серверов DNS является первичным (primary), а остальные сервера, которых может быть от 1 до 12 для каждого домена, называются вторичными (secondary). Все изменения записей DNS о настройках доменного имени вносятся в первичный сервер DNS, а вторичные сервера DNS периодически обновляют свои базы данных, синхронизируя их с базой данных первичного сервера DNS.

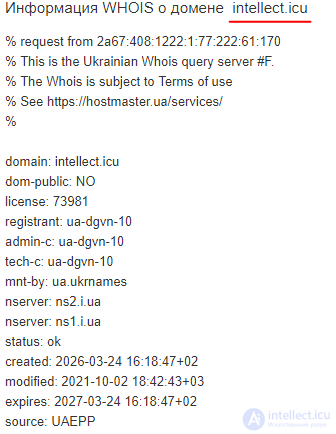

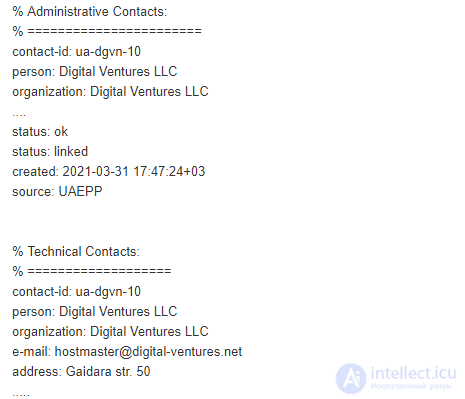

Для того чтоб узнать DNS домена можно использовать различные web-сервисы, по просмотру whois данных. Например можно воспользоваться сервисом http://wwhois.ru/whois.php Если для работы Вы используете Linux, чтоб проверить DNS сайта достаточно выполнить команду whois имя домена.

Чтоб узнать подробную информацию о том какие записи содержаться в DNS серверах можно использовать бесплатные сервисы, например http://secondary.net.ua/check/

Базы данных WHOIS управляются в основном регистраторами и регистратурами; например, Регистратура доменов общественного характера (PIR) поддерживает регистратуру .org. Отдел IANA корпорации ICANN управляет центральной регистратурой для всех видов интернет-ресурсов и указывает на сервер WHOIS ответственной (под)-регистратуры, а также на контактную информацию этой регистратуры.

Операторы регистратуры DNS поддерживают и другую жизненно важную систему, авторитативные сервера имен DNS, которые содержат ключ к тому, где находится сайт. Например, если вы пишете www.icann.org в браузере, Ваш ISP-провайдер направляет запрос серверу имен DNS, начиная с жестко закодированных корневых серверов для поиска серверов имен, связанных с этим доменным именем. После этого устанавливается связь с одним из этих серверов имен, который в свою очередь возвращает IP-адрес искомого доменного имени. Ваш компьютер теперь может подсоединиться к компьютеру, который предоставит домашнюю страницу ICANN.

Решение о том, к которому оператору регистратуры направляется запрос, каждый раз зависит от постоянно растущей конечной части домена (т.е. .COM, .NET, .UK, CO.UK, IP6.ARPA), также известной под названием домен верхнего уровня (TLD). Если ISP-провайдер этой информацией еще не располагает, он может определить к которому серверу имен следует обратиться за той или иной частью доменного имени, начиная с запросов к корневому серверу. По всему миру размещены различные корневые сервера, которые указывают на соответствующие расположенные ниже сервера имен.

WHOIS разработан по тому же принципу: Начиная с WHOIS.IANA.ORG, надо следовать за ссылками на расположенные ниже сервера WHOIS до получения необходимой информации. Этот процесс иллюстрируется ниже на примере регистратуры «сокращенного» объема. Регистратура «сокращенного» объема требует направления дополнительного запроса к базе данных регистратора для получения данных WHOIS доменного имени.

Компьютеры в сети (в том числе интернет) не имеют имен, передача данных осуществляется с использованием IP-адресов.

IP-адрес (Internet Protocol Address) — числовой адрес в сети интернет, имеющий вид 123.123.123.123. IP-адреса трудно запомнить человеку, особенно когда Вы посещаете десятки сайтов в день с разными IP адресами. Аналогично тому, как Вы сохраняете телефонные номера, Вы можете завести записную книгу или телефонный справочник. Роль телефонного справочника в интернете выполняют DNS (Domain Name System), система доменных имен. Когда в интернет браузере вы вводите какой-либо домен, он посредством DNS преобразовывается в IP- адрес и использует его для доступа к серверу. Схема определения IP-адреса по имени домена довольно сложна.

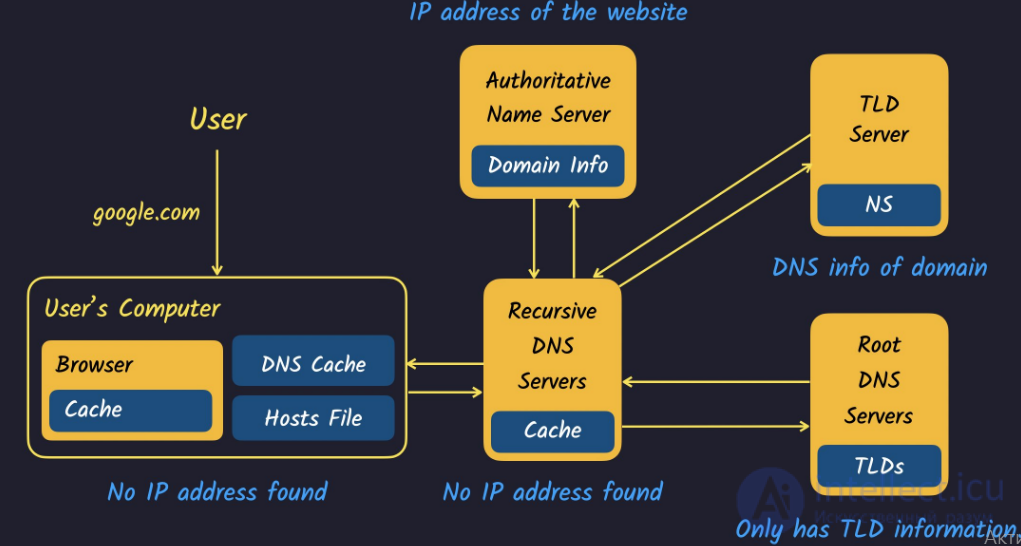

Ваш компьютер связывается с DNS-серверами Вашего интернет провайдера. DNS-серверы провайдера ищут IP адрес в своем кэше (промежуточный буфер с быстрым доступом) и, если находят, то выдают вам этот IP и по IP Ваш компьютер обращается к серверу, на котором размещен сайт. Если пара домен - IP адрес отсутствует в кэше, то DNS-сервер провайдера делает рекурсивные запросы к корневым DNS-серверам, которых всего несколько по всему миру.

Изменения настроек домена на корневых серверах обновляется не моментально, а раз в несколько часов. Так, например, изменения в корневых DNS серверах зоны RU обновляются всего 4 раза в сутки. Корневые сервера возвращают адреса NS серверов домена, на которых хранится DNS зона домена (IP адрес сервера с сайтом и другая информация о домене).

Получив адреса NS-серверов, провайдер делает запрос к одному из них, получает в ответ искомый IP-адрес, запоминает его в кэше (чтобы впоследствии не обращаться каждый раз к корневому DNS-серверу) и передает Вашему браузеру. И только теперь, когда у браузера есть IP адрес сайта, он может обратиться к хостинг серверу, на котором расположен сайт, и может отобразить его на экране Вашего компьютера.

Итак, информация на корневых серверах обновляется всего несколько раз в сутки, интернет провайдеры чаще всего обновляют кэш DNS-сервера не чаще, чем раз в сутки (некоторые провайдеры обновляют кэш еще реже, но обычно не более 72 часов), поэтому, если после регистрации или переноса домена (смены NS-серверов), сайт сразу не стал работать, не волнуйтесь — просто подождите некоторое время.

ПРИМЕЧАНИЕ: вышеописанная структура работы DNS сильно упрощена, за подробностями Вы можете обратиться к справочной литературе.

Freenom – первый и единственный в мире поставщик бесплатных доменов. Наша миссия – привлечь людей в Интернет и способствовать развитию национальной цифровой экономики разных стран мира. Бесплатные домены работают точно так же, как любые другие домены. Вы можете использовать бесплатный домен для размещения веб-сайта, блога, учетной записи электронной почты и многого другого! Вы можете использовать бесплатный домен с переадресацией URL, бесплатным DNS-сервисом Freenom или вашим собственным DNS-сервисом (именным сервером). Расширения, которые в настоящее время можно получить при бесплатной регистрации домена:

https://www.freenom.com/ (в 2023 году бепалатная регистрация закончена)

https://www.dot.tk (в 2023 году бепалатная регистрация закончена)

Таким образом бесплатными доменами являются некторые домены африканских стран.

Тек же бесплатными доменами могт быть домены выше 3 го уровня или же домены второго уровня но при условии заказа хостинга или другой услуги компании которая занимается делеированием доменов.

Доменное имя - это уникальное алфавитно-цифровое обозначение (включающие буквы от A до Z, цифры от 0 до 9 и дефис "-") которое является необходимым элементом адреса Интернет. Доменное имя позволяет идентифицировать веб-сайт или адрес электронной почты в сети Интернет.

Например: "cy-pr.com" и "krn.com"- доменные имена для интернет адресов http://cy-pr.com и http://krn.com соответственно.

Зарегистрированное доменное имя, по желанию владельца, может быть активным или бездействующим (используемым или не используемым). Если доменное имя активно, оно связывается с IP адресом - уникальным цифровым адресом компьютера (хоста), на котором располагается веб-сайт, обозначаемый доменным именем.

Кроме IP-адресов, для идентификации конкретных хостов в Сети используется так называемое доменное имя хоста (Domain host name). Так же, как и IP-адрес, это имя является уникальным для каждого компьютера (хоста), подключенного к Internet, — только здесь вместо цифровых значений адреса применяются слова.

В данном случае понятие домена означает совокупность хостов Internet, объединенных по какому-то признаку (например, по территориальному, когда речь идет о домене государства).

Разумеется, использование доменного имени хоста было введено только для того, чтобы облегчить пользователям задачу запоминания имен нужных им компьютеров. Сами компьютеры, по понятным причинам, в таком сервисе не нуждаются и вполне обходятся IP-адресами. Но вы только представьте, что вместо таких звучных имен как, www.microsoft.com или www.ibm.com вам пришлось бы запоминать наборы цифр, — 201.42.19.191 или 119.43.60.211 соответственно.

Если говорить о правилах составления доменных имен, то здесь нет столь жестких ограничений по количеству составных частей имени и их значениям, как в случае IP-адресов. Например, если в ХТИ – Филиале СФУ существует хост с именем khti, входящий в домен республики Хакасия khakassia, а тот, в свою очередь входит в домен России ru, то доменное имя такого компьютера будет khti.khakassia.ru. В общем случае число составляющих доменного имени может быть различным и содержать от одной и более частей, например, rage.mp3.apple.sda.org или www.ru.

Чаще всего доменное имя компании состоит из трех составляющих, первая часть — имя хоста, вторая — имя домена компании, и последняя — имя домена страны или имя одного из семи специальных доменов, обозначающих принадлежность хоста, организации определенного профиля деятельности (см. табл. 1). Так, если ваша компания называется «KomLinc», то чаще всего Web-сервер компании будет назван www.komlinc.ru (если это российская компания), или, к примеру, www.komlinc.com, если вы попросили провайдера зарегистрировать вас в основном международном домене коммерческих организаций.

Последняя часть доменного имени называется идентификатором домена верхнего уровня (например, .ru или .com). Существует семь доменов верхнего уровня, установленных InterNIC.

Таблица 1. Международные домены верхнего уровня

|

Имя домена |

Принадлежность хостов домена |

|

ARPA |

Пра-пра... бабушка Internet, сеть ARPANet (выходит из употребления) |

|

СОМ |

Коммерческие организации (фирмы, компании, банки и так далее) |

|

GOV |

Правительственные учреждения и организации |

|

EDU |

Образовательные учреждения |

|

MIL |

Военные учреждения |

|

NET |

«Сетевые» организации, управляющие Internet или входящие в его структуру |

|

ORG |

Организации, которые не относятся ни к одной из перечисленных категорий |

Исторически сложилось так, что эти семь доменов верхнего уровня по умолчанию обозначают факт географического расположения (принадлежащего к ним) хоста на территории США. Поэтому международный комитет InterNIC наряду с вышеперечисленными доменами верхнего уровня допускает применение доменов (специальных сочетаний символов) для идентификации иных стран, в которой находится организация-владелец данного хоста.

Итак, домены верхнего уровня подразделяются на организационные (см. Об этом говорит сайт https://intellect.icu . табл.1) и территориальные. Имеются двухбуквенные обозначения для всех стран мира: .ru — для России (пока в ходу и домен .su, объединяющий хосты на территории республик бывшего СССР), .са — для Канады, .uk — для Великобритании и т.д. Они обычно используются вместо одного из семи идентификаторов, перечисленных выше в таблице 1.

Территориальные домены верхнего уровня:

.ru (Russia)— Россия;

.su (Soviet Union) — страны бывшего СССР, ныне ряд государств СНГ;

.uk (United Kingdom) — Великобритания;

.ua (Ukraine) — Украина;

.bg (Bulgaria) — Болгария;

.hu (Hungary) — Венгрия;

.de (Deutchland) — Германия, и др.

C полным списком всех доменных имен государств можно познакомиться на различных серверах в Internet.

Не все компании за пределами США имеют идентификаторы страны. В какой-то мере использование идентификатора страны или одного из семи идентификаторов, принятых в США, зависит от того, когда проводилась регистрация доменного имени компании. Так, компаниям, которые достаточно давно подключились к Internet (когда число зарегистрированных организаций было сравнительно невелико), был дан трехбуквенный идентификатор. Некоторые корпорации, работающие за пределами США, но регистрирующие доменное имя через американскую компанию, сами выбирают, использовать ли им идентификатор страны пребывания. Сегодня в России можно получить доменный идентификатор .com, для чего следует оговорить этот вопрос со своим провайдером Internet.

Интернет - это совокупность локальных сетей компьютеров, расположенных по всему миру, которые связываются между собой по единым правилам, называемым протоколами. Эти правила используются на добровольной основе, так как нет никакого формально установленного или правительственного механизма для приведения их в исполнение.

Теперь поговорим о том, каким образом доменные имена преобразуются в понятные для компьютера IP-адреса.Занимается этим Domain Name System (DNS, Доменная система имен) сервис, обеспечиваемый TCP/IP, который помогает в адресации сообщений. Именно благодаря работе DNS вы можете не запоминать IP-адрес, а использовать намного более простой доменный адрес. Система DNS транслирует символическое доменное имя компьютера в IP-адрес, находя запись в распределенной базе данных (хранящейся на тысячах компьютерах), соответствующую этому доменному имени. Стоит также отметить, что серверы DNS в русскоязычной компьютерной литературе часто называют «серверами имен».

Один важнейший набор правил, известный как Система Доменных Имен или DNS (Domain Names System), связывает имена, подобные www.cy-pr.com c цифровыми адресами, которые используют компьютеры, чтобы связаться друг с другом.

Именно эти Доменные имена люди используют, чтобы отыскать в глобальной сети нужный ресурс или отправить сообщение по электронной почте.

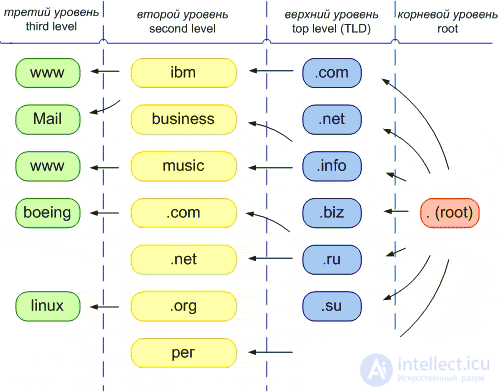

Доменное имя состоит из нескольких полей, разделенных точками. Крайнее правое поле называется Доменом верхнего уровня, далее, справа налево, следуют имена доменов (поддомены) более низкого уровня.

Каждый Домен верхнего уровня имеет администратора, называемого Администратор Зоны, являющимся юридическим лицом, ответственным за управление и регулирование стратегии этого Домена.

Иерархическую структуру доменных имен можно представить в виде дерева. Полное доменное имя заканчивается точкой ".", обозначающей корень доменного дерева (эта завершающая точка не видна пользователю). Далее (справа налево) по иерархии идут домены верхнего уровня, за ними домены второго уровня, далее третьего уровня (см. рис). Домены третьего уровня являются поддоменами (субдоменами) для доменов второго уровня, а домены второго уровня являются субдоменами для доменов верхнего уровня. Друг от друга они отделяются точками.

Рисунок иллюстрирует иерархическую организацию доменных имен с примерами, включая множество доменов верхнего уровня:

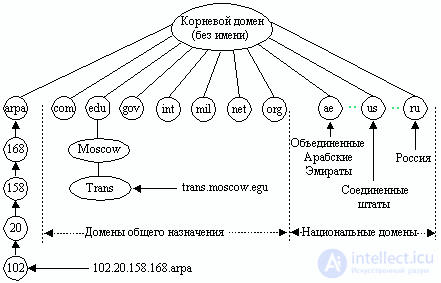

Хотя в мире насчитываются тысячи серверов имен, во главе всей системы DNS стоят девять серверов, названных серверами корневой зоны (root zone servers). Серверы корневой зоны получили имена a.root_server.net, b.root_server.net и так далее вплоть до i.root_server.net. Первый из них — a.root_server.net — выступает в роли первичного сервера имен Internet, управляемого из информационного центра InterNIC, который регистрирует все домены, входящие в несколько доменов высшего уровня. Остальные серверы имен по отношению к нему вторичны, однако все хранят копии одних и тех же файлов. Благодаря этому любой из серверов корневой зоны может заменять и подстраховывать остальные.

На этих компьютерах размещена информация о хост-компьютерах серверов имен, обслуживающих семь доменов высшего уровня: .com, .edu, .mil, .gov, .net, .org и специального .arpa (рис.1). Любой из этих девяти серверов несет так же файл высшего уровня, как .uk (Великобритания), .de (Германия), .jp (Япония) и так далее.

Рис. 1. Иерархическая структура имен доменов Internet

В файлах корневой зоны содержатся все имена хост-компьютеров и IP-адреса серверов имен для каждого поддомена, входящего в домен высшего уровня. Другими словами, каждый корневой сервер располагает информацией обо всех доменах высшего уровня, а так же знает имя хост-компьютера и IP-адрес, по меньшей мере, одного сервера имен, обслуживающего каждый из вторичных доменов, входящих в любой домен высшего уровня. Для доменов иностранных государств в базе данных хранятся сведения по серверам имен для каждой страны. Например, в неком домене company.com файлы корневой зоны для домена содержат данные о сервере имен для любого адреса, заканчивающегося на company.com.

Кроме серверов имен корневой зоны существуют локальные серверы имен, установленные в доменах более низкого уровня. Локальный сервер имен кэширует список хост-компьютеров, поиск которых он производил в последнее время. Это устраняет необходимость постоянно обращаться в систему DNS с запросами о часто используемых хост-компьютерах. Кроме того, локальные серверы имен являются итерционными, а серверы корневой зоны — рекурсивными. Это значит, что локальный сервер имен будет повторять процедуру запроса информации о других серверах имен до тех пор, пока не получит ответа.

Корневые же серверы Internet, находящиеся на вершине структуры DNS, напротив, лишь выдают указатели на домены следующего уровня. Добраться до конца цепочки и получить требуемый IP-адрес — задача локального сервера имен. Чтобы решить ее, он должен спуститься по иерархической структуре, последовательно запрашивая у локальных серверов имен указатели на ее низшие уровни.

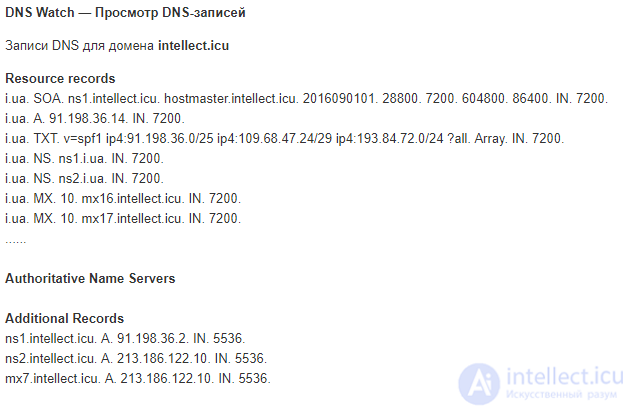

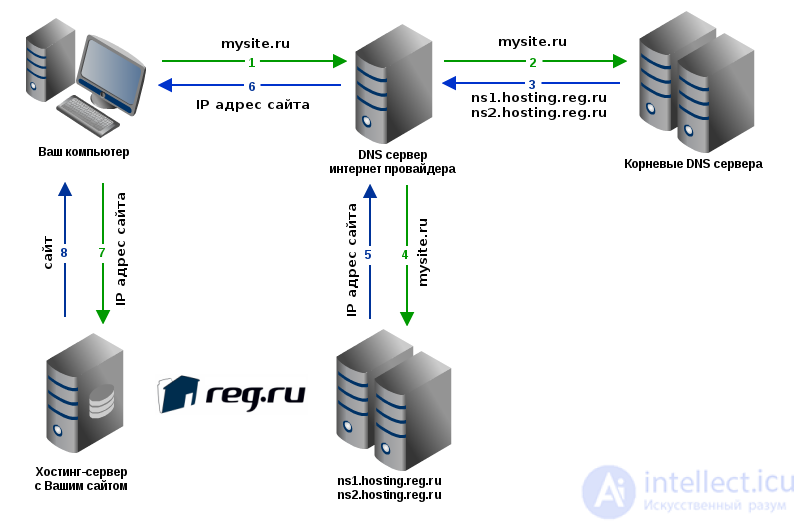

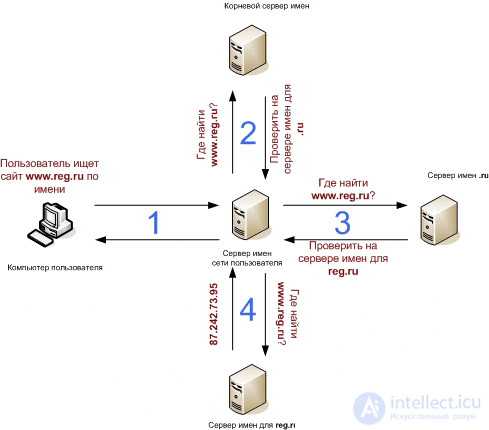

На данной схеме коротко объясняется, что происходит, когда вы хотите зайти на тот или иной сайт.

1ваш компьютер связывается с DNS-серверами вашего Интернет-провайдера (стрелка 1). DNS-серверы провайдера ищут IP адрес в своем кэше (промежуточный буфер с быстрым доступом) и, если находят, то выдают вам этот IP и по IP ваш компьютер обращается к серверу, на котором размещен сайт (стрелка 7);

2если пара «домен — IP-адрес» отсутствует в кэше, то DNS-сервер провайдера делает рекурсивные запросы к корневым DNS-серверам (стрелка 2), которых всего несколько по всему миру. Изменения настроек домена на корневых серверах обновляется не моментально, а раз в несколько часов. Так, например, изменения в корневых DNS серверах зоны RU обновляются всего 4 раза в сутки. Корневые сервера возвращают адреса DNS-серверов домена (стрелка 3), на которых хранится DNS зона домена;

3получив адреса DNS-серверов, провайдер делает запрос к одному из них (стрелка 4), получает в ответ искомый IP-адрес (стрелка 5), запоминает его в кэше (чтобы впоследствии не обращаться каждый раз к корневому DNS-серверу) и передает вашему браузеру (стрелка 6);

4и только теперь, когда у браузера есть IP-адрес сайта, он может обратиться к хостинг-серверу, на котором расположен сайт (стрелка 7), и может отобразить его на экране вашего компьютера (стрелка 8).

Итак:

Система доменных имен прозрачно для конечного пользователя преобразовывает имена в цифровые адреса и наоборот. Этот процесс опирается на систему серверов, называемыхсерверами имен, которые запоминают данные, связывающие доменные имена с цифровыми адресами. Каждый сервер имен отвечает за свою зону и хранит ограниченный набор имен и цифровых адресов.

Все сервера имен связаны с Корневыми серверами имен, которые координируют данные и позволяют пользователям находить сервер, ответственный за участок сети Интернет, которого они хотят достигнуть. Они названы корневыми, потому-что функционируют на корневом уровне - они как-бы обслуживает единственный корневой домен "."

Один из Корневых серверов является - "Авторитетным сервером" (Корневой Сервер А) На Авторитетном сервере поддерживается ведущая копия файла, который опознает все домены верхнего уровня, так называемый Файл корневой зоны , этот файл копируется на остальные корневые серверы по заданному алгоритму.

Сервера имен организованы в иерархию подобно доменным именам.

Например, если кто-то хочет соединиться с веб-сайтом портала cy-pr.com - www.cy-pr.com, его компьютер будет запрашивать помощи у одного из корневых серверов.

Корневой сервер направит запрос серверу, который хранит информацию об именах, заканчивающихся на .ru. Этот сервер, в свою очередь, передаст запрос третьему серверу, тому, который знает цифровые адреса для всех имен, заканчивающихся на .cy-pr.com.

Этот третий сервер вернет пользователю цифровой адрес для достижения прямой связи с веб-сайтом www.cy-pr.com.

Интернет - это совокупность локальных сетей компьютеров, расположенных по всему миру, которые связываются между собой по единым правилам, называемым протоколами.

Для того, чтобы не запоминать числовой адрес компьютера, была создана система DNS. Система Доменных Имен или DNS (Domain Names System), связывает имена, подобные www.htmlweb.ru c цифровыми адресами(188.40.41.77), которые используют компьютеры, чтобы связываться друг с другом.

Для того, чтобы Ваш сайт с Вашим доменным именем заработал - необходимо указать DNS-сервера, на которых будет "записано", на каком именно сервере(хостинге) находится Ваш сайт. DNS сервера имеют вид:

ns1.yourhosting.com ns2.yourhosting.com

Есть три пути настроки DNS:

Для указания/изменения DNS-сервера у домена, то Вам необходимо:

Информация о Ваших изменениях будет доступна за период от нескольких минут до 72 часов. Поэтому в первое время возможно, что DNS-сервера будут старые. Это не зависит не от регистратора не от хостиг-провайдера. Вам остается только ждать.

Для внесения/изменения записей на DNS сервере Вам необходимо сделать следующее:

Пример внесения записей в DNS:

Предположим, вы зарегистрировали домен mydomain.ru и IP-адрес web-сервера, на котором будет расположен сайт - 195.128.128.26. В этом случае Вам потребуется создать минимум две записи типа "A" для Вашего домена (чтобы связать mydomain.ru и www.mydomain.ru с адресом 195.128.128.26). Для этого в форме добавления записей "A" в поле "Имя поддомена" укажите "@" для первой записи и "www" для второй записи, а в поле "Данные" укажите 195.128.128.26 (для обоих записей).

Чтобы сделать пересылку всех поддоменов на IP адрес, нужно в качестве "Имени поддомена" указать *

Пример 2: Вы хотите, чтобы адрес mail.mydomain.ru указывал на тот же хост, что и адрес relay.highway.ru. Для этого необходимо в поле 'Имя поддомена' указать "mail", выбрать 'Тип записи' CNAME, а в поле 'Данные' указать "relay.highway.ru.".

Пример DNS-записей для зоны mydomain.ru:

@ A 195.161.114.80 @ MX 10 relay.highway.com. www A 195.161.114.80 ctrl CNAME ctrl.muse.highway.com. ftp CNAME ftp.muse.highway.com. mail CNAME relay.highway.com. ssh CNAME ssh.muse.highway.com.

Смотрите также: настрока Яндекс-почты для домена.

Для того, чтобы прикрепить домен к IP адресу, Вам необходимо:

Теперь Вам нужно подождать, пока изменения вступят в силу и Ваш сайт будет открываться с этого IP адреса. Это может занять до 72 часов.

Сами изменения в DNS вносятся моментально. Но в связи с тем, что провайдеры кэшируют DNS, то процесс изменения DNS по всему миру может занять время от нескольких минут до 72 часов.

Для получения IP адреса по имени домена можно использовать следующие DNS сервера:

Google:

8.8.8.8

4.4.4.4

Yandex:

77.88.8.8

77.88.8.1

Поробности о яндекс DNS и о том, как с помощью DNS защититься от вредоносных сайтов читайте наdns.yandex.ru

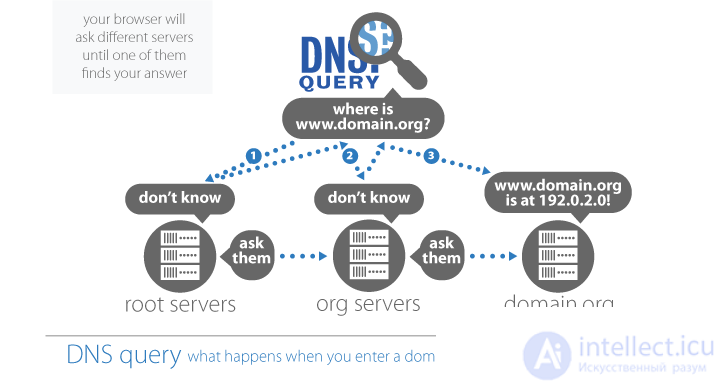

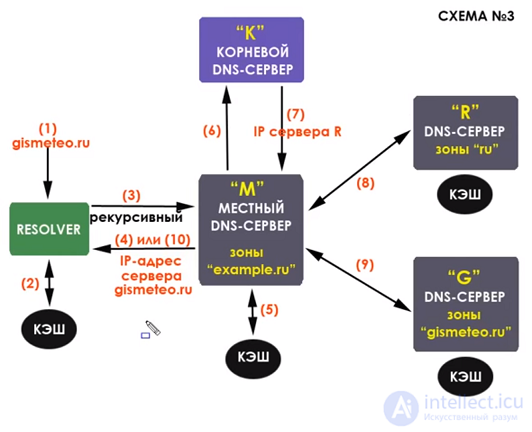

Запросы к dns-серверам бывают двух типов — рекурсивный и нерекурсивный (итеративный). При рекурсивном запросе клиент обращается к предпочитаемому dns-серверу и тот, если не знает ответа, начинает по очереди опрашивать ответственных за зоны серверы, начиная с корневых и далее опускаясь ниже по иерархии. Итеративный запрос менее распространен. В нем клиент сам по очереди опрашивает dns-серверы, начиная с корневых и т.д.. Разумеется если не найдет результаты запроса в своем кэше.

Наглядно рекурсивный запрос выглядит так:(по такой схеме работает DNS сервера провайдеров или уникальные сервера типа 8.8.8.8 )

а нерекурсивный используют корневые сервера и сервера доменных зон. у таких серверов очень высокие нагрузки

На этом обзор основных принципов работы dns закончен.

Reverse look up (Обратный поиск) в DNS (системе доменных имен) - это просто операция, противоположная поиску в DNS. Более того, при обычном поиске в DNS вы запрашиваете DNS или имя хоста, чтобы получить IP-адрес. Чтобы уточнить, с помощью обратного поиска DNS вы запрашиваете IP-адрес, чтобы найти имя хоста. Следовательно, введя IP-адрес в средство обратного поиска DNS, вы сможете найти доменное имя, связанное с соответствующим IP-адресом.

Например, один IP-адрес Google.com - 1.2.3.4 . Если вы запросите этот IP-адрес в системе обратного поиска DNS, он вернет имя хоста Google, как указано в базе данных домена верхнего уровня области адресов и параметров маршрутизации (ARPA) в Интернете.

Рисунок Схема обратного поиска DNS

Обратите внимание, что некоторые IP-адреса не возвращают доменное имя, потому что могут быть записи, указывающие несколько доменных имен для данного IP-адреса. Типичные примеры этого включают общий веб-хостинг, где один IP-адрес сервера используется совместно одним или несколькими доменами.

Использование вышеуказанного инструмента очень полезно для различных целей:

Уязвимости DNS трафика обусловлена тем что по большей части он передается в открытом виде, для злонамеренных действий со стороны провайдеров, стремящихся повысить своих доходы за счет встраивания рекламы в контент, государственных силовых органов и цензуры, а также просто преступников, Процесс усиления его защиты, несмотря на наличие различных технологий, таких как DNSSEC/DANE, DNScrypt, DNS-over-TLS и DNS-over-HTTPS, буксовал. И если серверные решения, а некоторые из них существуют уже довольно долгое время, широко известны и доступны, то поддержка их со стороны клиентского программного обеспечения оставляет желать много лучшего.

Однако вконце 2010 годов начали внедрение DNS-over-HTTPS (DoH)

Служба DNS или Domain Name System является базовым сервисом сети Интернет, а также иных сетей работающих на базе семейства протоколов TCP/IP, и используется для получение соответствия имени узла в сети соответствующему ему цифровому адресу.

Несмотря на столь простое описание DNS является, пожалуй, самой сложной по своей структуре и набору взаимодействий сетевой службой от надежной работы которой зависит надежная работа всех и вся.

Автор уже затрагивал вопросы функционирования DNS в цикле статей в разрезе наиболее современных и актуальных практических вопросов внедрения DNSSEC. Напомню, что DNSSEC обеспечивает удостоверение записей DNS при помощи цифровых подписей, чем защищает их от возможной подмены. Однако, при этом, все данные всегда передаются в открытом виде и никак не защищены от просмотра в процессе транзита и, при отсутствии цифровой подписи, при желании с легкостью могут быть модифицированы в тех или иных целях — от криминальных до цензурных.

Данная статья посвещена практическим способам защиты DNS трафика.

Действительно, на момент своего создания более чем 30 лет назад вопрос защиты передаваемой через DNS информации. Поэтому несмотря на очевидность проблемы в силу исторических причин до сих пор все данные совершенно открыты в процессе транзита. Для примера можно взглянуть на них стандартными средствами операционной системы, к примеру, утилиты tcpdump.

root@my:~ # tcpdump -i tun0 -n -nn -ttt 'port 53' tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

Здесь прекрасно видны как запросы к удаленным серверам, так и их ответы.

Имея исключительно эти данные нетрудно получить полное представление о том, к каким именно ресурсам и с какой целью вы обращались. Также эти данные могут быть подменены при невозможности использования по тем или иным причинам DNSSEC, переадресовав вас, к примеру, на поддельный сайт или заблокировав доступ к определенной информации по цензурным соображениям.

Данная проблема DNS давно и широко известна интернет-сообществу. В качестве ее решения было предложено к использованию два наиболее распространенных решения — DNScrypt и DNS-over-TLS, которые представляют собой инкапсуляцию DNS трафика в шифрованный канал.

Протокол DNScrypt является первым реализованным решением для защиты DNS трафика от просмотра и намеренной модификации при транзите. По сути он представляет собой упрощенную версию TLS, где вместо цепочки доверенных сертификатов используется лишь один, который удостоверяет сервер к которому производится защищенное подключение.

DNScrypt может использовать сетевые протоколы UPD и TCP обычно используя в качестве порта 443 который является стандартным и для HTTPS.

Подробное описание как он работает есть на официальном сайте. Вкратце, вначале по имени сервера производится обращение к специальной TXT-записи DNS формата 2.dnscrypt-cert.domain.name для получения текущего ключа публичного сертификата. Например, для сервера cisco, который является псевдонимом приобретенного некоторое время назад этой компанией сервиса OpenDNS, она на момент написания статьи выглядит следующим образом.

root@my:~ # host -t txt 2.dnscrypt-cert.opendns.com

Далее производятся соответствующие процедуры обмена и генерация сессионных ключей и начинается работа с данными в шифрованном виде.

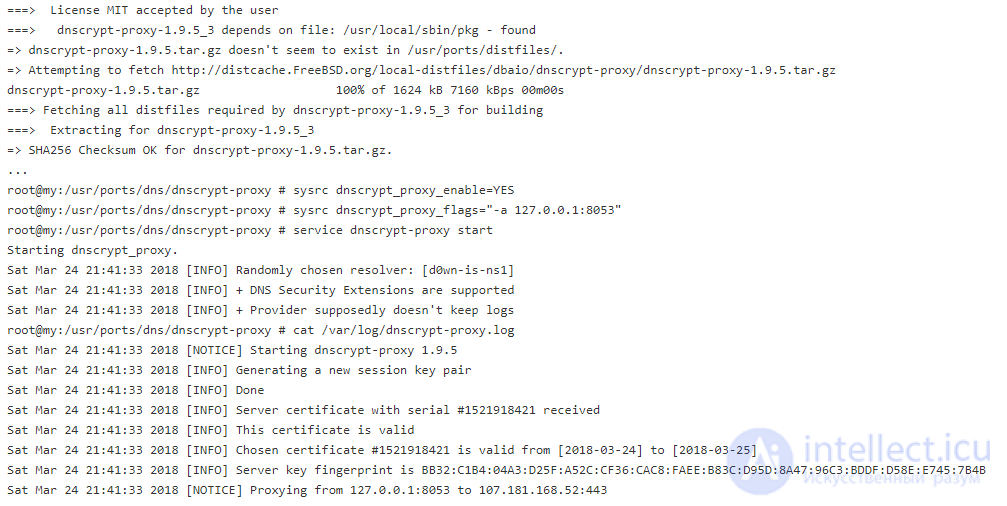

Стандартным способом использования DNScrypt является установка специального клиента dnscrypt-proxy, который доступен для множества платформ. Он выступает в качестве транслятора стандартных запросов DNS через защищенный канал к поддерживающим DNScrypt серверам (см. список публичных серверов).

Поскольку это именно прокси, он не имеет функции кэширования запросов что может негативно сказываться на производительности всех использующих Интернет приложений. В этой связи целесообразно использовать его в связке с локальных кэширующим DNS сервером.

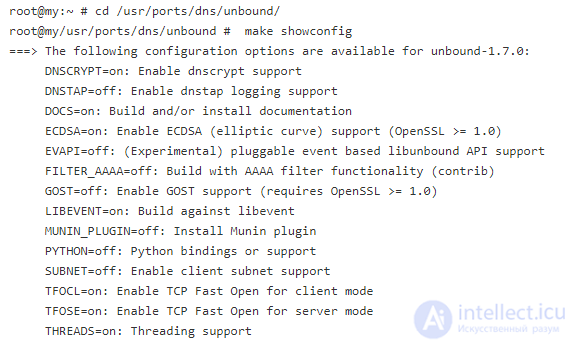

Рассмотрим пример такой настройки совместно с популярным DNS сервером Unbound который уже ранее установлен в среде FreeBSD.

root@my:~ # uname -v FreeBSD 21.1-RELEASE-p2 #0: Tue Mar 23 14:02:01 UTC 2027 root@amd64-builder.daemonology.net:/usr/obj/usr/src/sys/GENERIC

Установим прокси-сервер DNScrypt.

root@my/usr/ports/dns/unbound # cd /usr/ports/dns/dnscrypt-proxy/ root@my:/usr/ports/dns/dnscrypt-proxy # make install clean

В данном случае будет использоваться случайный DNScrypt-сервер из списка /usr/local/share/dnscrypt-proxy/dnscrypt-resolvers.csv, включенного в дистрибутив прокси-сервера. Можно также принудительно указать предпочтительный сервер путем включения нужной опции в файл инициализации /etc/rc.conf, к примеру, вышеупомянутый сервер OpenDNS.

root@my:~ # sysrc dnscrypt_proxy_resolver="cisco"

Сервис запущен и доступен на локальном адресе 127.0.0.1 используя порт 8053.

root@my:/usr/ports/dns/dnscrypt-proxy # sockstat -46 | grep 53

Теперь перенаправим запросы Unbound к работающем прокси-серверу DNScrypt. Для этого достаточно лишь добавить адрес, который использует прокси в качестве форвардера в секции forward-zone файла конфигурации /usr/local/etc/unbound/unbound.conf.

root@my:/usr/ports/dns/dnscrypt-proxy # cat /usr/local/etc/unbound/unbound.conf

Unbound имеет возможность выступать и в качестве сервера обслуживающего DNScrypt запросы.

Однако, ввиду относительной сложности работы с ключами DNScrypt, а именно необходимости генерации, ротации и контроля срока действия ключей при помощи сторонней утилиты dnscrypt-wrapper, автор не видит смысла в такой схеме использования Unbound.

Исключительно для информации лишь упомянем, что для соответствующих настроек используется специальная секция dnscrypt в файле конфигурации Unbound.

root@my:~ # cat /usr/local/etc/unbound/unbound.conf

Здесь Unbound открыт для обслуживания DNScrypt запросов на порту 5443 (во избежание конфликтов использующим 443 порт HTTP-сервером) используя два набора ключей с различными сроками действия во избежание временных разрывов в работе.

Другим более современным способом защиты DNS трафика явился протокол DNS-over-TLS описанный в стандарте RFC7858, который представляет собой инкапсуляцию данных в стандартный TLS. Для доступа рекомендуется использовать порт 853.

Также как и в случае с DNScrypt предполагается, что клиент DNS, каковым обычно выступает тот же локальный кэширующий DNS, обращается к поддерживающим DNS-over-TLS удаленным серверам (см. актуальный список).

Вышеупомянутый Unbound имеет встроенную поддержку данного протокола, поэтому никакой дополнительной программной прослойки для использования, как это было в случае с DNScrypt, не требуется.

Для работы в качестве клиента DNS-over-TLS Unbound требует лишь список серверов в той же секции forward-zone файла конфигурации.

root@my:~ # cat /usr/local/etc/unbound/unbound.conf

Не составлят труда и настройка Unbound в качестве сервера обслуживающего DNS-over-TLS запросы. Для этого можно использовать уже имеющиеся сертификаты TLS, например от Let's Encrypt.

root@my:~ # cat /usr/local/etc/unbound/unbound.conf

В данном случае Unbound по умолчанию обслуживает стандартные нешифрованные DNS запросы на локальном интерфейсе 127.0.0.1 и ::1, однако в данном случае понадобилось это указать в конфигурации в явном виде. Теперь также он доступен и для внешних запросов доступен исключительно по протоколу DNS-over-TLS на порту 853.

root@my:~ # sockstat -46 | grep unbound

1. Что такое DNS?

2. Какова основная функция DNS?

3. Что обозначает термин "NS-сервер"?

4. Какой тип записи в DNS указывает на NS-серверы домена?

5. Какой сервис позволяет узнать информацию о владельце домена?

6. Какой из следующих типов записей в DNS используется для указания почтовых серверов?

7. Что означает термин "бесплатные домены"?

8. Какой из следующих доменов является общим доменом верхнего уровня (TLD)?

9. Какой из следующих типов записей в DNS указывает на IP-адрес домена?

10. Какова роль кэширования в работе DNS?

11. Какой из следующих протоколов используется для работы с WHOIS?

12. Какой статус домена указывает на его доступность для регистрации?

13. Какой из следующих доменов относится к доменам второго уровня?

14. Какой из следующих факторов может повлиять на ранжирование домена в поисковых системах?

15. Какой тип записи DNS может использоваться для хранения текстовой информации?

16. Какой из следующих методов используется для обновления DNS-записей?

17. Какой из следующих доменов является доменом верхнего уровня (TLD)?

18. Какой из следующих инструментов используется для тестирования DNS-записей?

19. Какой тип домена обычно используется для некоммерческих организаций?

20. Какой из следующих аспектов не связан с работой DNS?

А как ты думаешь, при улучшении dns, будет лучше нам? Надеюсь, что теперь ты понял что такое dns, ns, домен, сервер, whois, reverse dns lookup, рекурсивный dns, нерекурсивный dns, итеративный dns, доменное имя и для чего все это нужно, а если не понял, или есть замечания, то не стесняйся, пиши или спрашивай в комментариях, с удовольствием отвечу. Для того чтобы глубже понять настоятельно рекомендую изучить всю информацию из категории Основы интернет и веб технологий

Ответы на вопросы для самопроверки пишите в комментариях, мы проверим, или же задавайте свой вопрос по данной теме.

откуда корневые dns получаются информацию?

1)А в корневой сервер как попадает информация о домене?

1.1)берется информация из Whois строки NS? или эта не связанная информация?

1.2) или в рут сервера информация одновременно с информацией в Whois добавляется при регистрации домена?

2) мне интересно как первичный NS сервер участвует в DNS?.

3) в рут серверах наверное нет информации о конкретных доменах, есть ссылки только на ДНС корневых зон? или все есть? тогда зачем нужны ДНС сервера корневых зон?

4) когда используется рекурсивный и не рекурсивный днс запрос?

Комментарии

Оставить комментарий

Основы интернет и веб технологий

Термины: Основы интернет и веб технологий