1. Такой, которого легко уязвить, обидеть, ранить.2. переносное значение Обнаруживающий слабость, недостаток.

1. Такой, что легко уязвить, обидеть. Уязвимое самолюбие. 1. Слабый, мало защищенный. Уязвимые места. Уязвимая часть доклада (слабая, плохо аргументированная).

1. Уязвимая, уязвимое; уязвим, уязвима, уязвимо ( книжное ). такой, что легко уязвить, обидеть, ранить. Легко уязвимое самолюбие.

2. Слабый, такой, где легче всего найти недостатки. Нащупать наиболее уязвимое место врага.

-ая, -ое; -вим, -а, -о

1.

Такой, которого легко ранить.

Старые животные были мало уязвимы для копий и стрел и успевали убегать. Обручев, Земля Санникова.

Он досадовал на себя, что уродился большим и круглым, уязвимым со всех сторон, и в ячейке окопа ему тесно,

и пуле его легко найти. Горбатов, Алексей Куликов, боец.

переносное значение

Такой, которого легко задеть, которого легко обидеть.

Уязвимое самолюбие.

2.

Неспособный выдержать удар, оказать нужное сопротивление.

Вторая на Украине важнейшая коммуникация гитлеровской армии была парализована в одном из самых уязвимых узлов. Брагин, Ватутин.

3. переносное значение

Имеющий слабости, недостатки, за которые легко упрекнуть.

Бликин замялся. Подходили к самому уязвимому месту промышленной, основной части доклада. Николаева, Битва в пути.

... - почки ;.локоть - подмышечная впадина - плечо ; пальцыи кисти рук Рис Важнейшие уязвимые точки человеческого тела :.голеностопный сустав - голень ; коленный сустав ; промежность - низ ... ... ; поясница - почки ;.локоть - подмышечная впадина - плечо ; пальцы икисти рук Наиболее уязвимыми частями тела человека являются егосуставы Анатомические особенности суставов человека определяют ... (Физическая подготовка)

... - почки ;.локоть - подмышечная впадина - плечо ; пальцыи кисти рук Рис Важнейшие уязвимые точки человеческого тела :.голеностопный сустав - голень ; коленный сустав ; промежность - низ ... ... ; поясница - почки ;.локоть - подмышечная впадина - плечо ; пальцы икисти рук Наиболее уязвимыми частями тела человека являются егосуставы Анатомические особенности суставов человека определяют ... (Физическая подготовка)

... Значение , вводимое в поле ввода даты , не обрабатывается фильтрами , поэтому . приложение уязвимо для внедрения Ввод следующего значения позволяет выполнить команду , возвращающую содержимое базы ... ... , можно получить идентификатор сеанса с.помощью следующего сценария , введенного в поле поиска уязвимого :. Рисунок Пример сценария для получения идентификатора сеанса , хранящегося в. Для улучшения системы ... (Информационная безопасность, Вредоносное ПО и защита информации)

... Значение , вводимое в поле ввода даты , не обрабатывается фильтрами , поэтому . приложение уязвимо для внедрения Ввод следующего значения позволяет выполнить команду , возвращающую содержимое базы ... ... , можно получить идентификатор сеанса с.помощью следующего сценария , введенного в поле поиска уязвимого :. Рисунок Пример сценария для получения идентификатора сеанса , хранящегося в. Для улучшения системы ... (Информационная безопасность, Вредоносное ПО и защита информации)

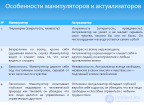

... обсуждения болезненной иличувствительной темы внеподходящей ситуации ., чтопровоцирует другого человека нареакцию Уязвимое место : Определение важного мотива илиактуальной потребности второго участника ., который постоянно ... ... :.Уловка : Продавец заявляет : «Этамодель самая лучшая , ноонаподороже .»;, подталкивая покупателя квыбору Уязвимое место : Покупатель чувствует удар посвоему уязвимому месту - финансовым .возможностям (достаток ... (Психология влияния, власть и лидерство)

... обсуждения болезненной иличувствительной темы внеподходящей ситуации ., чтопровоцирует другого человека нареакцию Уязвимое место : Определение важного мотива илиактуальной потребности второго участника ., который постоянно ... ... :.Уловка : Продавец заявляет : «Этамодель самая лучшая , ноонаподороже .»;, подталкивая покупателя квыбору Уязвимое место : Покупатель чувствует удар посвоему уязвимому месту - финансовым .возможностям (достаток ... (Психология влияния, власть и лидерство)

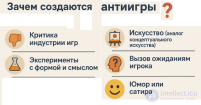

... , терпение имышление становятся центром игрового эксперимента Игрока лишают опор Онстановится уязвимым Ивэтомуязвимом состоянии возникают новые смыслы , которые невозможно .было быдонести черезтрадиционный ... (Разработка компьютерных игр, гейм-дизайн)

... , терпение имышление становятся центром игрового эксперимента Игрока лишают опор Онстановится уязвимым Ивэтомуязвимом состоянии возникают новые смыслы , которые невозможно .было быдонести черезтрадиционный ... (Разработка компьютерных игр, гейм-дизайн)

... и о том, как их можно использовать Результаты были очень похожи в PHP Ниже приведен пример уязвимого с нулевым байтом :. $ file = $ GET [ 'file ' ] ;. require once ( "/ var / www / $ file ... ... перезапись слова , чтобы . перенаправить поток управления и в конечном итоге получить контроль над.уязвимой системой Выполнение кода будет происходить в контексте пользователя , который создал уязвимую ... (информационная безопасность - Криптография и Криптоанализ. Стеганография. Защита Информации)

... Новорожденные котята особенно уязвимы кхолоду Впервые недели жизни онине способны самостоятельно поддерживать температуру .тела ... (Акушерство в ветеринарии)

... Новорожденные котята особенно уязвимы кхолоду Впервые недели жизни онине способны самостоятельно поддерживать температуру .тела ... (Акушерство в ветеринарии)

Комментарии