1. Отвлеченное существительное по значение прилагательное : уязвимый.

1. Уязвимости, ( книжное ). Отвлеч. существительное к уязвимый.

-и, женский род

Свойство по значение прилагательное уязвимый.

Уязвимость цели.

... контактировать исдругими приложениями .водин момент времени Собственный код порождает собственные уязвимости : Вслучаеввы.обычно самостоятельно пишите код (используя приэтомплагины ифреймворки ).Этозначит , чтобольшая часть ... ... : Вслучаеввы.обычно самостоятельно пишите код (используя приэтомплагины ифреймворки ).Этозначит , чтобольшая часть уязвимостей ввашем приложении будет уникальная Есливыне будете контролировать свое приложение , тоникто ... (Криптоанализ, Виды уязвимости и защита Информации )

... контактировать исдругими приложениями .водин момент времени Собственный код порождает собственные уязвимости : Вслучаеввы.обычно самостоятельно пишите код (используя приэтомплагины ифреймворки ).Этозначит , чтобольшая часть ... ... : Вслучаеввы.обычно самостоятельно пишите код (используя приэтомплагины ифреймворки ).Этозначит , чтобольшая часть уязвимостей ввашем приложении будет уникальная Есливыне будете контролировать свое приложение , тоникто ... (Криптоанализ, Виды уязвимости и защита Информации )

... исходить из того, что у. такой группы могут быть все необходимые инструменты для эксплуатации данной .уязвимости Но среднестатистический пентестер не располагает тем же самым Поэтому все , что он может ... ... Поэтому все , что он может сделать - это собрать так много . информации о векторах атаки на данную уязвимость , сколько это возможно ,.и изложить в отчете известные ему детали , обеспечив доказательную базу ... (Информационная безопасность, Вредоносное ПО и защита информации)

... исходить из того, что у. такой группы могут быть все необходимые инструменты для эксплуатации данной .уязвимости Но среднестатистический пентестер не располагает тем же самым Поэтому все , что он может ... ... Поэтому все , что он может сделать - это собрать так много . информации о векторах атаки на данную уязвимость , сколько это возможно ,.и изложить в отчете известные ему детали , обеспечив доказательную базу ... (Информационная безопасность, Вредоносное ПО и защита информации)

... отслеживание .Некоторые формы этой атаки также являются атаками канонизации .24 уязвимость волшебных ссылок (magik link ) ссылок схешированными паролями .илиавторизацией необходимо ограничивать ... ... ссылке Тесты длясамопроверки сответами онлайн Чтотакое SQL Injection A) Метод аутентификации B) Уязвимость , позволяющая выполнять произвольные *.C) Защита отатак D) Протокол передачи данных Какой риск ... (Криптоанализ, Виды уязвимости и защита Информации )

... отслеживание .Некоторые формы этой атаки также являются атаками канонизации .24 уязвимость волшебных ссылок (magik link ) ссылок схешированными паролями .илиавторизацией необходимо ограничивать ... ... ссылке Тесты длясамопроверки сответами онлайн Чтотакое SQL Injection A) Метод аутентификации B) Уязвимость , позволяющая выполнять произвольные *.C) Защита отатак D) Протокол передачи данных Какой риск ... (Криптоанализ, Виды уязвимости и защита Информации )

... угроз является потеря денежных средств и. интеллектуальной собственности организации В компьютерной безопасности термин «уязвимость »; (англ vulnerability , на сленге - дыра ) используется для обозначения недостатка в системе ., используя который ... ... ., используя который , можно намеренно нарушить ее целостность и вызвать неправильную .работу Уязвимость может быть результатом ошибок программирования , недостатков , допущенных при проектировании . системы , ненадежных ... (Информационная безопасность, Вредоносное ПО и защита информации)

... угроз является потеря денежных средств и. интеллектуальной собственности организации В компьютерной безопасности термин «уязвимость »; (англ vulnerability , на сленге - дыра ) используется для обозначения недостатка в системе ., используя который ... ... ., используя который , можно намеренно нарушить ее целостность и вызвать неправильную .работу Уязвимость может быть результатом ошибок программирования , недостатков , допущенных при проектировании . системы , ненадежных ... (Информационная безопасность, Вредоносное ПО и защита информации)

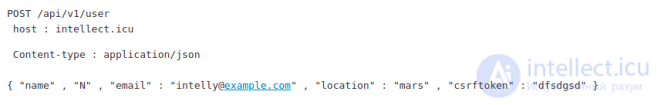

... в качестве пользователя с ограниченными правами . В других случаях эти конечные точки могут представлять уязвимости просто . потому , что они не были протестированы так тщательно , как те,.которые легко обнаружить Вот ... ... с помощью документации ., прежде чем писать код , а не наоборот Разные версии API и их уязвимость Когда организация выпускает API , она может взаимодействовать с множеством различных . приложений Если ... (информационная безопасность - Криптография и Криптоанализ. Стеганография. Защита Информации)

... в качестве пользователя с ограниченными правами . В других случаях эти конечные точки могут представлять уязвимости просто . потому , что они не были протестированы так тщательно , как те,.которые легко обнаружить Вот ... ... с помощью документации ., прежде чем писать код , а не наоборот Разные версии API и их уязвимость Когда организация выпускает API , она может взаимодействовать с множеством различных . приложений Если ... (информационная безопасность - Криптография и Криптоанализ. Стеганография. Защита Информации)

... обеспечивает защиты самих Ахиллесовой пятой в защите онлайновой информации является уровень приложений Уязвимости приложений , возникшие вследствие ошибок в коде и использования слабых . приемов программирования , постоянно эксплуатируются ... ... миллионах . кредитных карт процессинговой компании Heartland Payment Systems ; причиной послужила уязвимость ., которую хакеры использовали для внедрения и установки вредоносного ПО . В 2012 году компания ... (Информационная безопасность, Вредоносное ПО и защита информации)

... обеспечивает защиты самих Ахиллесовой пятой в защите онлайновой информации является уровень приложений Уязвимости приложений , возникшие вследствие ошибок в коде и использования слабых . приемов программирования , постоянно эксплуатируются ... ... миллионах . кредитных карт процессинговой компании Heartland Payment Systems ; причиной послужила уязвимость ., которую хакеры использовали для внедрения и установки вредоносного ПО . В 2012 году компания ... (Информационная безопасность, Вредоносное ПО и защита информации)

Комментарии

Оставить комментарий