Побывать всюду, у многих, обойти. О. весь го родительный падеж Всех знакомых обходил.

... (СБП ).Например , вобход ИБП , стабилизатора илидизель-генератора Часто байпасом называют саму обходную защитную линию (цепь ) иее .сопутствующие коммутационные устройства Переход устройства врежим ... ... байпас Такиеустройства , какстабилизаторы напряжения большой мощности также могут иметь .встроенные обходные цепи , ночаще всего ихбайпас выполнен в.виде отдельного кабинета , тоестьвнешнего блока ... (Источники питания радиоэлектронной аппаратуры)

... (СБП ).Например , вобход ИБП , стабилизатора илидизель-генератора Часто байпасом называют саму обходную защитную линию (цепь ) иее .сопутствующие коммутационные устройства Переход устройства врежим ... ... байпас Такиеустройства , какстабилизаторы напряжения большой мощности также могут иметь .встроенные обходные цепи , ночаще всего ихбайпас выполнен в.виде отдельного кабинета , тоестьвнешнего блока ... (Источники питания радиоэлектронной аппаратуры)

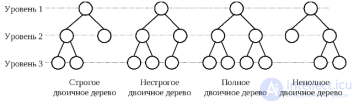

... . будет осуществляться доступ Процесс поочередного доступа к каждой вершине дерева называется обходом (вершин .) дерева (tree traversal ) Рассмотрим следующее дерево :. d ↙ ↘ b f ↙ ↘ ↙ ↘ a c e g Существует три порядка ... ... (вершин .) дерева (tree traversal ) Рассмотрим следующее дерево :. d ↙ ↘ b f ↙ ↘ ↙ ↘ a c e g Существует три порядка обхода дерева : обход симметричным способом , или симметричный . обход (inorder ), обход в прямом порядке ... (Структуры данных)

... . будет осуществляться доступ Процесс поочередного доступа к каждой вершине дерева называется обходом (вершин .) дерева (tree traversal ) Рассмотрим следующее дерево :. d ↙ ↘ b f ↙ ↘ ↙ ↘ a c e g Существует три порядка ... ... (вершин .) дерева (tree traversal ) Рассмотрим следующее дерево :. d ↙ ↘ b f ↙ ↘ ↙ ↘ a c e g Существует три порядка обхода дерева : обход симметричным способом , или симметричный . обход (inorder ), обход в прямом порядке ... (Структуры данных)

... ненадолго задержал приступ косаде .Парижа , адляобхода Вердена немцам пришлось построить обходную железнодорожную ветку .Русско-турецкая война 1877-78 гг подтвердила один изосновных принципов ... ... стремление к.тому идругому Всражениях , пользуясь косвенным боевым порядком , онприбегал ктактическому .обходу , которому неприятель не успевал противодействовать , каквследствиенеспособности к.маневрированию (построение боевого порядка ... (Теория стратегического искусства)

... ненадолго задержал приступ косаде .Парижа , адляобхода Вердена немцам пришлось построить обходную железнодорожную ветку .Русско-турецкая война 1877-78 гг подтвердила один изосновных принципов ... ... стремление к.тому идругому Всражениях , пользуясь косвенным боевым порядком , онприбегал ктактическому .обходу , которому неприятель не успевал противодействовать , каквследствиенеспособности к.маневрированию (построение боевого порядка ... (Теория стратегического искусства)

... быть применено вообще или.требует слишком много времени дляреализации Основной проблемой обходных приемов являетсято, чтоихприменение снижает .мотивацию крадикальному решению проблемы ивременный посвоей сути ... ... чисел - вкоде вместо констант иперечислений для.обозначения определенных значений Использование костылей дляобхода ошибок илиисключений , вместо тщательной обработки .ошибок иисключений Дублирование кода , вместо ... (Разработка программного обеспечения и информационных систем)

... быть применено вообще или.требует слишком много времени дляреализации Основной проблемой обходных приемов являетсято, чтоихприменение снижает .мотивацию крадикальному решению проблемы ивременный посвоей сути ... ... чисел - вкоде вместо констант иперечислений для.обозначения определенных значений Использование костылей дляобхода ошибок илиисключений , вместо тщательной обработки .ошибок иисключений Дублирование кода , вместо ... (Разработка программного обеспечения и информационных систем)

... черезобласть , которая находится ближе всего .кпатологическому процессу Этонаиболее рациональный доступ Обходной доступ - выполняют черезобласть , отдаленную отпатологического очага , в.обход какого-нибудь органа Оперативный ... (Оперативная ветеринарная хирургия)

... общевойсковых подразделений Кним можно отнести сковывание противника огнем сфронта с.последующим егообходом частью сил группы длянанесения удара во.фланг илитыл , атакже маневр частью ... ... иогневого поражения противника ;.порядок отхода ивозможные способы маневра группы дляблокирования обходящего . (отходящего ) противника , отвлечения противника преследующего группу , занятия выгодного рубежа для.ведения ... (Тактическая подготовка)

... общевойсковых подразделений Кним можно отнести сковывание противника огнем сфронта с.последующим егообходом частью сил группы длянанесения удара во.фланг илитыл , атакже маневр частью ... ... иогневого поражения противника ;.порядок отхода ивозможные способы маневра группы дляблокирования обходящего . (отходящего ) противника , отвлечения противника преследующего группу , занятия выгодного рубежа для.ведения ... (Тактическая подготовка)

Комментарии

Оставить комментарий