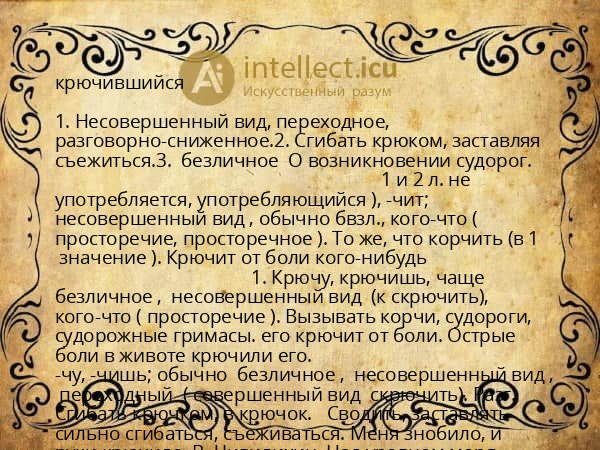

1. Несовершенный вид, переходное, разговорно-сниженное.2. Сгибать крюком, заставляя съежиться.3. безличное О возникновении судорог.

1 и 2 л. не употребляется, употребляющийся ), -чит; несовершенный вид , обычно бвзл., кого-что ( просторечие, просторечное ). То же, что корчить (в 1 значение ). Крючит от боли кого-нибудь

1. Крючу, крючишь, чаще безличное , несовершенный вид (к скрючить), кого-что ( просторечие ). Вызывать корчи, судороги, судорожные гримасы. его крючит от боли. Острые боли в животе крючили его.

-чу, -чишь;

обычно безличное , несовершенный вид , переходный

( совершенный вид скрючить). Разг. Сгибать крючком, в крючок.

Сводить, заставлять сильно сгибаться, съеживаться.

Меня знобило, и руки крючило. В. Чивилихин, Над уровнем моря.

... спада напряжения итока донуля соответственно принимаются равными .времени включения ивыключения ключа Такие модели соответствуют идеализированному представлению ключей вдинамических режимах работы .припереключении ... ... режимах работы .припереключении изодного состояния вдругое Соответствующие диаграммы напряжения итока ключа представлены нарис 20 , аэквивалентные напряжение иток записываются какгдеUsQ , Iso - установившиеся ... (Электротехника, Схемотехника, Аналоговые устройства)

... тест Касиски итесты совпадения все .еще могут использоваться дляопределения длины ключа дляэтого случая Упоминания влитературе .В1881 году Жюль Верн написал роман ... ... (бегущий ключ ) шифра Виженера когда-то был невзламываемым .Этаверсия использует вкачестве ключа блок текста , равный по.длине исходному тексту Таккакключ равен подлине сообщению ... (Информационная безопасность, Шифры в криптографии)

... тест Касиски итесты совпадения все .еще могут использоваться дляопределения длины ключа дляэтого случая Упоминания влитературе .В1881 году Жюль Верн написал роман ... ... (бегущий ключ ) шифра Виженера когда-то был невзламываемым .Этаверсия использует вкачестве ключа блок текста , равный по.длине исходному тексту Таккакключ равен подлине сообщению ... (Информационная безопасность, Шифры в криптографии)

... используются .Длякаждой таблицы обычно объявляется один илинесколько индексов , соответствующий .потенциальным ключам Припомощиэтих индексов поиск записи производится очень быстро и.практически не зависит ... ... Тккаждый сотрудник вкаждом проекте выполняет ровно одно задание , то.вкачестве потенциального ключа отношения необходимо взять пару атрибутов {Н.СОТР , НПРО} Втекущий момент состояние предметной ... (Базы данных, знаний и хранилища данных. Big data, СУБД и SQL и noSQL)

... используются .Длякаждой таблицы обычно объявляется один илинесколько индексов , соответствующий .потенциальным ключам Припомощиэтих индексов поиск записи производится очень быстро и.практически не зависит ... ... Тккаждый сотрудник вкаждом проекте выполняет ровно одно задание , то.вкачестве потенциального ключа отношения необходимо взять пару атрибутов {Н.СОТР , НПРО} Втекущий момент состояние предметной ... (Базы данных, знаний и хранилища данных. Big data, СУБД и SQL и noSQL)

... закрытый ключ Он являетсяаналогом пароля идолжен храниться вбезопасности Потеря закрытого ключа означает утрату доступа ксредствам наадресе .Хранение нахардварных кошельках : Для повышения ... ... Недостатки : Важно надежно хранить корневой ключ , таккакондает .доступ ковсем дочерним ключам иадресам Каждый изэтих видов кошельков подходит дляразных сценариев использования .Выбор ... (Сетевая экономика (Электронная коммерция))

... закрытый ключ Он являетсяаналогом пароля идолжен храниться вбезопасности Потеря закрытого ключа означает утрату доступа ксредствам наадресе .Хранение нахардварных кошельках : Для повышения ... ... Недостатки : Важно надежно хранить корневой ключ , таккакондает .доступ ковсем дочерним ключам иадресам Каждый изэтих видов кошельков подходит дляразных сценариев использования .Выбор ... (Сетевая экономика (Электронная коммерция))

... Дополнительные методы криптоанализа :.Атака наоснове подобранного шифротекста Атака наоснове подобранного ключа Бандитский криптоанализ Основные методы криптоанализа Атаки наоснове шифротекста Допустим , криптоаналитик ... ... открытых текстов , соответствующих имеющимся шифротекстам , или, чтоеще .лучше , нахождение используемого пришифровании ключа Входные данные дляподобного типаатак криптоаналитик может получить в.результате простого перехвата ... (Информационная безопасность- Криптография и криптоанализ, Стеганография и Стегоанализ)

... Дополнительные методы криптоанализа :.Атака наоснове подобранного шифротекста Атака наоснове подобранного ключа Бандитский криптоанализ Основные методы криптоанализа Атаки наоснове шифротекста Допустим , криптоаналитик ... ... открытых текстов , соответствующих имеющимся шифротекстам , или, чтоеще .лучше , нахождение используемого пришифровании ключа Входные данные дляподобного типаатак криптоаналитик может получить в.результате простого перехвата ... (Информационная безопасность- Криптография и криптоанализ, Стеганография и Стегоанализ)

... сертификат Например , длясервера Apache , вам нужно будет указать путь к.файлам ключа исертификата внастройках сервера После выполнения этих шагов , высможете использовать самоподписанный ... ... центров .Готовый скрипт Команда openssl dhparam используется длясоздания параметров обмена ключами Диффи-Хеллмана . (Diffie-Hellman parameters ) вOpenSSL Эти параметры могут использоваться дляобеспечения безопасной ... (информационная безопасность - Криптография и Криптоанализ. Стеганография. Защита Информации)

... сертификат Например , длясервера Apache , вам нужно будет указать путь к.файлам ключа исертификата внастройках сервера После выполнения этих шагов , высможете использовать самоподписанный ... ... центров .Готовый скрипт Команда openssl dhparam используется длясоздания параметров обмена ключами Диффи-Хеллмана . (Diffie-Hellman parameters ) вOpenSSL Эти параметры могут использоваться дляобеспечения безопасной ... (информационная безопасность - Криптография и Криптоанализ. Стеганография. Защита Информации)

Комментарии

Оставить комментарий