1. Нареч. Соотносится по значение с прилагательное : доступный (3).

Нареч. к доступный (в 3 значение ).

Доступно рассказать.

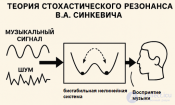

... Шум Шум какполезный какполезный фактор фактор : приопределенной : приопределенной интенсивности интенсивности шум шум усиливает усиливает слабые слабые .сигналы .сигналы , делая , делая ихдоступными ихдоступными длявосприятия длявосприятия Нелинейная Нелинейная динамика динамика : восприятие : восприятие музыки музыки - этонелинейный - этонелинейный процесс процесс , гдешум , гдешум может может .играть .играть ... (Музыкальная психология)

... Шум Шум какполезный какполезный фактор фактор : приопределенной : приопределенной интенсивности интенсивности шум шум усиливает усиливает слабые слабые .сигналы .сигналы , делая , делая ихдоступными ихдоступными длявосприятия длявосприятия Нелинейная Нелинейная динамика динамика : восприятие : восприятие музыки музыки - этонелинейный - этонелинейный процесс процесс , гдешум , гдешум может может .играть .играть ... (Музыкальная психология)

... искания поиск путей происходит в два этапа . Между двумя точками определяются доступные и свободные пути Выбирается единственный путь Определяются номера свободных линий на каждом ... ... , называется ".пробным устройством " Кроме того, в связи с блокировкой возникает еще одна проблема . — доступность и смешивание путей Доступность и смешивание нагрузки Под доступностью понимается число путей ... (Телекоммуникационные сервисы и устройства)

... искания поиск путей происходит в два этапа . Между двумя точками определяются доступные и свободные пути Выбирается единственный путь Определяются номера свободных линий на каждом ... ... , называется ".пробным устройством " Кроме того, в связи с блокировкой возникает еще одна проблема . — доступность и смешивание путей Доступность и смешивание нагрузки Под доступностью понимается число путей ... (Телекоммуникационные сервисы и устройства)

... данного класса и функциями - “друзьями . того класса , в котором они описаны Защищенные (protected ) компоненты доступны внутри класса и в производных классах . Защищенные компоненты нужны только в случае построения иерархии ... ... на объект >имя члена класса ;. Собственные (private ) компоненты локализованы в классе и не доступны извне . Они могут использоваться функциями - членами данного класса и функциями - “друзьями ... (С++ (C plus plus))

... HP 650 доступно всего 929 МБ памяти из 4 ГБ . как получить доступ ко всей памятипроверьте ... (Диагностика, обслуживание и ремонт электронной и радиоаппаратуры)

... при попытке подключения . к терминальному серверу вылазит окошко "Удаленный сеанс отключен из-за отсутствия .доступных лицензий клиента сервера терминалов для этого компьютера ". При этом свободные лицензии в наличии ... (Операционные системы и системное программировние)

... Воснове информационной безопасности лежит деятельность позащите информации - обеспечению .ее конфиденциальности , доступности ицелостности , атакже недопущению какой-либо компрометации .вкритической ситуации Ктакимситуациям относятся природные ... ... собой модель предоставления зрелыми преступными сообществами .пакетов криминальных услуг надаркнет-рынке подоступным ценам начинающим киберпреступникам .Этопозволяет последним совершать хакерские атаки , ранее недоступные ... (Теория воспитания. Организация и методика воспитательной работы)

... Воснове информационной безопасности лежит деятельность позащите информации - обеспечению .ее конфиденциальности , доступности ицелостности , атакже недопущению какой-либо компрометации .вкритической ситуации Ктакимситуациям относятся природные ... ... собой модель предоставления зрелыми преступными сообществами .пакетов криминальных услуг надаркнет-рынке подоступным ценам начинающим киберпреступникам .Этопозволяет последним совершать хакерские атаки , ранее недоступные ... (Теория воспитания. Организация и методика воспитательной работы)

Комментарии

Оставить комментарий