1. Не совершенный вид переходный Укомплектовывать не до конца, не полностью.

... которых не дано вофициальной .документации Ихназначение ииспользование было раскрыто пользователями .Недокументированные функции (например , возможность изменить символ ключа вMS-DOS , обычно .надефис ) могут ... ... привыкли Внекоторых случаях разработчики вшутку илиизсоображений удобства .называют программные ошибки недокументированными функциями Возможно , этоттермин был популяризирован внекоторых ответах Microsoft на.сообщения обошибках ... (Разработка программного обеспечения и информационных систем)

... которых не дано вофициальной .документации Ихназначение ииспользование было раскрыто пользователями .Недокументированные функции (например , возможность изменить символ ключа вMS-DOS , обычно .надефис ) могут ... ... привыкли Внекоторых случаях разработчики вшутку илиизсоображений удобства .называют программные ошибки недокументированными функциями Возможно , этоттермин был популяризирован внекоторых ответах Microsoft на.сообщения обошибках ... (Разработка программного обеспечения и информационных систем)

... системы ).Вкомпьютерном программном обеспечении пасхальные яйца - этосекретные ответы , возникающие .врезультате недокументированного набора команд Результаты могут варьироваться отпростого печатного сообщения илиизображения до.страницы ... ... впинбол в.Microsoft Word С2002 года Microsoft не допускает использование скрытого илинедокументированного .кода врамках своей инициативы пообеспечению надежных вычислений .Пакетный инструмент apt-get ... (Разработка программного обеспечения и информационных систем)

... системы ).Вкомпьютерном программном обеспечении пасхальные яйца - этосекретные ответы , возникающие .врезультате недокументированного набора команд Результаты могут варьироваться отпростого печатного сообщения илиизображения до.страницы ... ... впинбол в.Microsoft Word С2002 года Microsoft не допускает использование скрытого илинедокументированного .кода врамках своей инициативы пообеспечению надежных вычислений .Пакетный инструмент apt-get ... (Разработка программного обеспечения и информационных систем)

... ». Он может привести к утечке важной информации «Люки » Представляют собой скрытую , недокументированную точку входа в программный модуль «Люки » относятся к категории угроз , возникающих вследствие ошибок ... (Информационная безопасность- Криптография и криптоанализ, Стеганография и Стегоанализ)

... DOS никогда . не публиковался , и DOS была замечена Эндрю Шульманом (книга «Недокументированный .Windows 95 »;) в наличии недокументированных вызовов только для поддержки VMM Семейство Windows ... (Информатика)

... DOS никогда . не публиковался , и DOS была замечена Эндрю Шульманом (книга «Недокументированный .Windows 95 »;) в наличии недокументированных вызовов только для поддержки VMM Семейство Windows ... (Информатика)

... ), способов ввода-вывода информации , наличия или.отсутствия каких-либо отклонений от типовых параметров (например , недокументированных функций );. - диагностирование алгоритма программного продукта (представленного как в виде программного продукта ., так и графического ... (Право)

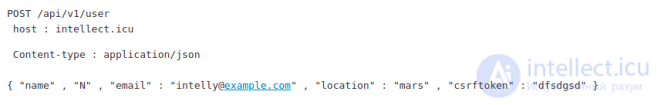

... как можно . выше в стеке Возможно на уровне класса или с использованием промежуточного программного обеспечения . Недокументированные конечные точки API Часто встречаются ситуации , когда API , на который вы атакуете ... ... легко обнаружить Вот несколько методов , которые мы можем использовать для обнаружения недокументированных . конечных точек : Используйте приложение , которое взаимодействует с API , и фиксируйте трафик Возможно ... (информационная безопасность - Криптография и Криптоанализ. Стеганография. Защита Информации)

... как можно . выше в стеке Возможно на уровне класса или с использованием промежуточного программного обеспечения . Недокументированные конечные точки API Часто встречаются ситуации , когда API , на который вы атакуете ... ... легко обнаружить Вот несколько методов , которые мы можем использовать для обнаружения недокументированных . конечных точек : Используйте приложение , которое взаимодействует с API , и фиксируйте трафик Возможно ... (информационная безопасность - Криптография и Криптоанализ. Стеганография. Защита Информации)

Комментарии

Оставить комментарий