1. Сов. переходный смотрите взлохмачивать

СЯ смотри лохматить, -ся.

1. Взлохмачу, взлохматишь. Сов. к лохматить и к взлохмачивать.

-мачу, -матишь; причастие страдательное (причастие) прошедшее время взлохмаченный, -чен, -а, -о; совершенный вид , переходный

( несовершенный вид взлохмачивать и лохматить). Сделать лохматым; растрепать.

Был Дунаев растрепан, и волосы на голове и курчавая борода — взлохмачены. М. Горький, Жизнь Клима Самгина.

... .использования криптографии соткрытым ключом , идождаться , пока основной шифр .не будет взломан (например , могут быть созданы большие квантовые компьютеры , которые .позволят решить ... (Информационная безопасность, Шифры в криптографии)

... Игровая динамика : игроки часто выступают вроли хакеров , диссидентов или.наемников , пытаясь взломать систему изнутри Постапокалипсис : руины будущего какполе длянового Игры вроде Fallout ... (Видеоигровая архитектура)

... , последовательность можно восстановить Не подходят длякриптографии безусиления : обычные генераторы легко взломать ., поэтому применяются специальные криптографические PRNG Конечный период : любая последовательность рано ... ... илипоздно повторяется Гдеихнельзя использовать Область Почему Криптография Предсказуемы Пароли Легко взломать Казино Нельзя гарантировать честность Дляэтого используют криптографически стойкие генераторы (CSPRNG ... (Теория вероятностей. Математическая статистика и Стохастический анализ )

... , последовательность можно восстановить Не подходят длякриптографии безусиления : обычные генераторы легко взломать ., поэтому применяются специальные криптографические PRNG Конечный период : любая последовательность рано ... ... илипоздно повторяется Гдеихнельзя использовать Область Почему Криптография Предсказуемы Пароли Легко взломать Казино Нельзя гарантировать честность Дляэтого используют криптографически стойкие генераторы (CSPRNG ... (Теория вероятностей. Математическая статистика и Стохастический анализ )

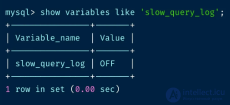

... доступа илинеправомерных действий Анализ безопасности : Спомощью логов можно выявить попытки взлома или.несанкционированный доступ кбазе данных Это помогает обеспечивать безопасность данных Аудит ... (Базы данных - MySql (Maria DB))

... доступа илинеправомерных действий Анализ безопасности : Спомощью логов можно выявить попытки взлома или.несанкционированный доступ кбазе данных Это помогает обеспечивать безопасность данных Аудит ... (Базы данных - MySql (Maria DB))

... своего создания Bitcoin был объектом внимания злоумышленников и.хакеров , которые стремятся взломать биржи криптовалют иукрасть средства у.пользователей Кроме того, существует потенциальная угроза 51 ... (Сетевая экономика (Электронная коммерция))

... своего создания Bitcoin был объектом внимания злоумышленников и.хакеров , которые стремятся взломать биржи криптовалют иукрасть средства у.пользователей Кроме того, существует потенциальная угроза 51 ... (Сетевая экономика (Электронная коммерция))

... :. «Внаши дни сотни фирм предлагают множество различных криптосистем , которые .невозможно взломать ни одним изизвестных методов криптоанализа Действительно , такиесистемы устойчивы даже катаке ... ... .криптоаналитику нужно будет приступать квзлому системы Приосуществлении подобного типаатаки цель взлома - получить ключ шифрования .Сжато сформулировать эту задачу можно такимобразом :.Дано ... (Информационная безопасность- Криптография и криптоанализ, Стеганография и Стегоанализ)

... :. «Внаши дни сотни фирм предлагают множество различных криптосистем , которые .невозможно взломать ни одним изизвестных методов криптоанализа Действительно , такиесистемы устойчивы даже катаке ... ... .криптоаналитику нужно будет приступать квзлому системы Приосуществлении подобного типаатаки цель взлома - получить ключ шифрования .Сжато сформулировать эту задачу можно такимобразом :.Дано ... (Информационная безопасность- Криптография и криптоанализ, Стеганография и Стегоанализ)

Комментарии

Оставить комментарий